漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0101502

漏洞标题:游族网络二之绕过过滤的存储型XSS

相关厂商:上海游族网络股份有限公司

漏洞作者: 天地不仁 以万物为刍狗

提交时间:2015-03-17 12:42

修复时间:2015-03-22 12:44

公开时间:2015-03-22 12:44

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:1

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-17: 细节已通知厂商并且等待厂商处理中

2015-03-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

人生若只如初见,

何事秋风悲画扇。

等闲变却故人心,

却道故人心易变。

详细说明:

此问题出现在在线客服系统 虽然过滤了 但是依旧可以直接绕过

测试代码:

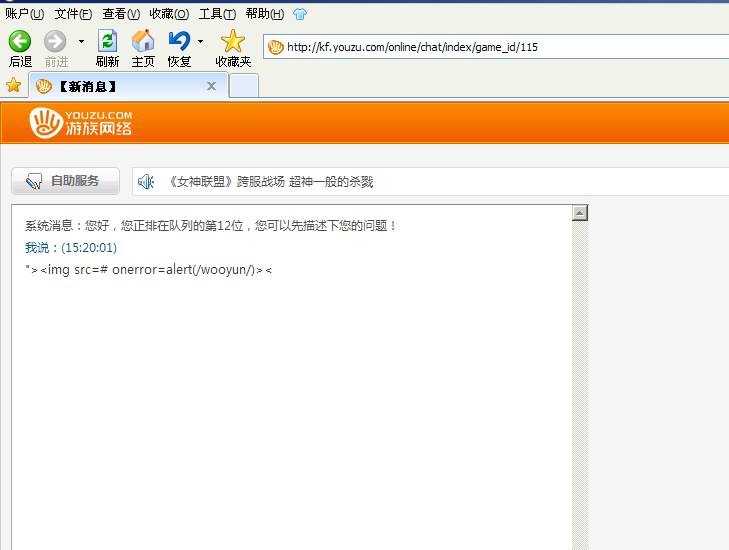

http://kf.youzu.com/online/chat/index/game_id/0

直接提交我们的测试代码则无任何反应

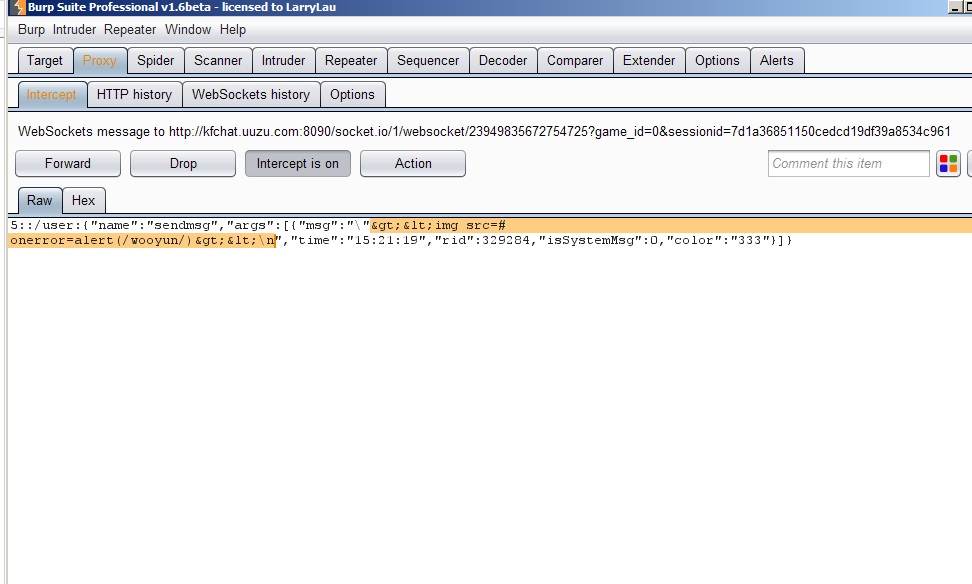

但是我们点击发送前 开启 burp 截获发送的数据 我们就会发现 代码是直接被过滤的

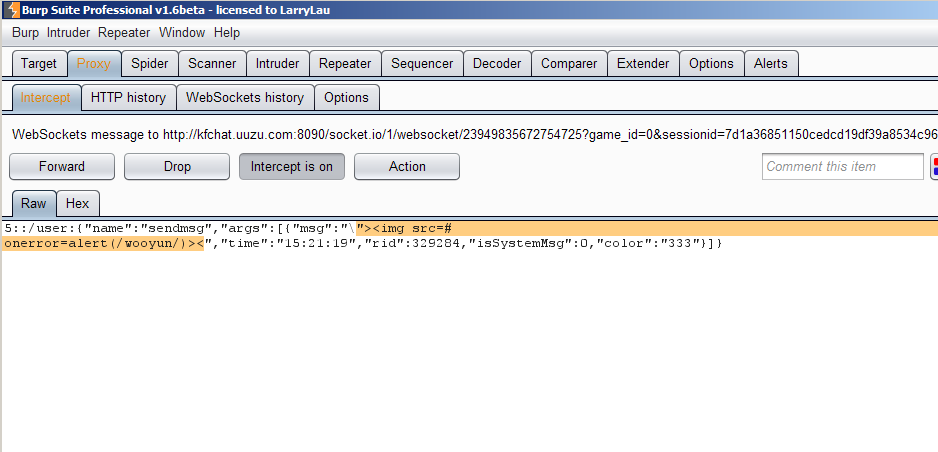

我们将 过滤的代码还原

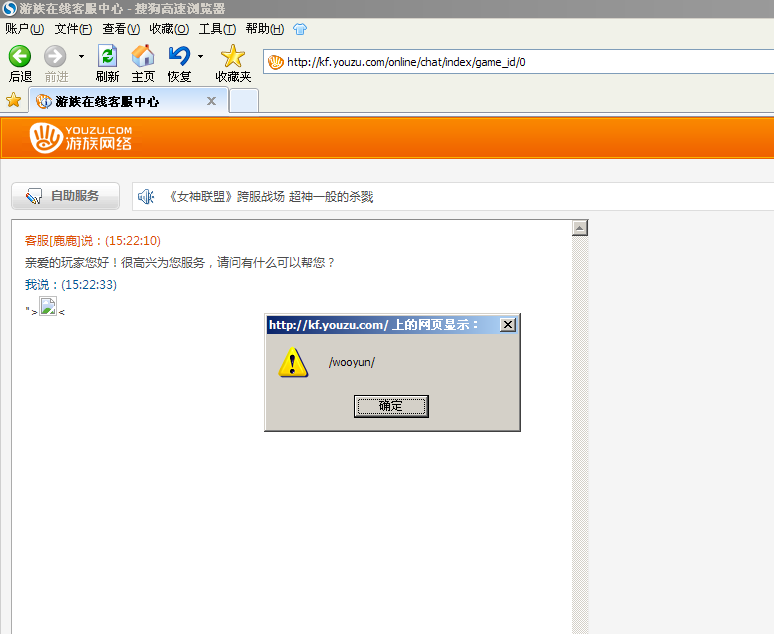

然后在 forward 出数据 我们可以看见 弹出了我们的测试语句

当然 这只是弹框测试 可能会认为只是本地的 可是我们加入 xss平台代码时 数据就出现了

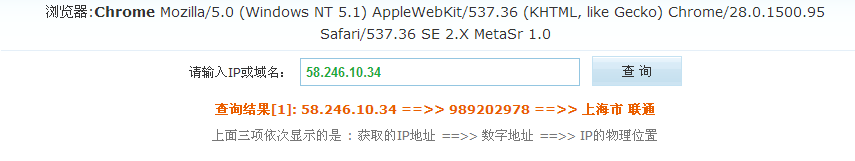

自己的url 和 客服的url是不同的 IP地址也显示的是 上海

漏洞证明:

修复方案:

不仅仅只是本地过滤下···

版权声明:转载请注明来源 天地不仁 以万物为刍狗@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-03-22 12:44

厂商回复:

最新状态:

暂无