漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-022437

漏洞标题:关于IE页面欺骗漏洞

相关厂商:浏览器

漏洞作者: 杀戮

提交时间:2013-04-24 17:23

修复时间:2013-04-24 17:23

公开时间:2013-04-24 17:23

漏洞类型:设计错误/逻辑缺陷

危害等级:中

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-04-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-04-24: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

就是要带感~~

好吧,不怎么带感。。。。

下午在测试一些东西的时候无意发现的玩意。

详细说明:

先说下页面欺骗漏洞,原理是处理多个函数竞争阻塞发生逻辑错误。

Such As:

一般的搭配就是导向函数 window.open location.href和对话框与写页面函数的堵塞,就是write和alert。

一般安全人员都把重点放在document,所以忽略了alert,这次问题就是出在alert上

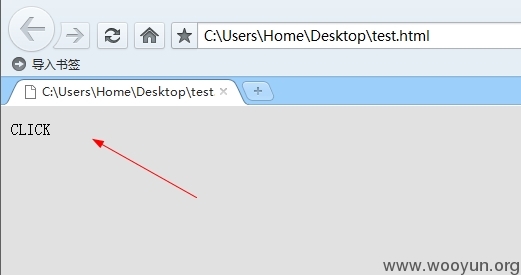

我们先来看下 window.open 和alert的处理。

QQ浏览器打开(IE内核),可以看到百度上弹出了小框,危害就是可以用来进行一些钓鱼之类的,不过就危害而言小于document.write 因为这个是直接写页面。

要利用的话最好插入一个时间延迟

IE对这种类型的东西做了很好地防护,但是披着IE外壳的东西就没那么幸运了。

测试

漏洞证明:

上面上面

修复方案:

路过一下

版权声明:转载请注明来源 杀戮@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)