漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0129887

漏洞标题:某校园cms系统可获得新生详细数据影响多个学校

相关厂商:cncert国家互联网应急中心

漏洞作者: cytvictor

提交时间:2015-07-30 13:18

修复时间:2015-09-18 09:26

公开时间:2015-09-18 09:26

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:6

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-30: 细节已通知厂商并且等待厂商处理中

2015-08-04: 厂商已经确认,细节仅向厂商公开

2015-08-14: 细节向核心白帽子及相关领域专家公开

2015-08-24: 细节向普通白帽子公开

2015-09-03: 细节向实习白帽子公开

2015-09-18: 细节向公众公开

简要描述:

话说国企做事确实有点在某些地方不负责任(个人评论,不代表网站任何观点)

这么简单的漏洞都不补,这个系统还有一堆洞,小白玩玩就好(我也是)

详细说明:

以前想搞自己学校网站(纯小白的时候),只会and 1=1和'.于是有了下面的结果

然而我知道这并没有什么乱用=_=

只是出了个目录而已。

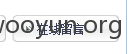

今年二月份的时候,看到了这个

于是拿着那段时间才刚刚会的一点点存储xss,横插进去了

就这样(后来进后台查元素发现其实不用闭合区间也可以runjs)

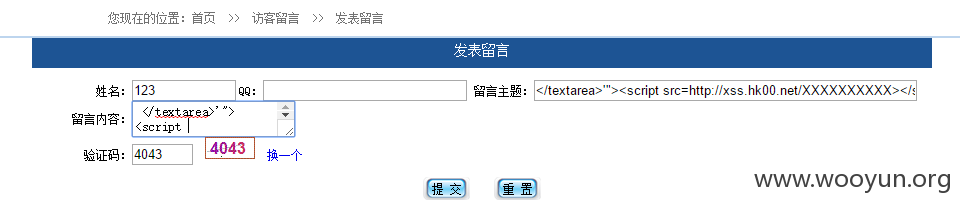

过了一个多月,才拿到数据

那时候不会改cookie,就一直放在那没管(还开心了好一阵子)

最近这些天来看的时候,才记起来这个,于是成功进入后台。

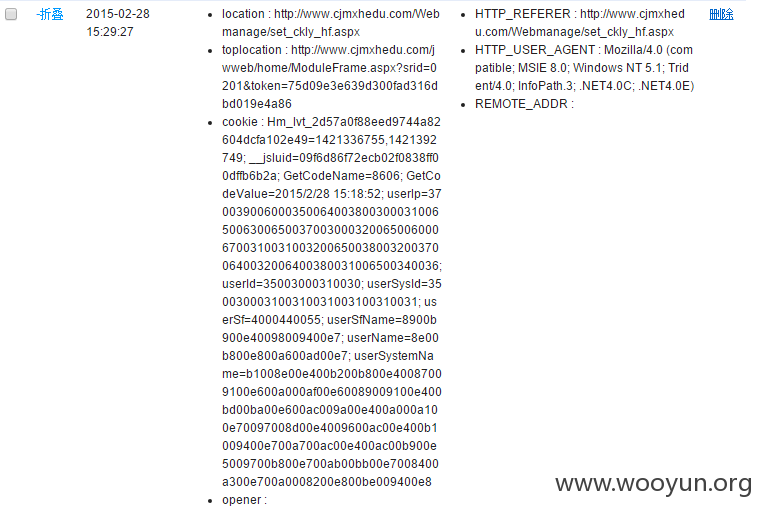

发现这么直接插不过滤,也没有防运行

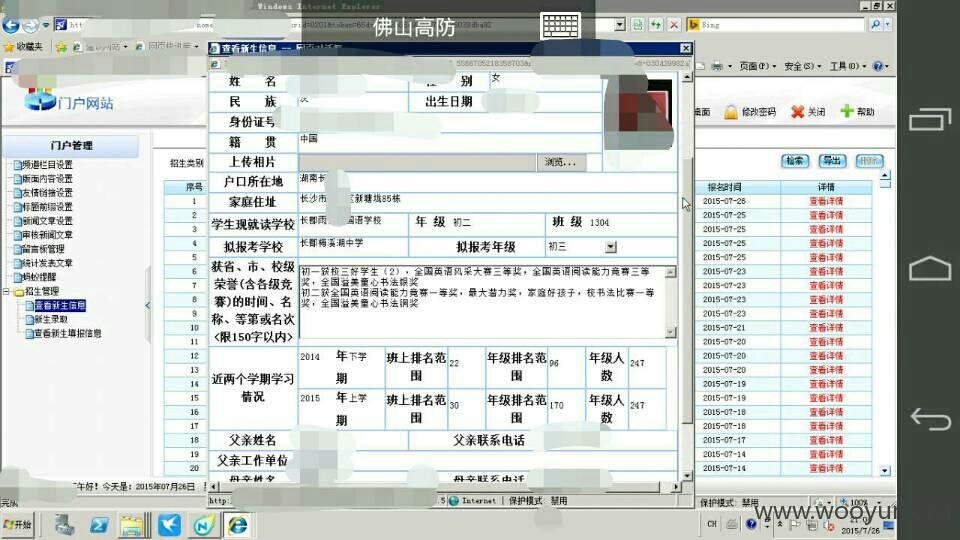

于是我看到了一万一千多学生报名的详细数据(姓名,出生日期,身份证号,父母姓名,手机号,家庭地址,照片等等)

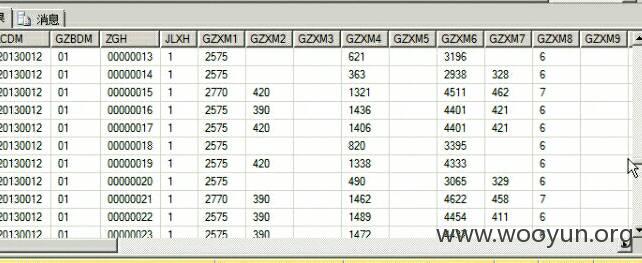

看到有个数据库备份,于是下载下来,看了看数据,发现有几个显眼的地方(w(゚Д゚)w两三百个表咧)

这。。是老师们的工资么

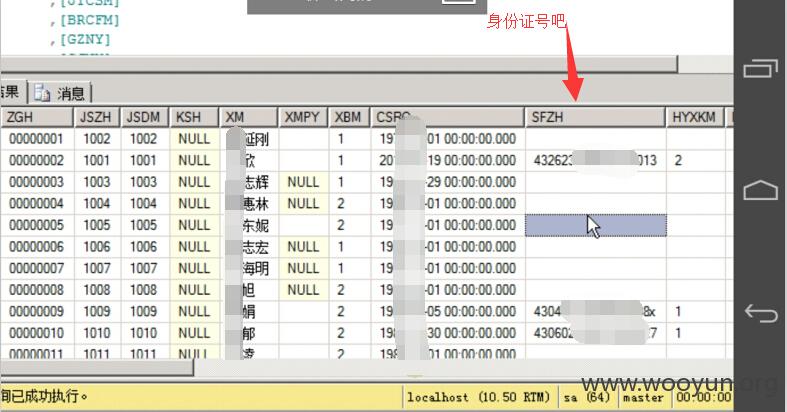

老师的身份证号,姓名,后面还有手机号

部分老师毕业的院校

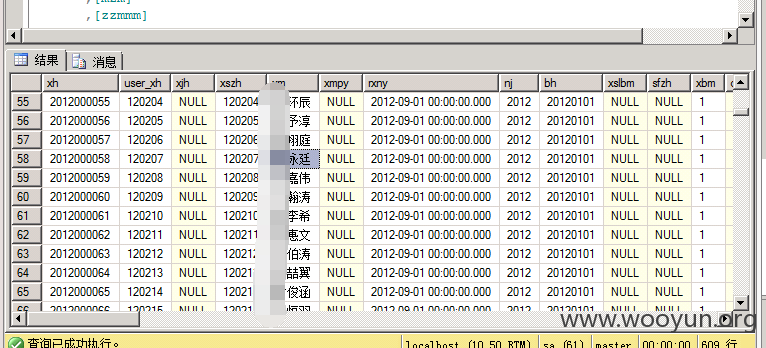

学生数据

关键词

都是索引过来的吧

差不多说到这里吧,这是离开学校能留下的最后一点东西。

希望能将cms源码放出,以便白帽子找到更多的洞

漏洞证明:

修复方案:

1.国企要认真做事,不要以为网站真的没人黑,渗透了之后还是得到了及时响应,这个挺好

2.过滤

3.文本域

4.重要的数据能别放在一起么,习惯不好(对学校)

版权声明:转载请注明来源 cytvictor@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-08-04 09:24

厂商回复:

CNVD确认所述漏洞情况,暂未建立与软件生产厂商(或网站管理单位)的直接处置渠道,待认领。

最新状态:

暂无

![K${_WMV~I0~4J89C]$(N6AJ.png](http://wimg.zone.ci/upload/201507/28101111681120e3ae2262684e0c3c5ea79dc25f.png)

![HX@PRJZ@4{FLFB2SCBQQ7]L.png](http://wimg.zone.ci/upload/201507/2810431646063a969fc082f41fc20ebccf710648.png)