漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-023204

漏洞标题:突破安全狗/护卫神,访问脚本木马,附asp/aspx/php代码

相关厂商:安全狗

漏洞作者: 小红帽

提交时间:2013-05-07 09:22

修复时间:2013-06-21 09:23

公开时间:2013-06-21 09:23

漏洞类型:未授权访问/权限绕过

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-07: 细节已通知厂商并且等待厂商处理中

2013-05-09: 厂商已经确认,细节仅向厂商公开

2013-05-19: 细节向核心白帽子及相关领域专家公开

2013-05-29: 细节向普通白帽子公开

2013-06-08: 细节向实习白帽子公开

2013-06-21: 细节向公众公开

简要描述:

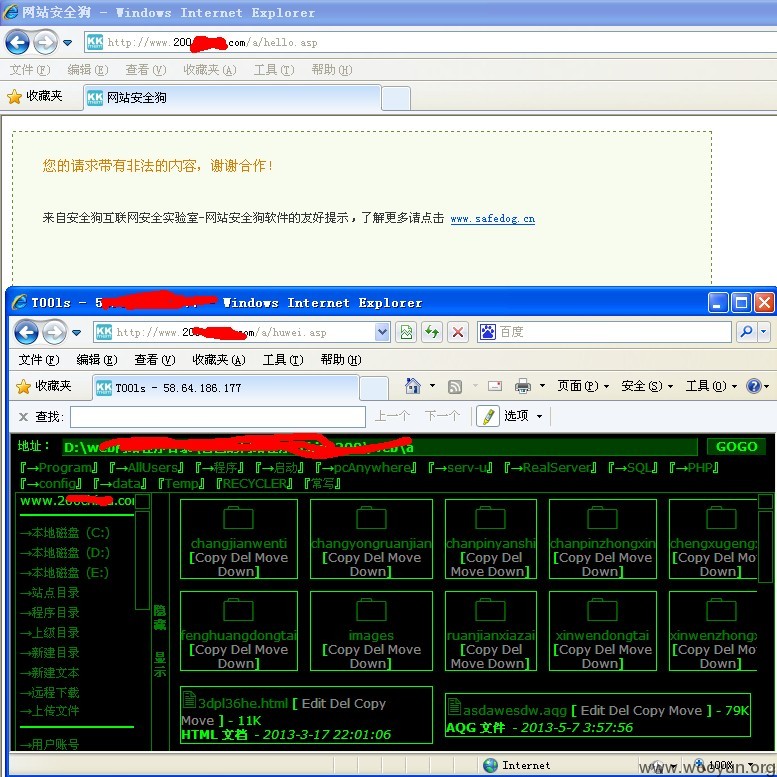

突破安全狗/护卫神,访问脚本木马,附asp/aspx/php代码

无需免杀 让安全狗/护卫神 拦截成鸡肋

详细说明:

把原来木马 改名成 xxxxx.aqg 或着xxxx.hws

然后新建一个asp或php 或 aspx

.asp代码

.php代码

.aspx代码

<code><!--#include file="xxxxaspx.aqg"--> </code

漏洞证明:

修复方案:

就不告诉你!

版权声明:转载请注明来源 小红帽@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2013-05-09 10:10

厂商回复:

首先感谢对安全狗的关注,漏洞问题回复如下:(1)用户可通过网马扫描功能查杀到这些WebShell;(2)网马主动防御在安全狗新版本中(V3.0)通过敏感组件限制功能来达到限制一些未知情况下的保护措施

最新状态:

暂无