漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0141626

漏洞标题:昆明航空设计缺陷导致任意重置帐号密码(13888888888土豪为例)

相关厂商:昆明航空

漏洞作者: 牛 小 帅

提交时间:2015-09-16 18:46

修复时间:2015-11-01 11:32

公开时间:2015-11-01 11:32

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-16: 细节已通知厂商并且等待厂商处理中

2015-09-17: 厂商已经确认,细节仅向厂商公开

2015-09-27: 细节向核心白帽子及相关领域专家公开

2015-10-07: 细节向普通白帽子公开

2015-10-17: 细节向实习白帽子公开

2015-11-01: 细节向公众公开

简要描述:

RT

详细说明:

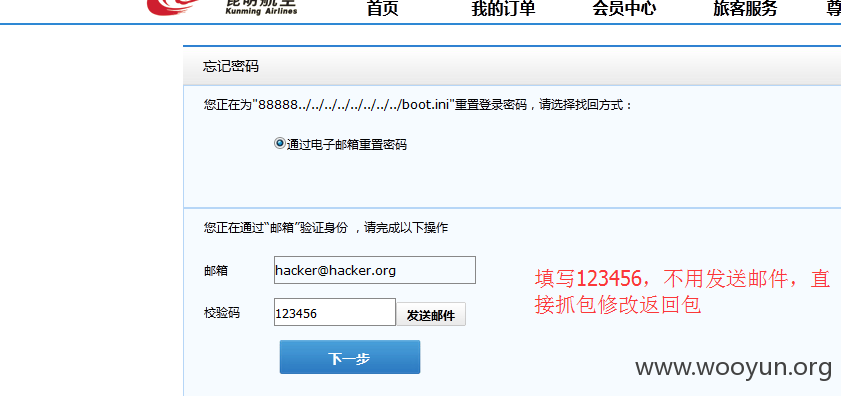

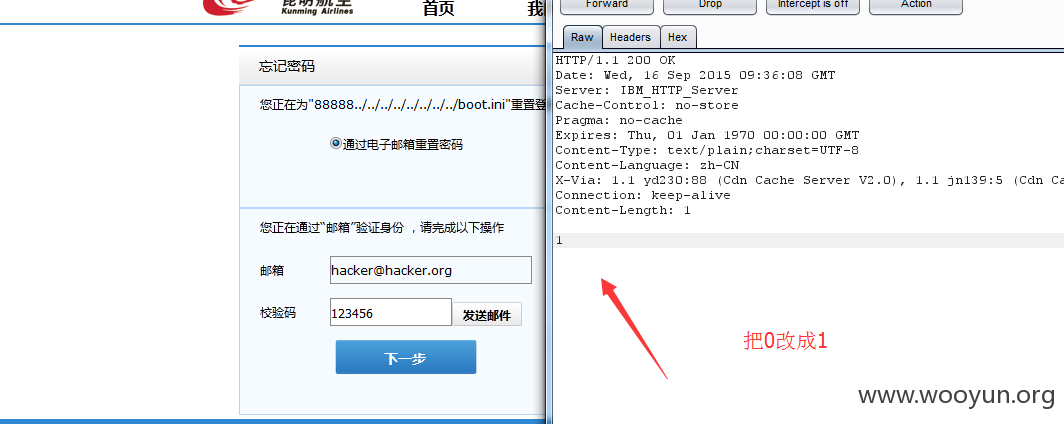

1、通过前端注册显示13888888888已经注册过

所以来重置他的密码

2、直接看步骤

http://www.airkunming.com/user/toForgetPass.html

来抓包修改,回执行

成功登入

密码123456

漏洞证明:

1、通过前端注册显示13888888888已经注册过

所以来重置他的密码

2、直接看步骤

http://www.airkunming.com/user/toForgetPass.html

来抓包修改,回执行

成功登入

密码123456

修复方案:

版权声明:转载请注明来源 牛 小 帅@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-09-17 11:31

厂商回复:

感谢关注,已安排相关人员进行修复。

最新状态:

暂无

![B(@CBYWT@FD~%3JN~WC4K]Q.png](http://wimg.zone.ci/upload/201509/16180127deb1b432c6bbdbf636a4b0e3339288bc.png)