漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-077139

漏洞标题:易客满可查询用户订单详情(包括姓名/身份证号码/电话号码和住址等)

相关厂商:trans4e.com

漏洞作者: 路人甲

提交时间:2014-10-09 23:43

修复时间:2014-10-14 23:44

公开时间:2014-10-14 23:44

漏洞类型:内容安全

危害等级:中

自评Rank:5

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-09: 细节已通知厂商并且等待厂商处理中

2014-10-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

[易客满]转运网站泄露客户信息,若我抓取这些信息可以用于行骗。

同时该网站是美国亚马逊下单的全球包邮订单在进入中国的清关网站!至少我的订单是的....

详细说明:

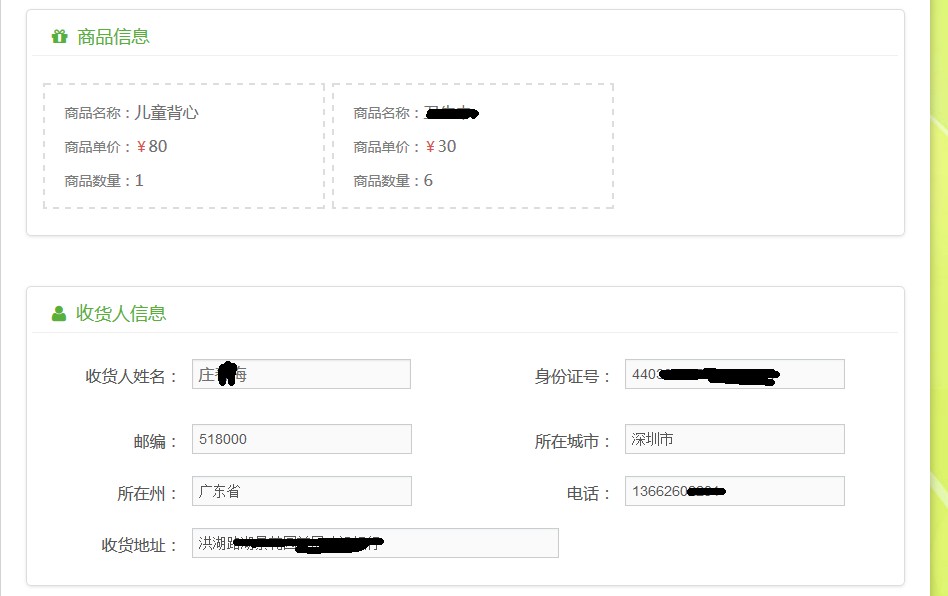

注册该网站在不填写任何我个人信息的情况下通过查询订单可以列出其他人的订单。里面包括:

商品信息

收货人信息(姓名,身份证,电话,收货地址)

运费信息

漏洞证明:

注册后点击

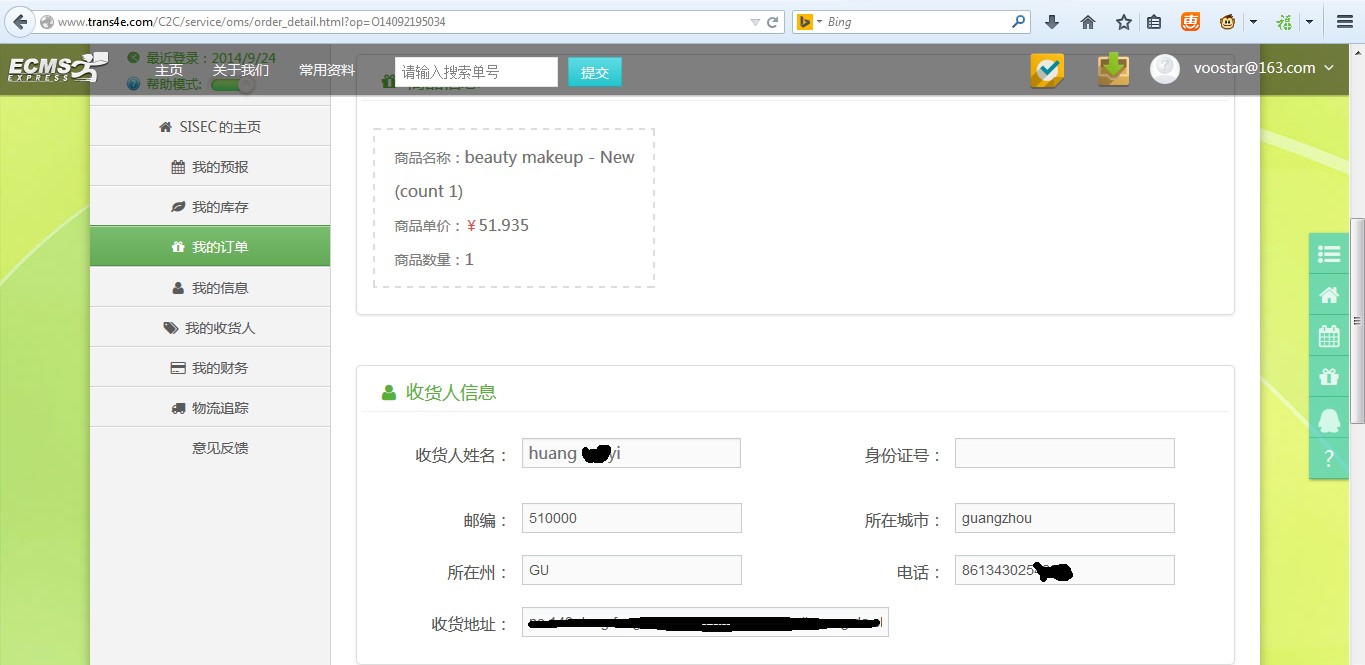

http://www.trans4e.com/C2C/service/oms/order_detail.html?op=O14092194999

http://www.trans4e.com/C2C/service/oms/order_detail.html?op=O14092194994

便可查看该订单信息

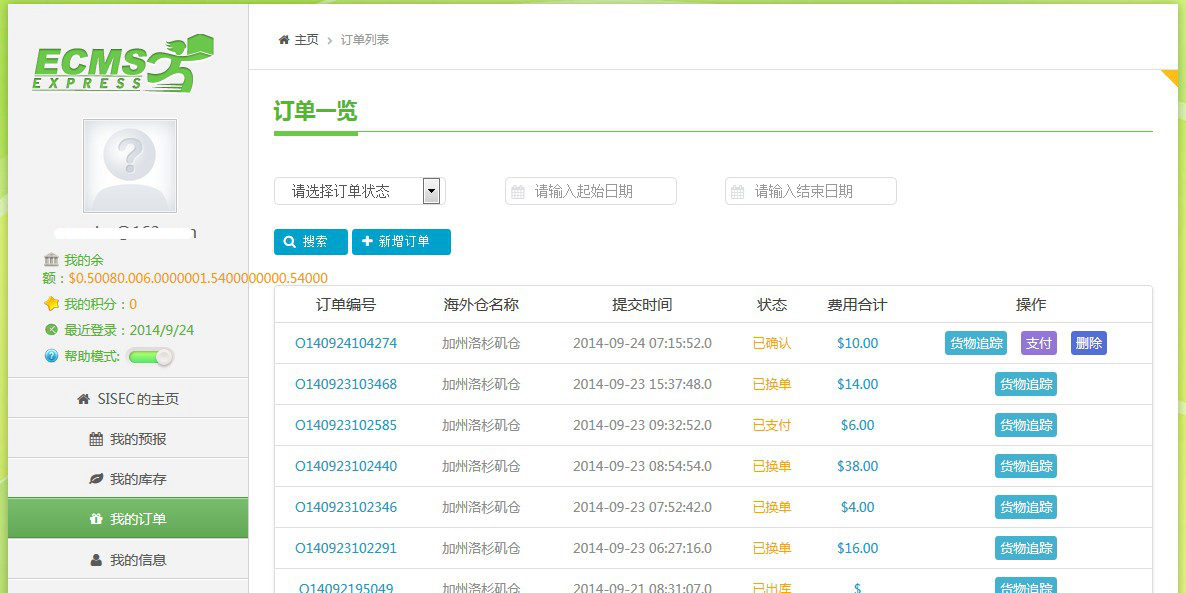

点击我的订单会列出一串订单列表

以下是随机点的一个订单信息

再测试另外一个

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-10-14 23:44

厂商回复:

最新状态:

2014-10-16:www.trans4e.com为我方未正式上线、正处于员工内侧状态的转运系统,trans4e为易客满转运产品线的品牌,并非易客满操作亚马逊直邮货物的平台,且两系统间没有任何物理连接。我们并非忽略次漏洞,恰恰相反我们知道自己的漏洞存在并第一时间采取了封堵措施。可能由于我们不甚了解wooyun的处理流程和规则,我们在积极响应wooyun的提醒的同时修复漏洞,且并没有超出30~45天的认领时限,不知道为什么会被认为忽略此漏洞?在此,我们感谢wooyun及路人甲发现和提醒我们漏洞的存在,我们尊重白帽子正常的、用于安全领域研究的行为,也希望白帽们尊重企业的经营努力、遵守行为准则,不要做出越轨的行为。如果wooyun和路人甲本人有其他的建议和需要,请联络我公司。