漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-076515

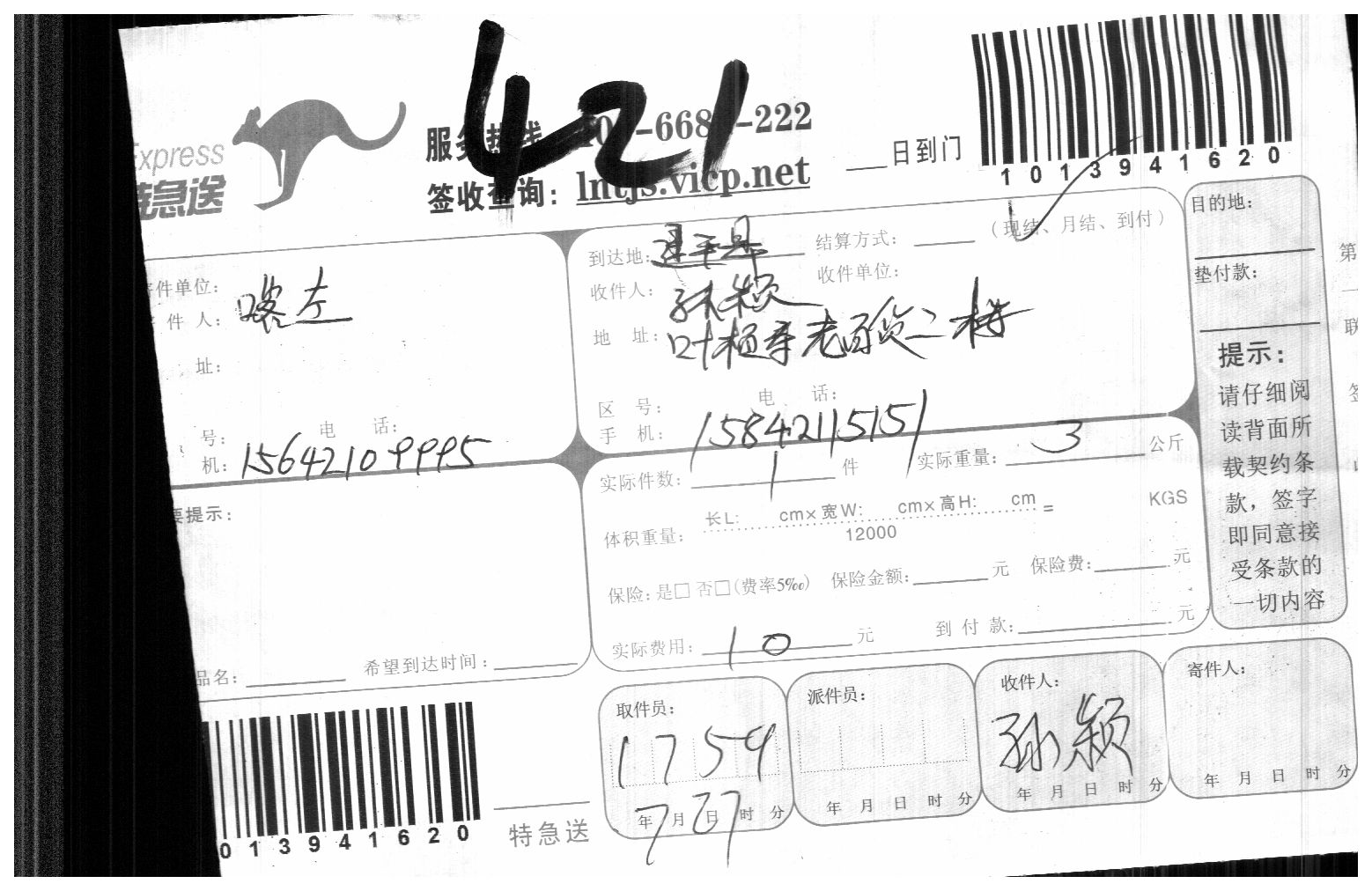

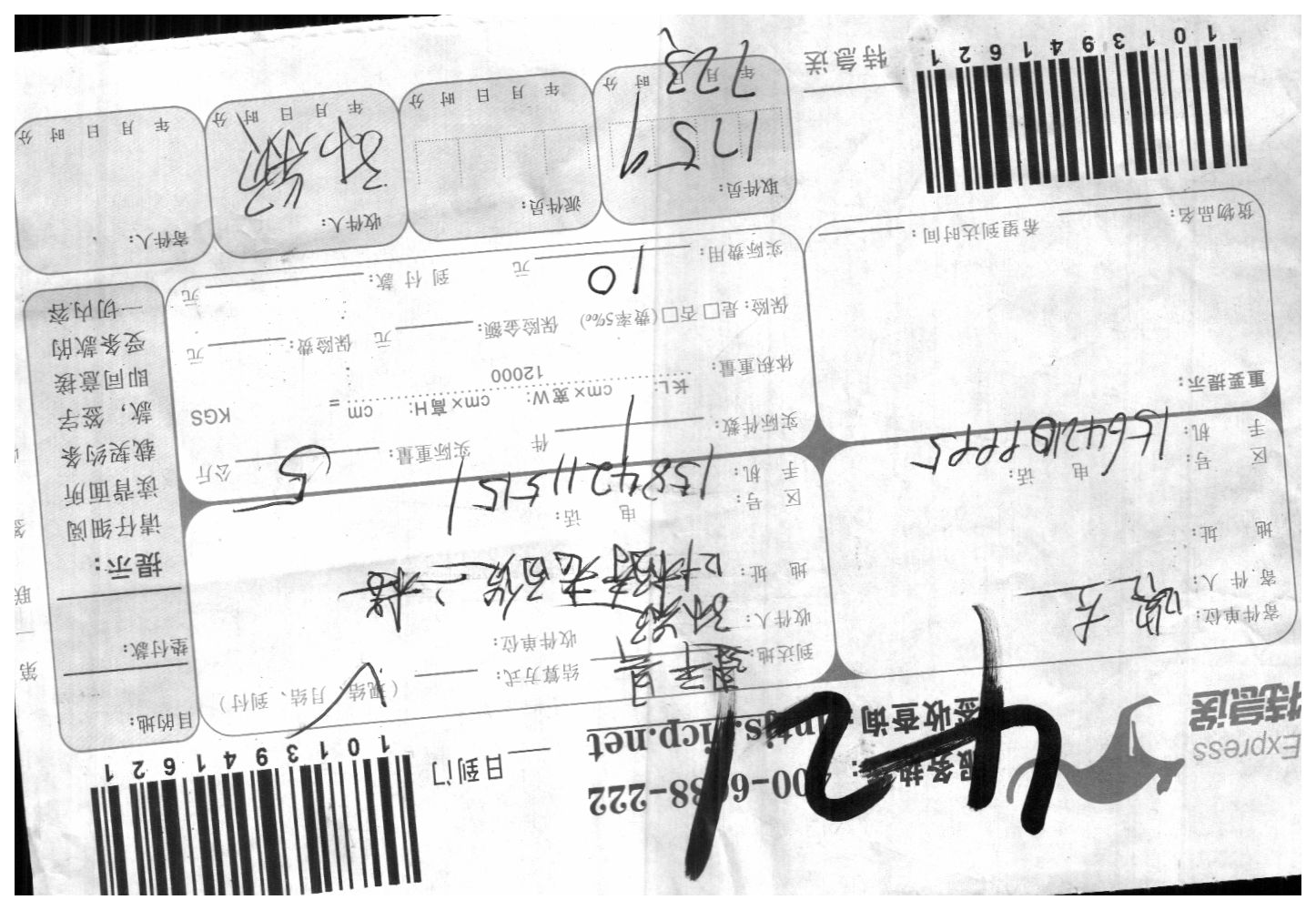

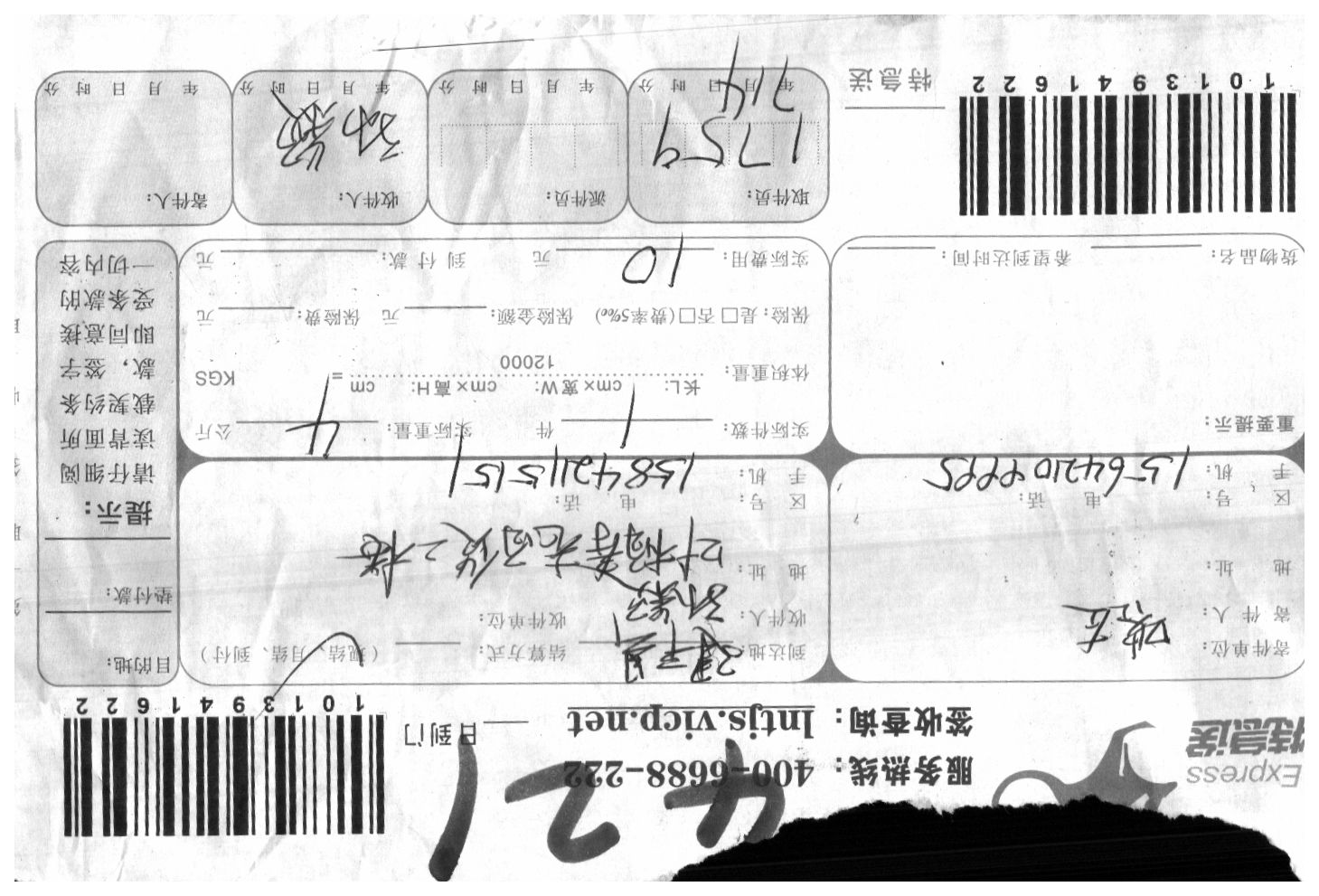

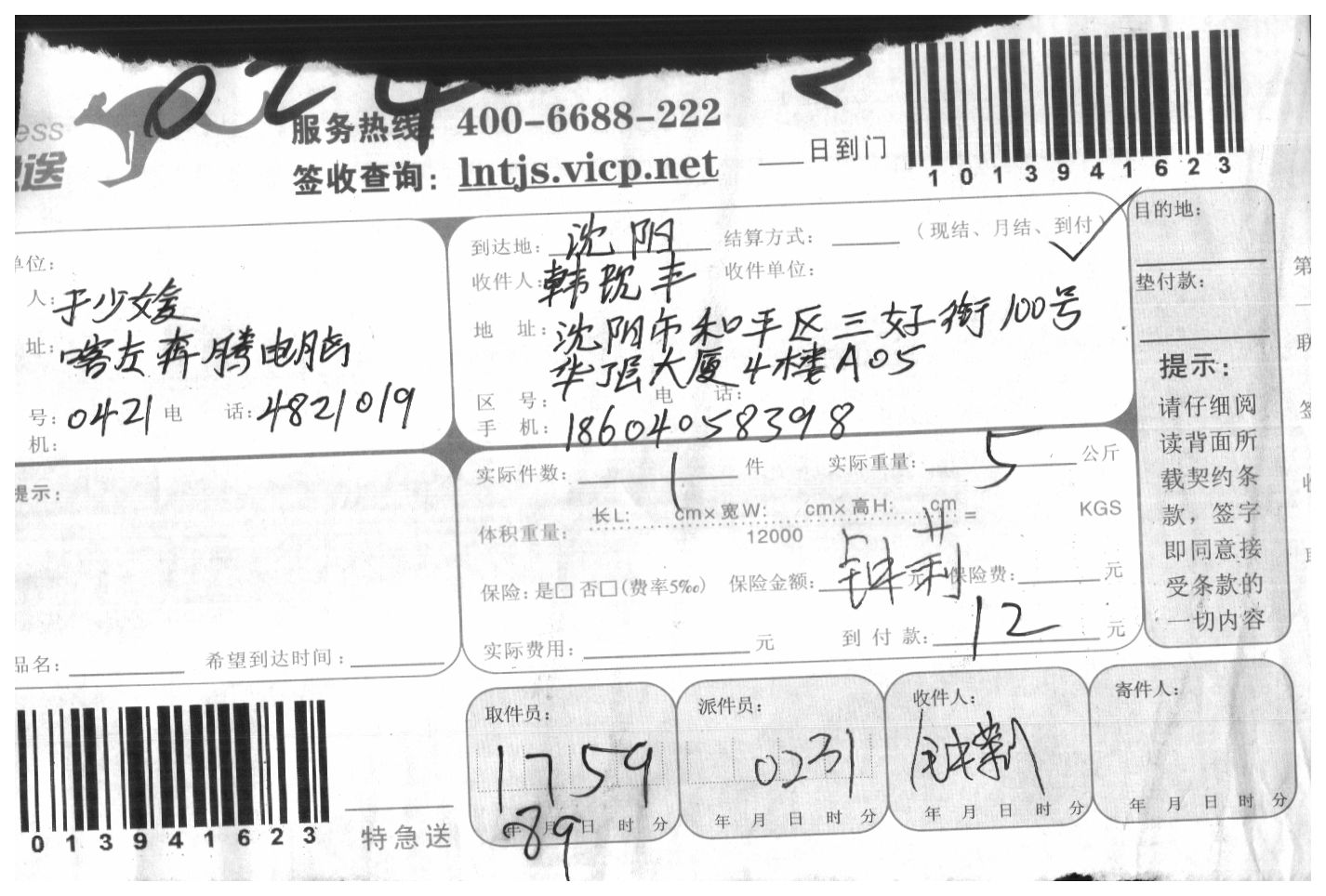

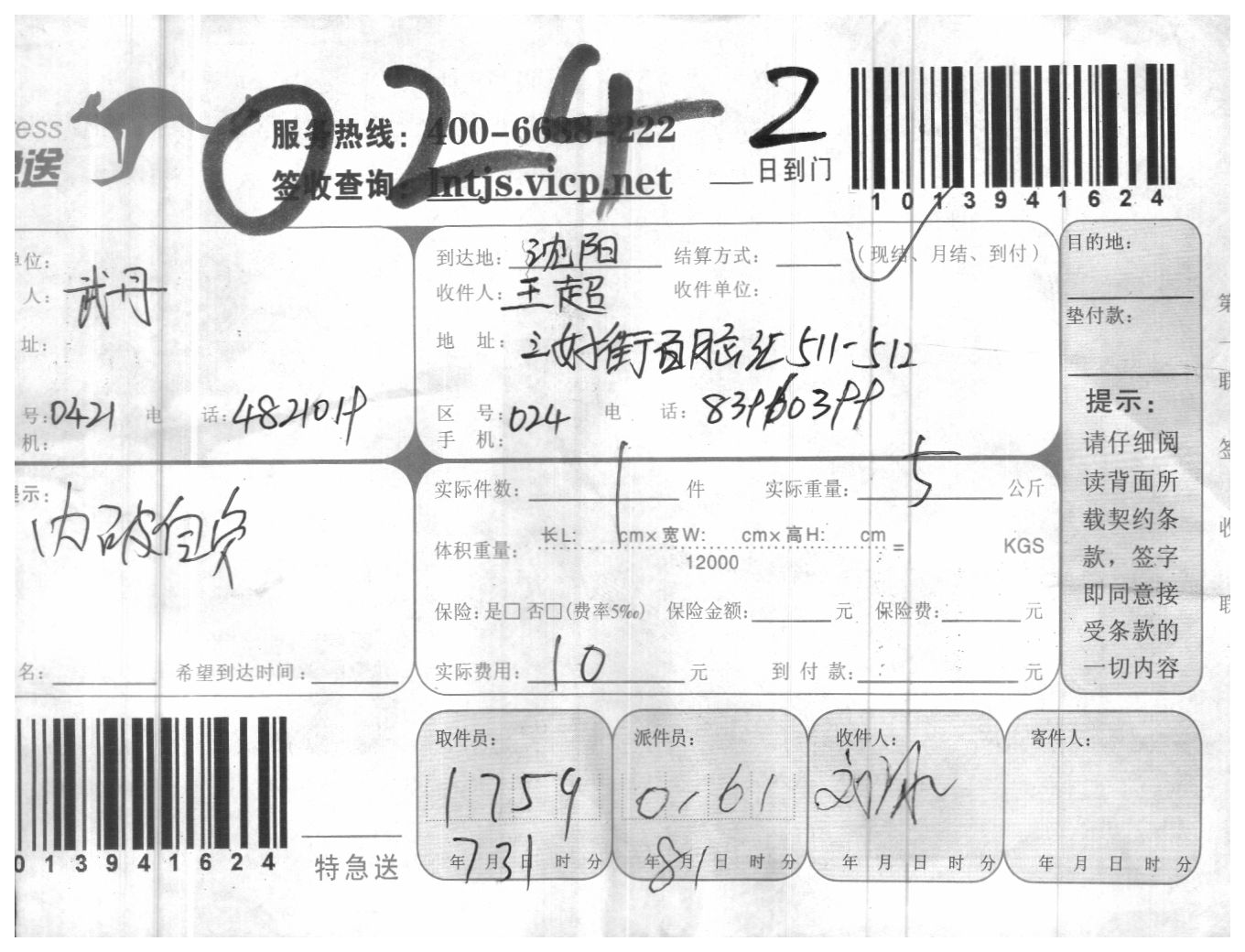

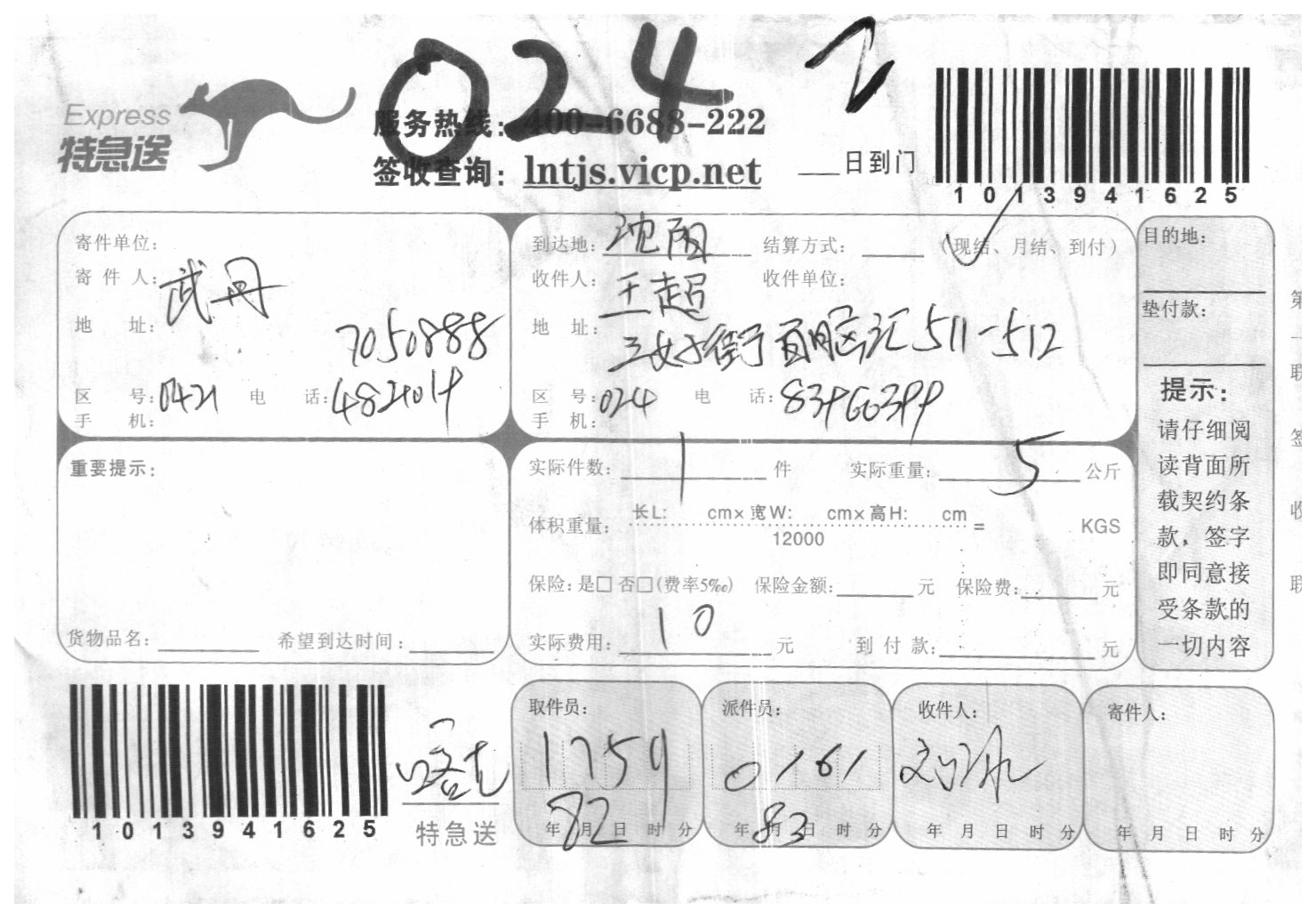

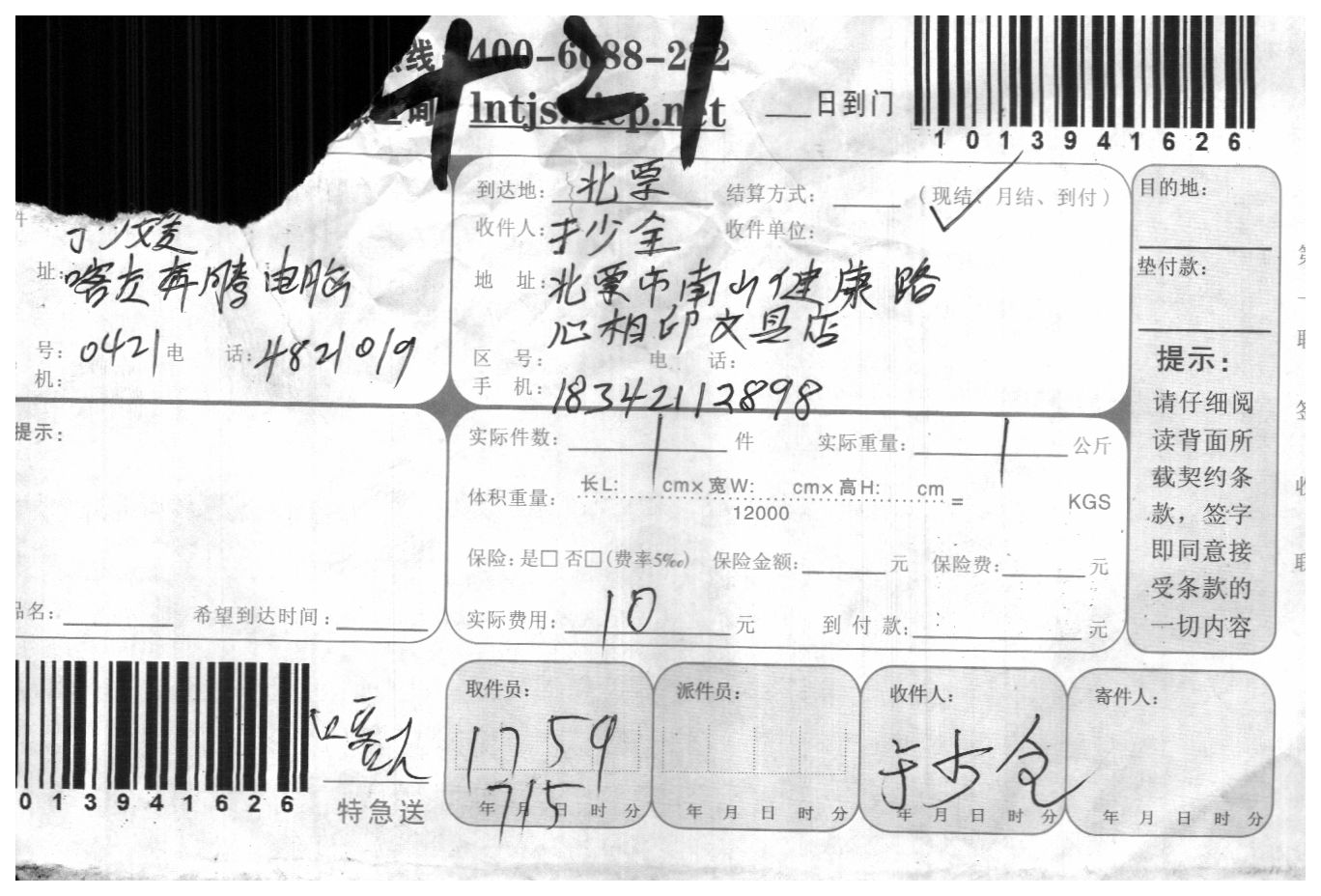

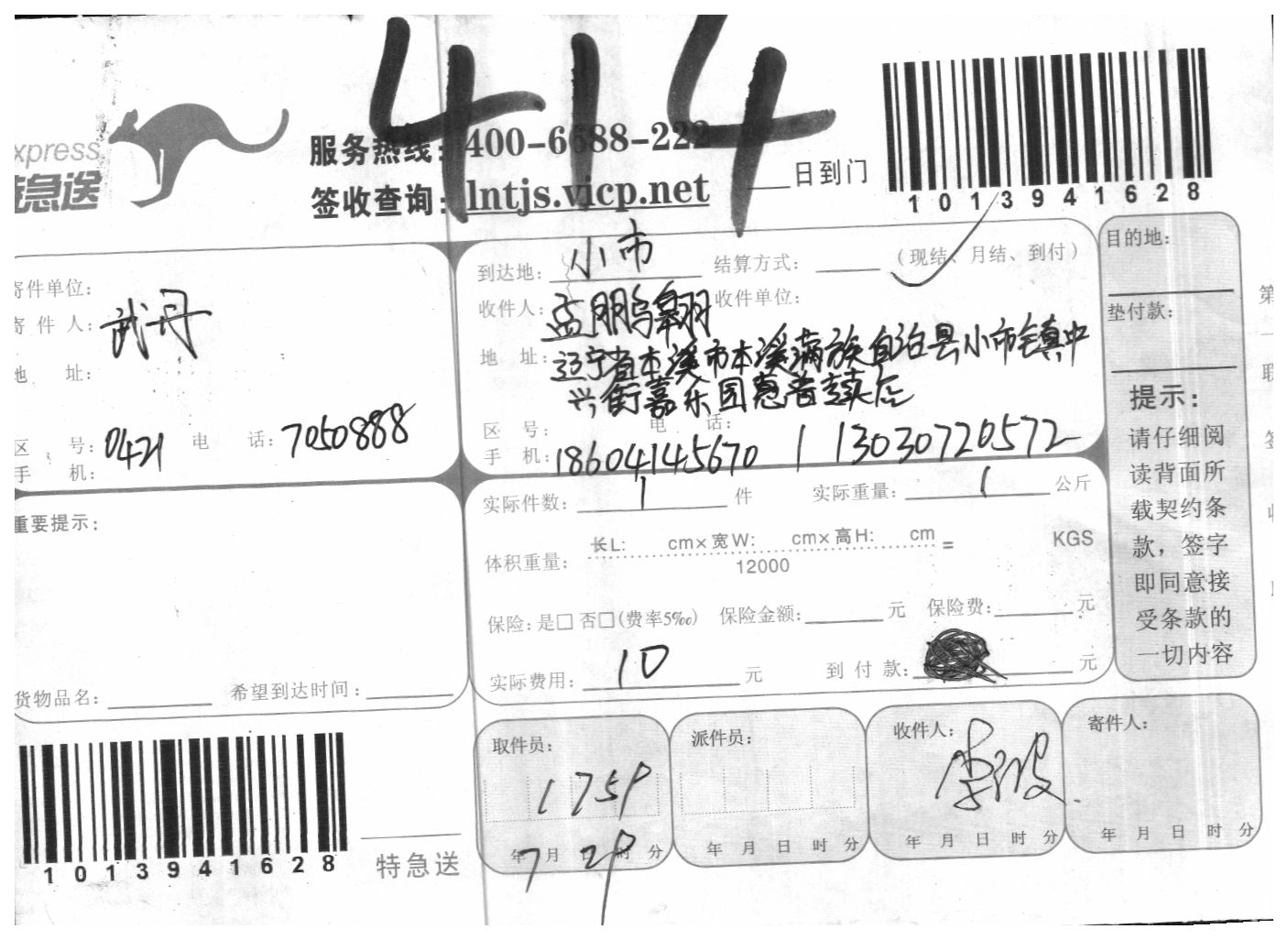

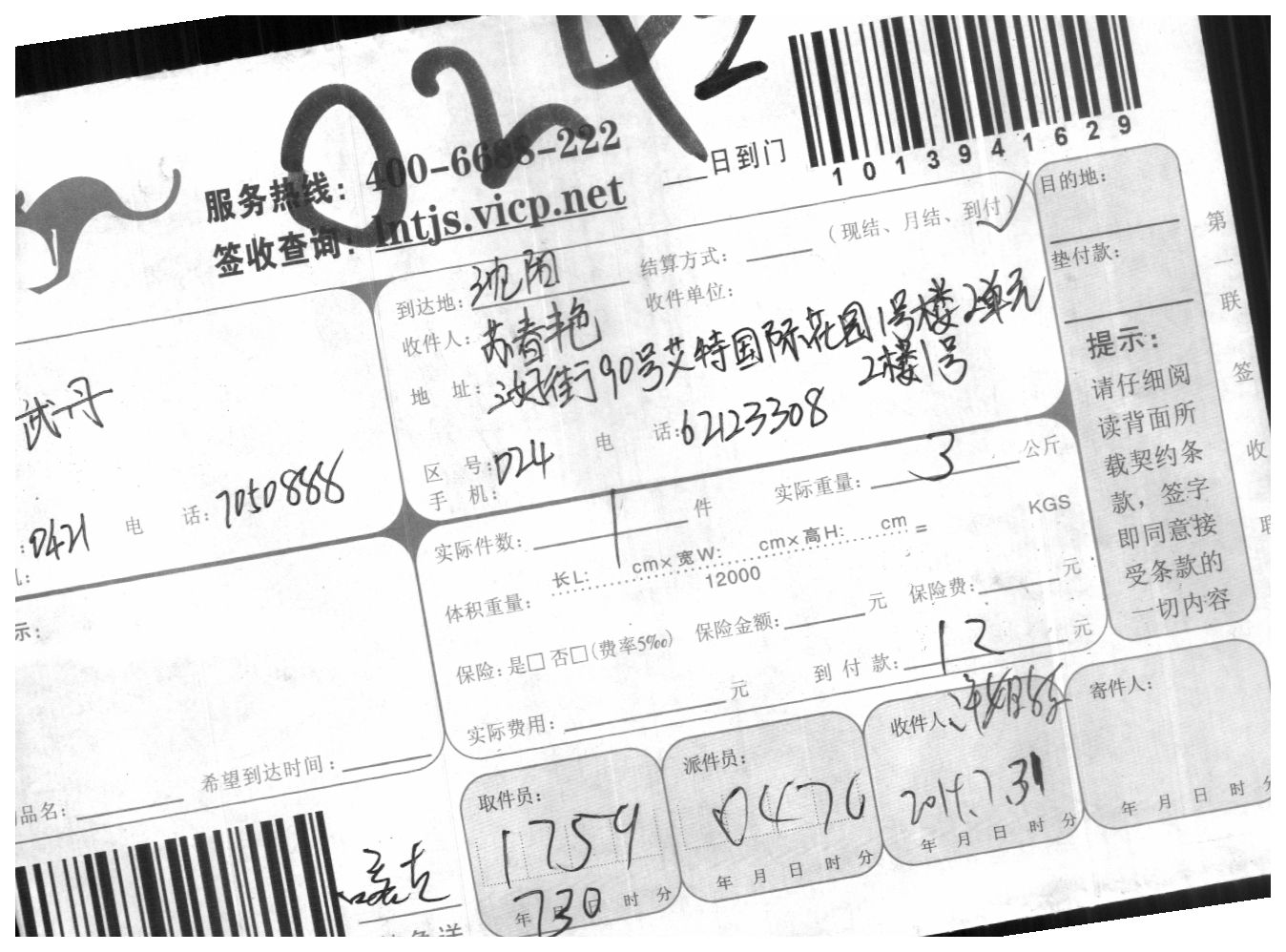

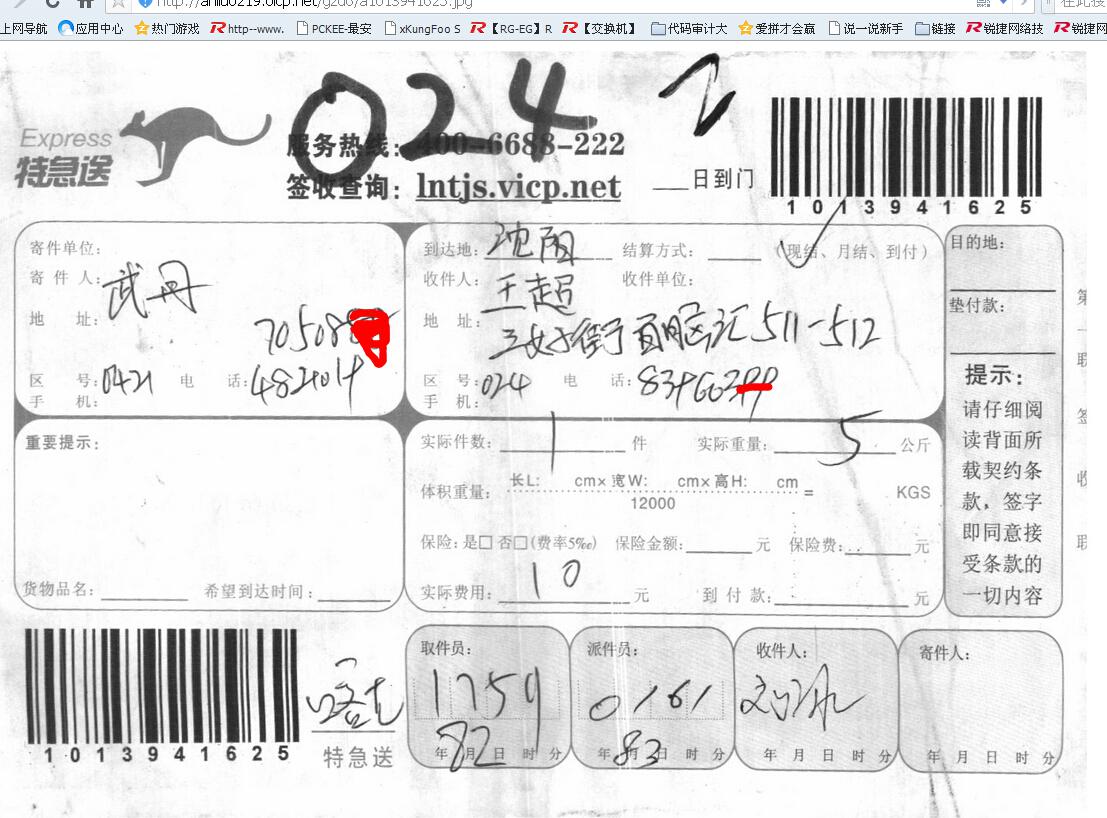

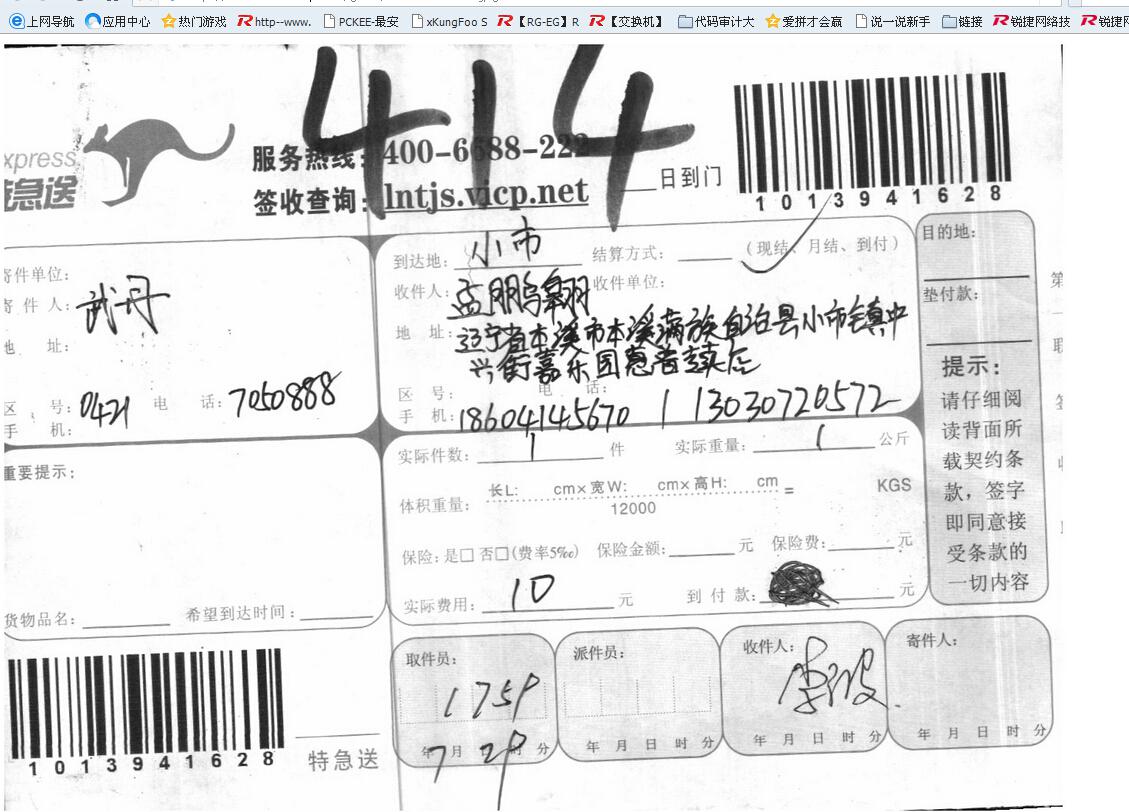

漏洞标题:特急送敏感信息泄露漏洞(大量快递面单信息泄露)

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2014-09-19 11:03

修复时间:2014-11-03 11:04

公开时间:2014-11-03 11:04

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:8

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-19: 细节已通知厂商并且等待厂商处理中

2014-09-24: 厂商已经确认,细节仅向厂商公开

2014-10-04: 细节向核心白帽子及相关领域专家公开

2014-10-14: 细节向普通白帽子公开

2014-10-24: 细节向实习白帽子公开

2014-11-03: 细节向公众公开

简要描述:

漏洞简述

特急送存在逻辑漏洞可能导致客户及员工信息泄露被不法分子所利用,笔者认为是低威胁安全漏洞,但是介于今早第一时间披露的和此漏洞有关的新闻,笔者决定重新定位威胁级别,决定提升到中威胁报送。

详细说明:

名称:特急送敏感信息泄露漏洞

异常或问题描述:

由于逻辑设计缺陷,可悲非授权访问,不法分子可以利用撞库等手段轻松获取其客户及员工的敏感信息甚至泄露客户商业机密。

涉及范围:辽宁特急送员工及客户

异常解决措施:订单查询输入验证码,增加随即查询密码,订单编号印制的时候采取随即不重复数列取代现有连续编号。

异常验证测试记录:通过

攻击代码:无

攻击复杂度:低

认证:无

机密性:完全地

完整性:无

可用性:误

具体问题见漏洞证明截图

漏洞证明:

修复方案:

修复方案:

增加查询验证码、增加查询密码、快递单号打印的时候不要连续随机不重复即可。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2014-09-24 08:22

厂商回复:

最新状态:

暂无