漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0125501

漏洞标题:海尔U-home和U+智能家居平台设备绑定流程权限管理不当导致可被任意用户远程绑定设备任意控制(至少18万个家庭28万台设备)

相关厂商:海尔集团

漏洞作者: 宋兵甲

提交时间:2015-07-08 23:04

修复时间:2015-08-24 16:30

公开时间:2015-08-24 16:30

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-08: 细节已通知厂商并且等待厂商处理中

2015-07-10: 厂商已经确认,细节仅向厂商公开

2015-07-20: 细节向核心白帽子及相关领域专家公开

2015-07-30: 细节向普通白帽子公开

2015-08-09: 细节向实习白帽子公开

2015-08-24: 细节向公众公开

简要描述:

海尔 U-home 和U+ 智能家居平台设备绑定流程权限管理不当,导致可被远程绑定设备并任意控制,影响所有海尔智能家电及合作厂商产品,涉及至少18万个家庭,28万台设备

详细说明:

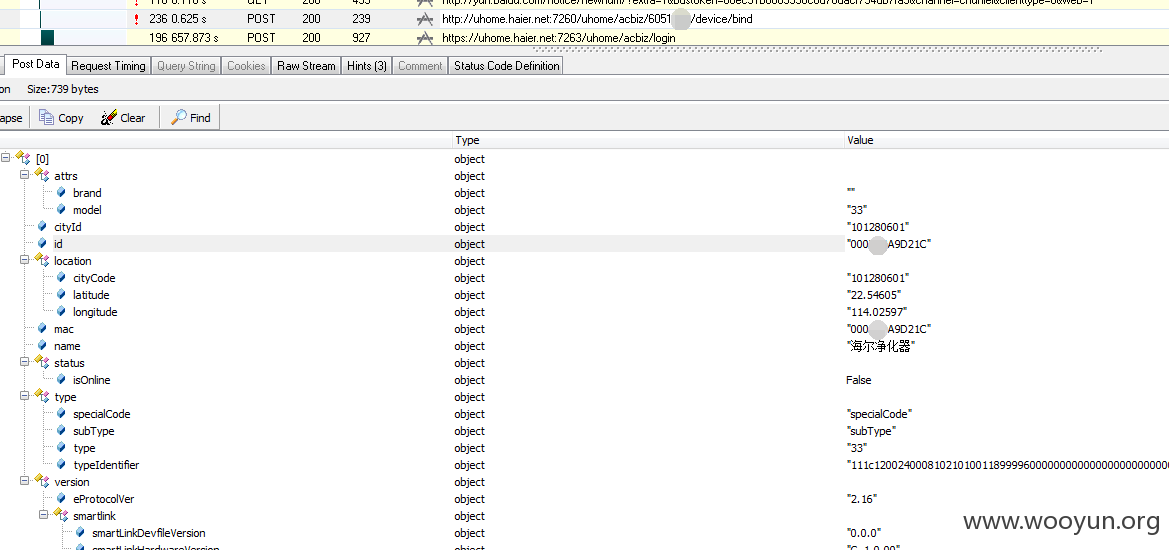

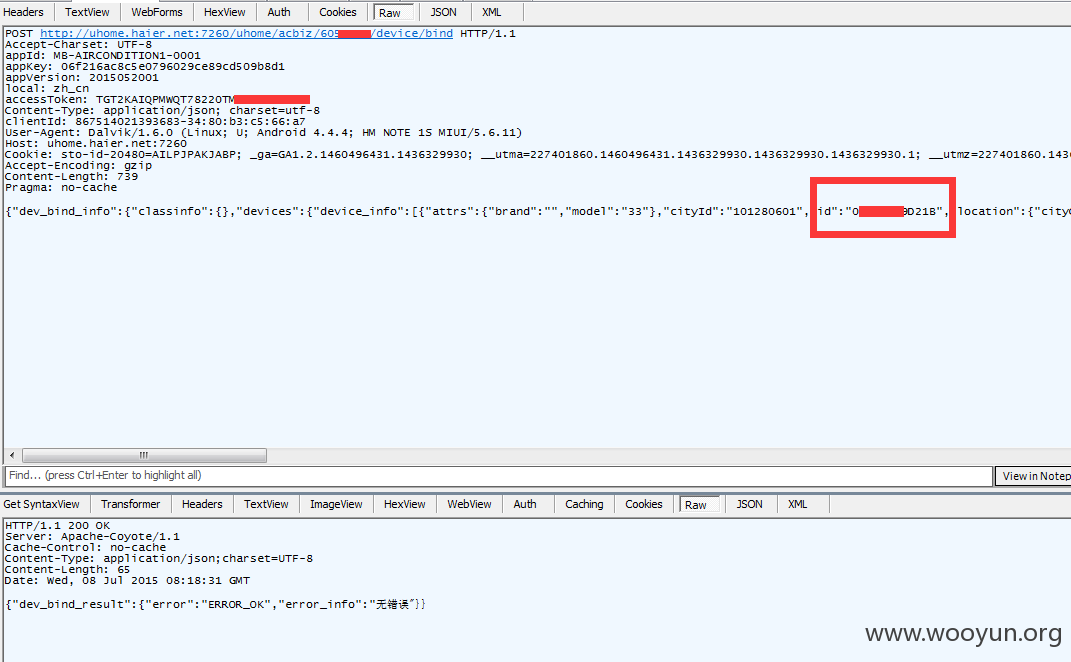

U-home和U+ 的设备入网和绑定流程在一起,设备收到wifi账号密码入网,发送绑定指令完成手机和设备的关联,但绑定指令没有对用户是否合法做验证,云端在没有做任何校验的情况下直接关联用户和设备,而设备的id是wifi模组的mac地址,由于wifi模组的MAC地址是分段分发,同一款产品的wifi段是连续的,就可导致黑客直接枚举已知设备的mac地址附近来搜寻可控设备。

漏洞证明:

修复方案:

入网绑定流程判断是否在同一局域网下

版权声明:转载请注明来源 宋兵甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:17

确认时间:2015-07-10 16:28

厂商回复:

感谢乌云平台白帽子的测试与提醒,我方已安排人员进行处理

最新状态:

暂无