漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0133501

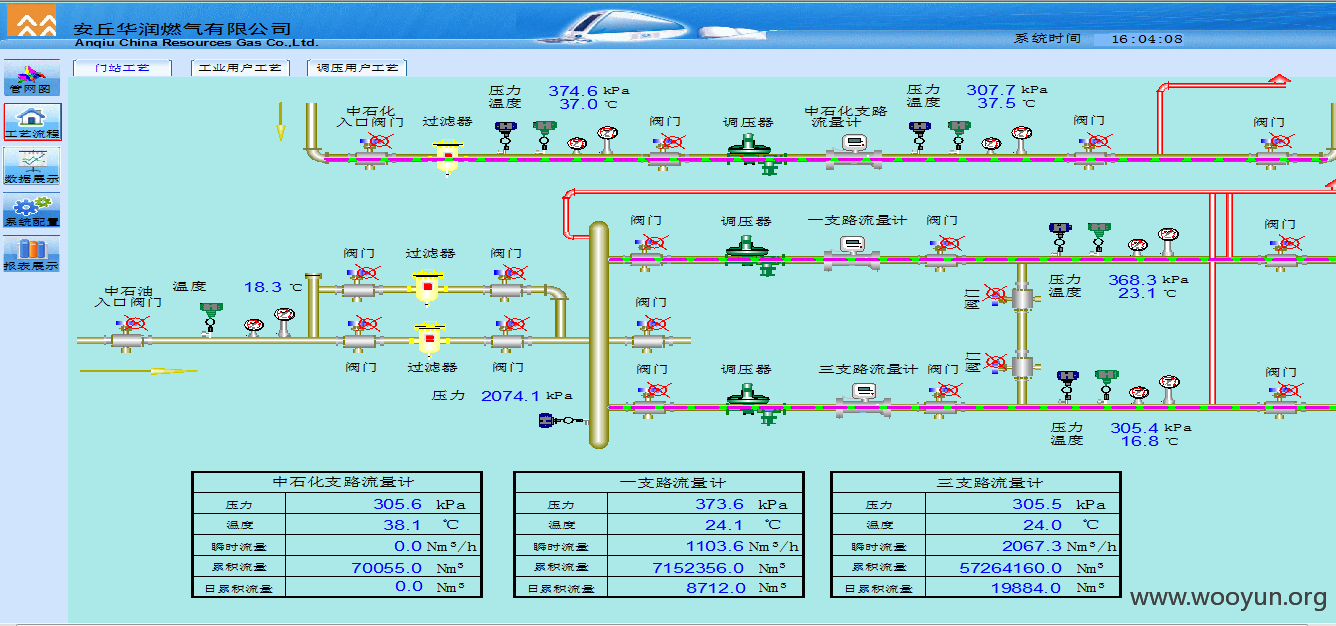

漏洞标题:工控安全之连锁反应某城市燃气的一次内网渗透(各种敏感信息)

相关厂商:中国燃气

漏洞作者: jianFen

提交时间:2015-08-14 10:14

修复时间:2015-09-28 11:22

公开时间:2015-09-28 11:22

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-14: 细节已通知厂商并且等待厂商处理中

2015-08-14: 厂商已经确认,细节仅向厂商公开

2015-08-24: 细节向核心白帽子及相关领域专家公开

2015-09-03: 细节向普通白帽子公开

2015-09-13: 细节向实习白帽子公开

2015-09-28: 细节向公众公开

简要描述:

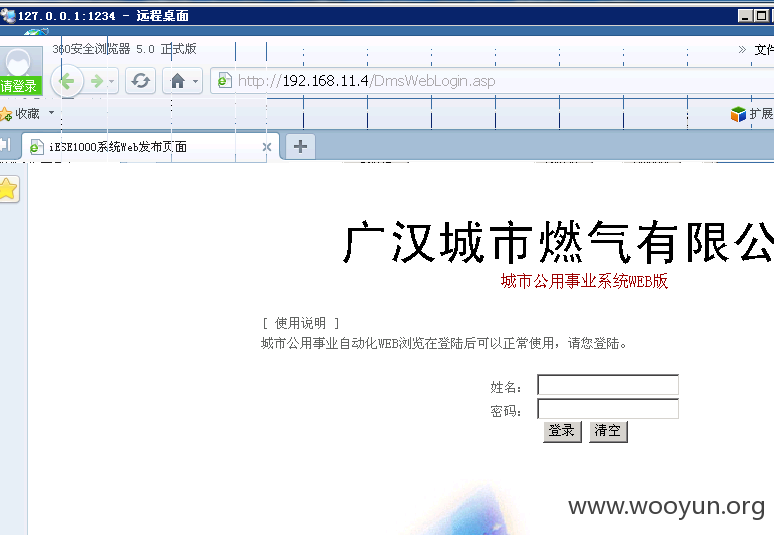

依然入内网

但是我感觉城市燃气安全比公司安全一些

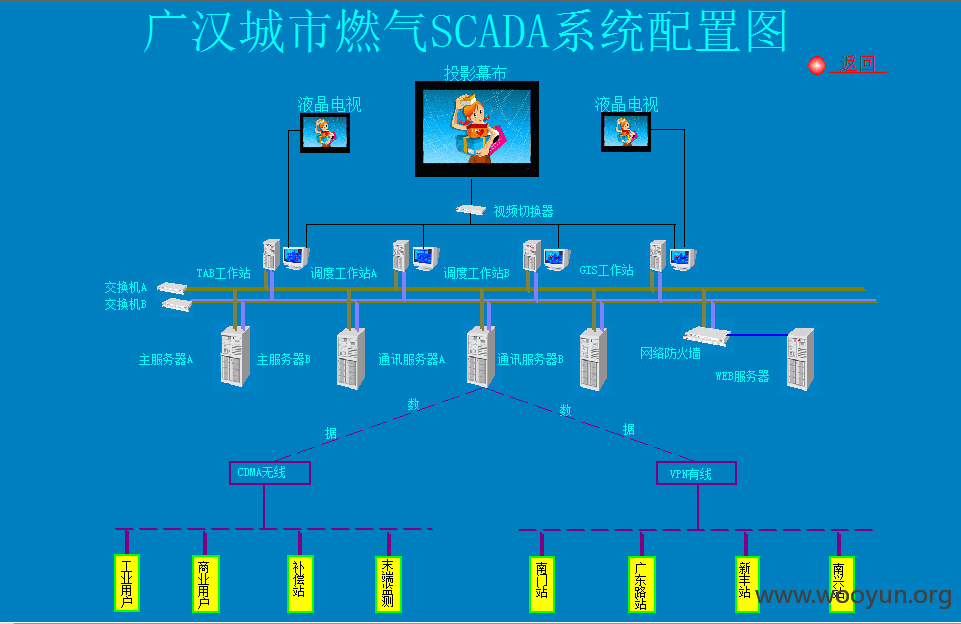

起码把Web服务器隔离开了

详细说明:

先放拓扑图

可以看到Web后有防火墙

WooYun: 工控安全之华润燃气敏感环境竟然未走专线可导致内网渗透(监控/配置/阀门可控未测)

WooYun: 工控安全之某燃气系统配置不当导致多市人机操作系统和数据库可登录(内网拓扑+设备运行情况)

通过这2个漏洞之后又发现一处

还是google的功劳因为这些地址并非扫描器能扫出都有防火墙过滤

缺陷地址

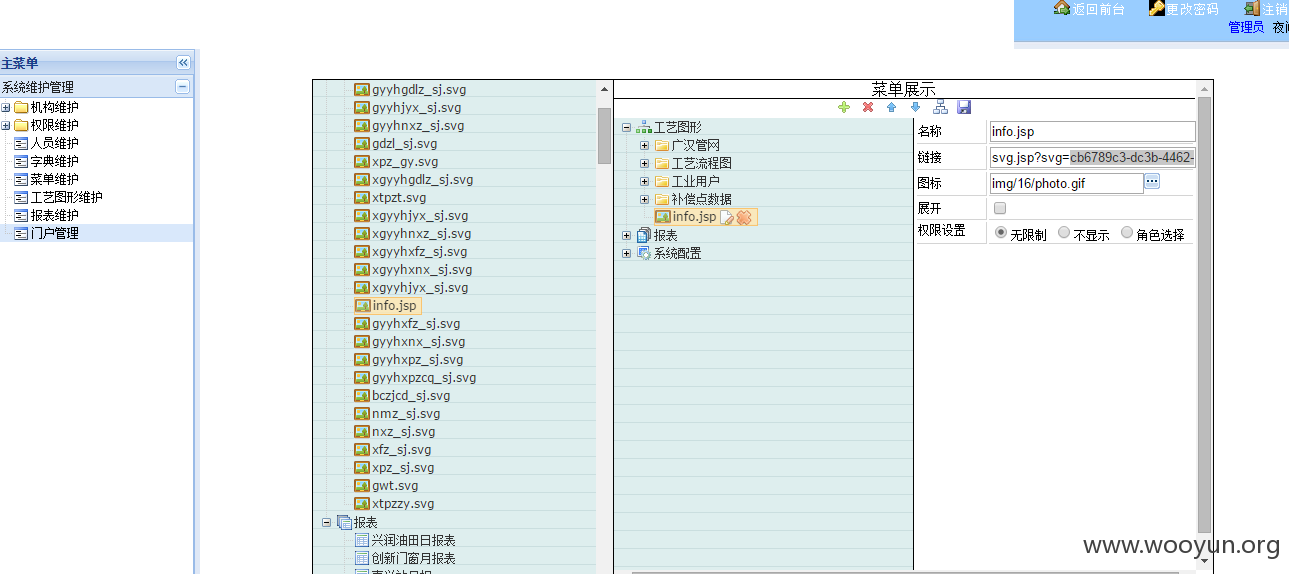

http://125.64.74.20:8400

admin/123456 登录

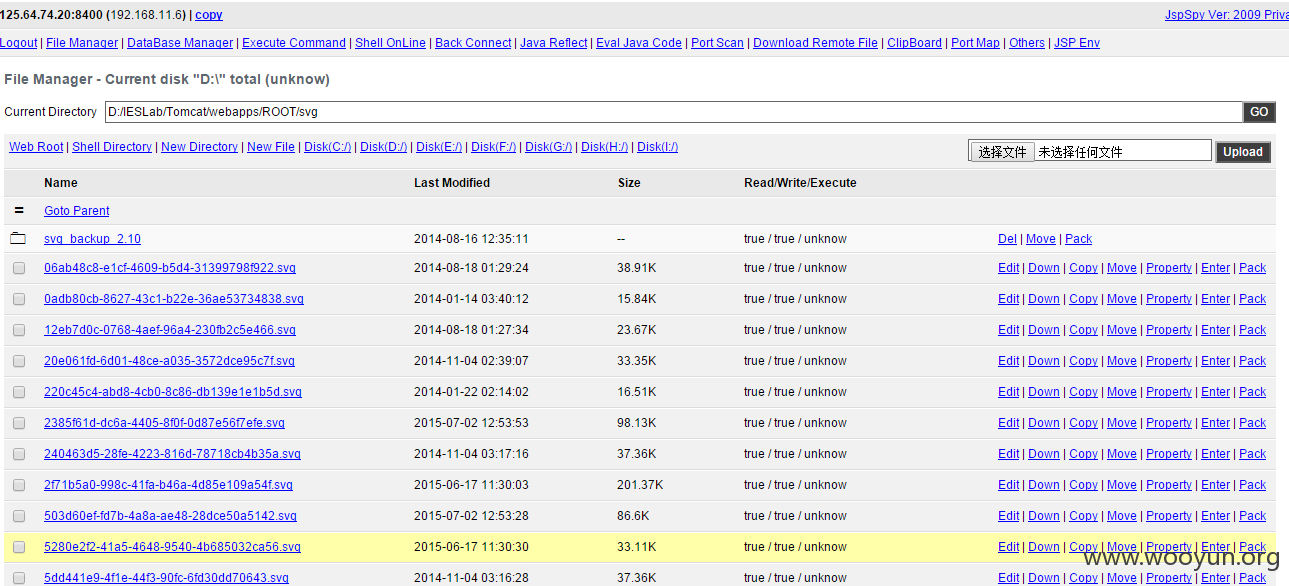

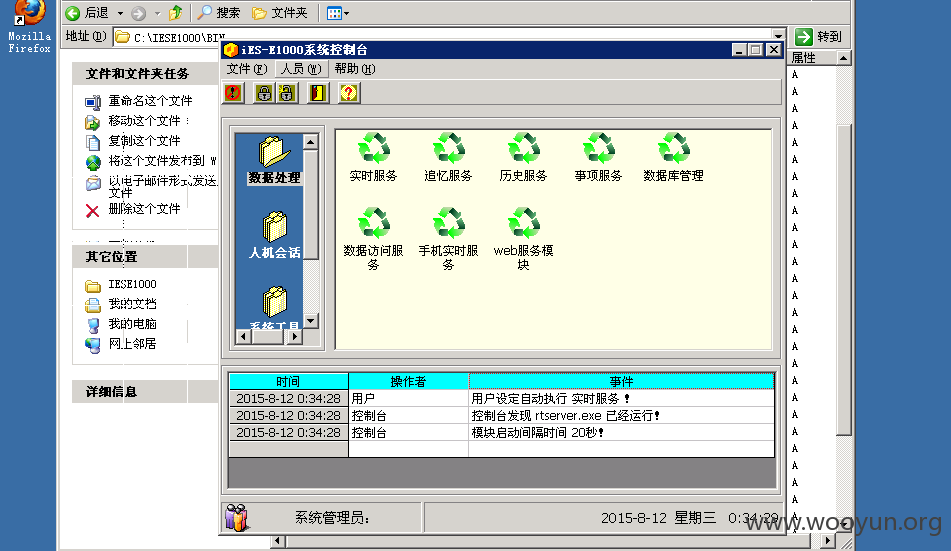

getshell

绕过转发的几个技巧

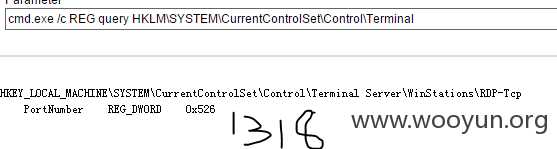

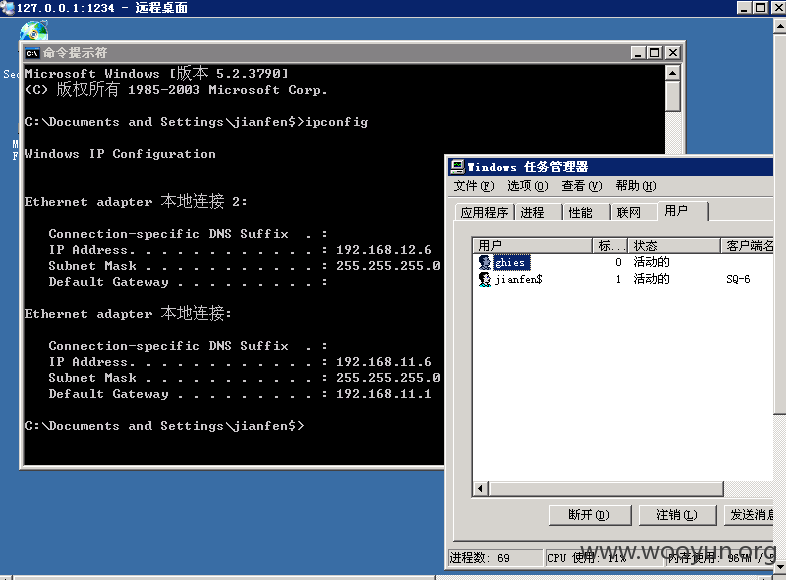

3389被改查注册表16->10

LCX在这套系统环境下转发失败

我搜索了使用了这款成功转发

http://www.isilic.org/thread-3984-1-1.html

已入内网

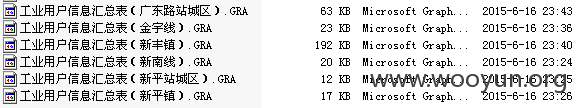

漏洞证明:

修复方案:

1.Web端弱口令

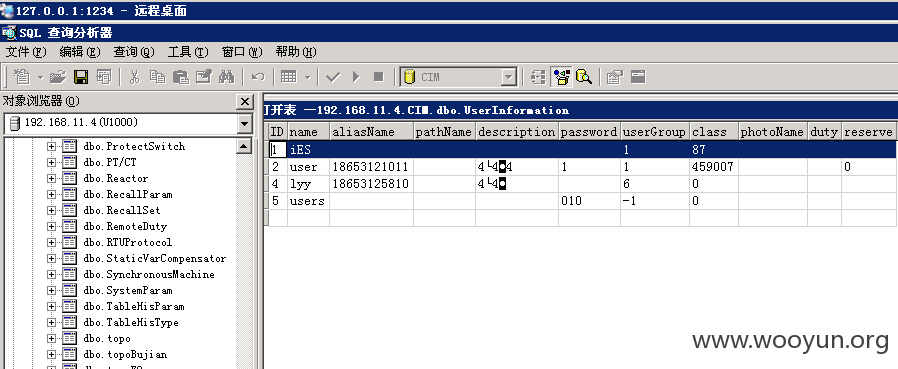

2.不根据燃气监控程序的配置设置默认口令比如服务器口令都为用户+空格+121

之前厂商也如此

3.数据库,FTP对外安全访问

版权声明:转载请注明来源 jianFen@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-08-14 11:21

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向能源行业信息化主管部门通报,由其后续协调网站管理单位处置.

最新状态:

暂无