漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-074412

漏洞标题:某交友APP任意用户密码重置

相关厂商:达答

漏洞作者: 看风者

提交时间:2014-09-01 11:03

修复时间:2014-10-16 11:04

公开时间:2014-10-16 11:04

漏洞类型:账户体系控制不严

危害等级:中

自评Rank:8

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-01: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-10-16: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某交友APP任意用户密码重置,你懂的,交友嘛,妹子嘛~~~金币嘛~~~

详细说明:

http://www.d3.com.cn/

就这个,相关微博http://weibo.com/jackyhuang168

嗯,开始正题...

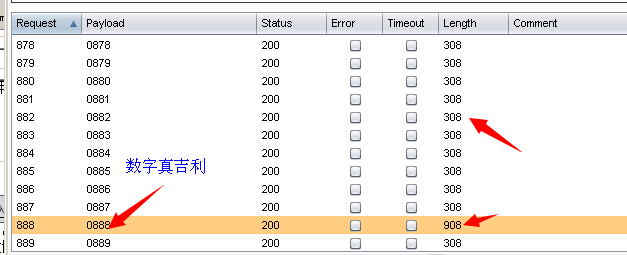

手机号注册,注册好了找回密码,哟?4位验证码?

手动输入错几次,没有提示验证过多,恩,有希望

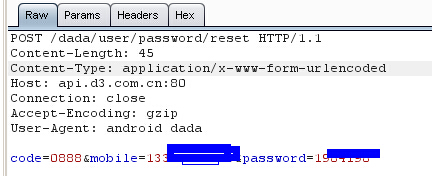

打开burp,抓请求,看到如下post

开始爆破

顺利找到验证码,打开手机继续验证

咦?验证失败,怎~~~么~~~可~~~能~~~

原来这个验证码只有一次有效

没事,打开刚才验证通过的那个包的response

发现了accessToken,hoho

正准备分析那个app这个accessToken存在哪时,忽然发现个问题

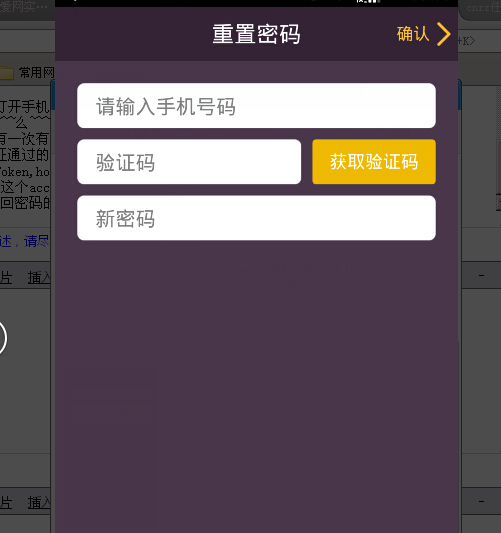

脑子短路了哦~~舍近求远~~找回密码的时候

不是已经把密码提交过去了么...(习惯性以为验证码通过再设置新密码)

ok,结束了~~~

漏洞证明:

如上

修复方案:

防个爆破即可

版权声明:转载请注明来源 看风者@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝