漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-040647

漏洞标题:51CTO技术网站存在php代码注入可webshell

相关厂商:51CTO技术网站

漏洞作者: 秋风

提交时间:2013-10-22 14:50

修复时间:2013-12-06 14:51

公开时间:2013-12-06 14:51

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-10-22: 细节已通知厂商并且等待厂商处理中

2013-10-22: 厂商已经确认,细节仅向厂商公开

2013-11-01: 细节向核心白帽子及相关领域专家公开

2013-11-11: 细节向普通白帽子公开

2013-11-21: 细节向实习白帽子公开

2013-12-06: 细节向公众公开

简要描述:

q:

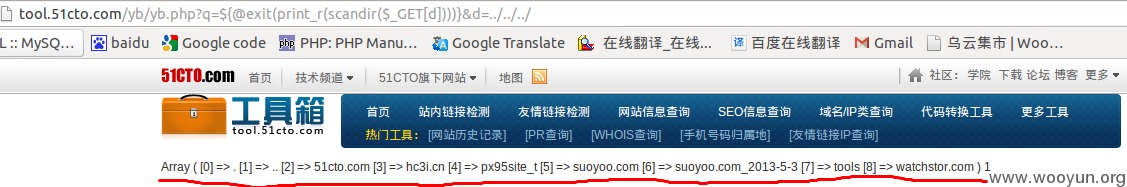

1#利用过程中发现引号无法使用,没关系,咱自行添加get参数,从全局变量$_GET中获取想要的一切。

2#发现有大量响应此参数的代码,如想打印一个字符1,服务器代码缺陷造成1*N次触发,导致在利用过程中可能出现内存不足的情况,解决办法,在函数利用前加exit,使代码只运行一次!

详细说明:

#1打印目录及文件,可修改参数d的值扫描整站

>>服务器根目录文件打印结果

Array

(

[0] => .

[1] => ..

[2] => 51cto.com

[3] => hc3i.cn

[4] => px95site_t

[5] => suoyoo.com

[6] => suoyoo.com_2013-5-3

[7] => tools

[8] => watchstor.com

)

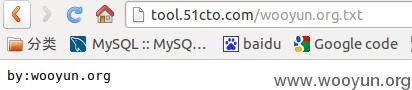

#2查看文件,可修改参数d的值查看整站文件

#3写入传说中的webshell,参数d为内容,n为文件名

利用:

对应文件地址:

#4删除文件,参数n为文件名

声明:测试所写入的文件本人已删除,建议扫描一下整站。

目测#1的打印结果,危害还是比较大的,建议给20rank。

漏洞证明:

修复方案:

1.有效过滤

2.建议不要使用eval

版权声明:转载请注明来源 秋风@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-10-22 15:23

厂商回复:

感谢提交漏洞,我们尽快修复。

最新状态:

暂无