漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-068564

漏洞标题:IE CSS解析问题可致新的XSS Vectors

相关厂商:微软

漏洞作者: gainover

提交时间:2014-07-15 11:32

修复时间:2014-10-13 11:34

公开时间:2014-10-13 11:34

漏洞类型:设计错误/逻辑缺陷

危害等级:高

自评Rank:12

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-15: 细节已通知厂商并且等待厂商处理中

2014-07-20: 厂商已经确认,细节仅向厂商公开

2014-07-23: 细节向第三方安全合作伙伴开放

2014-09-13: 细节向核心白帽子及相关领域专家公开

2014-09-23: 细节向普通白帽子公开

2014-10-03: 细节向实习白帽子公开

2014-10-13: 细节向公众公开

简要描述:

帮朋友研究如何绕过新浪的富文本过滤器的时候,顺带想写个小工具。

写个小工具的时候,顺带发现了一个意外。

发现了一个意外的时候,就发现了这个。

绝B是个很奇葩的漏洞!

详细说明:

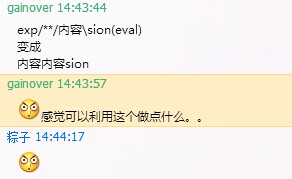

本来是想写一个expression表达式的混淆工具。为了在expression里融入 /**/ 以及 \ 等东西,我手工测试时遇到了下面的问题:

这是一个很奇怪的结果,不知道以前有人遇到过没?

为什么 \ 在 /**/ 前面就可以执行,在 /**/后面就不执行了呢?为了研究搞清楚原因,我写了以下的代码来进行测试:

上面的代码的目的是取出IE解析之后的css内容,看看为什么会不执行了,结果比较意外:

你会发现后者, /**/之前的内容被忽略, \之前的内容神奇的出现了2次。

虽然很神奇,但是这个特性并不能被利用。

但是,直觉告诉我,这个位置会有点什么!

前面翻译过一篇mXSS的文章,其中就有关于css里一些奇葩mutation,比如单引号,双引号什么的。

所以,接着我又改变了测试的代码如下:

注意这个单引号(后经测试,实际上其它绝大多数符号都有一样的效果),这一次又神奇了,解析后的cssText内容如下:

也就是单引号之后,\之前的内容(即:aaaa)神奇的跑到res前面了!

这一次的这个特性,就感觉可以被利用了,构造以下内容

可以看到,我们的原代码里没有expression这个词汇,解析后的css中出现了expression这个单词。

为了继续让expression可以被利用,我们可以继续构造:

可以看到解析后的css中alert(1)将会被执行。

漏洞证明:

保存以下代码为test.htm, IE打开

IE 8,9,10 quirks mode,局限性,对于设置了doctype的网页,将无法生效,可以结合一些让页面以quirks mode加载的技巧来实现一些利用。

对于一些富文本过滤器,或者WAF,可能存在绕过风险。由于代码利用中存在/**/ 和 \,这2个东西在CSS里本身就有点“臭”,经常是被过滤的对象(一个常见的过滤方式是css里存在/**/就直接把css置空)。可以考虑结合html实体转义来配合利用。

不论如何,还是很奇葩的,也许还可以利用这个特性干些其他的,也不一定~

修复方案:

很诚实的说:不知道。。

版权声明:转载请注明来源 gainover@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-07-20 08:14

厂商回复:

最新状态:

暂无