漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065597

漏洞标题:续:淘友网由一个小问题引发的“血案”

相关厂商:taou.com

漏洞作者: 乐乐、

提交时间:2014-06-20 14:16

修复时间:2014-08-04 14:18

公开时间:2014-08-04 14:18

漏洞类型:敏感信息泄露

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-20: 细节已通知厂商并且等待厂商处理中

2014-06-20: 厂商已经确认,细节仅向厂商公开

2014-06-30: 细节向核心白帽子及相关领域专家公开

2014-07-10: 细节向普通白帽子公开

2014-07-20: 细节向实习白帽子公开

2014-08-04: 细节向公众公开

简要描述:

先谢谢淘友送的一大箱子零食,爱死你们了!!!

详细说明:

我就说自己搞搞还有料的...

转入正题:

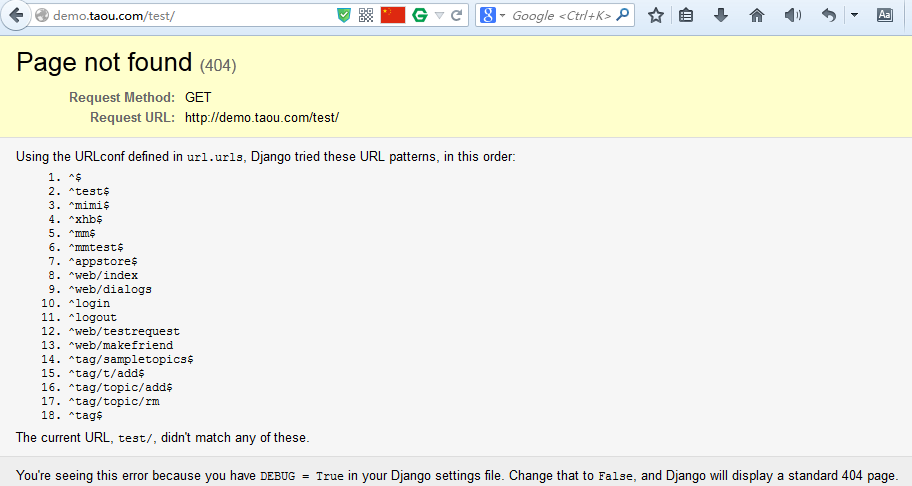

从昨天域传送的页面 http://demo.taou.com 看得出来不对劲随便在页面后加个test 会跳出这个

页面

我们一个一个试试这些后缀

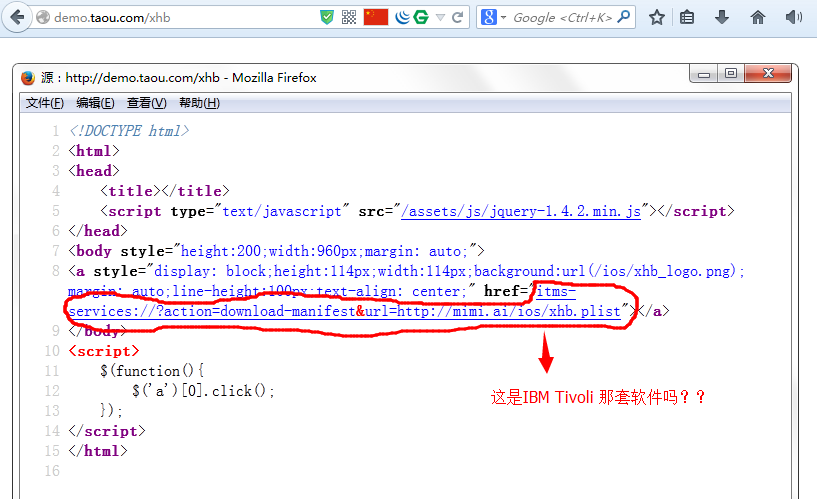

http://demo.taou.com/xhb

发现了一个链接 itms 貌似是ibm tivoli的那个程序,mimi.ai发现的另一个域名 从别的链接里面发现 http://www.mimi.ai/ios/ios_internal.plist 这么个链接,可是打不开,先不管这个了,继续,说不定后面还有更多的东西。

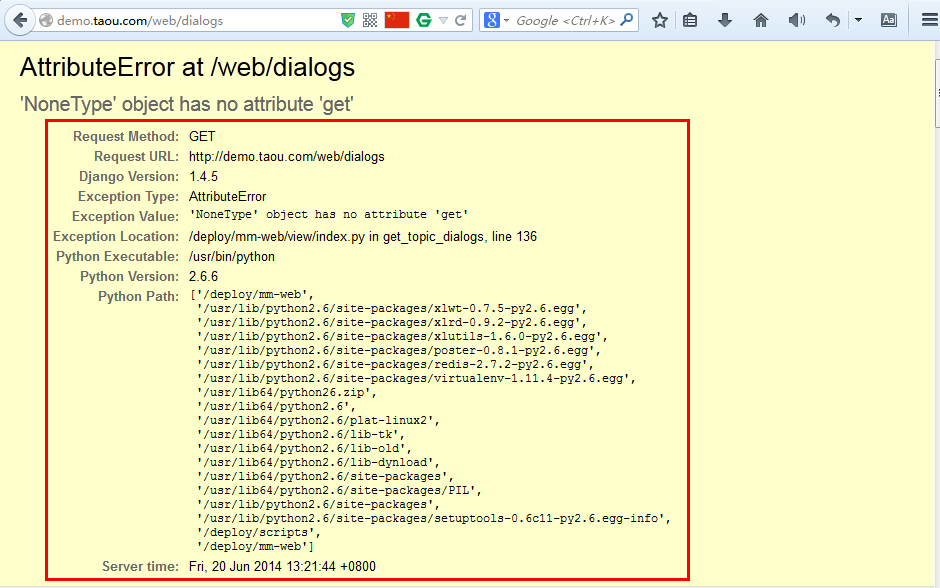

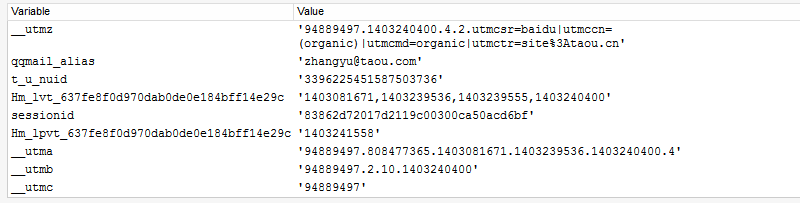

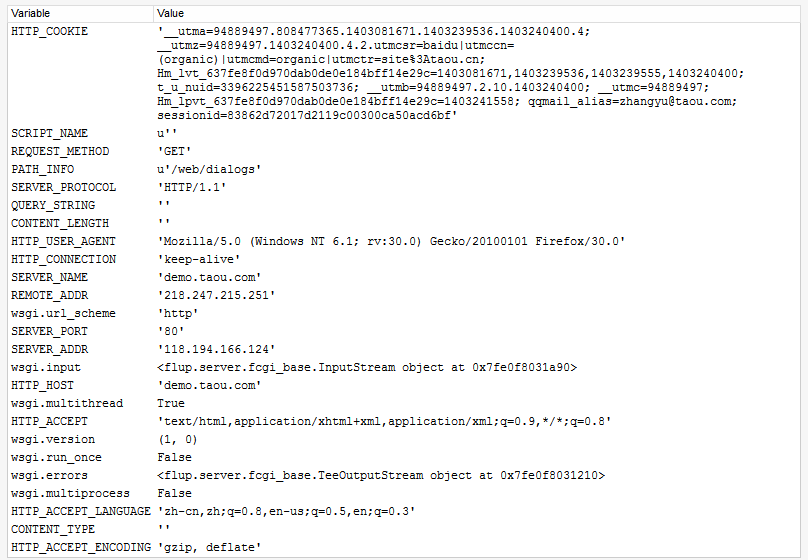

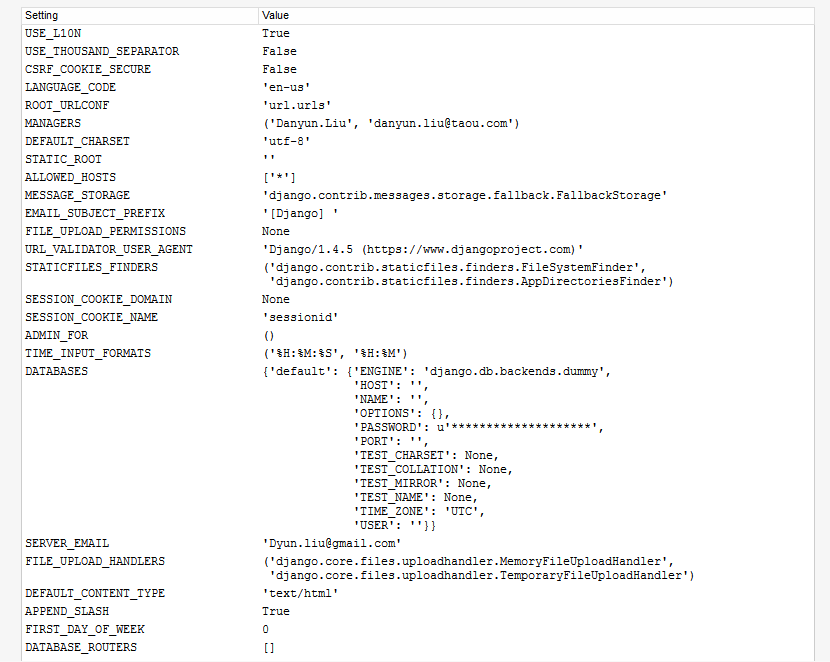

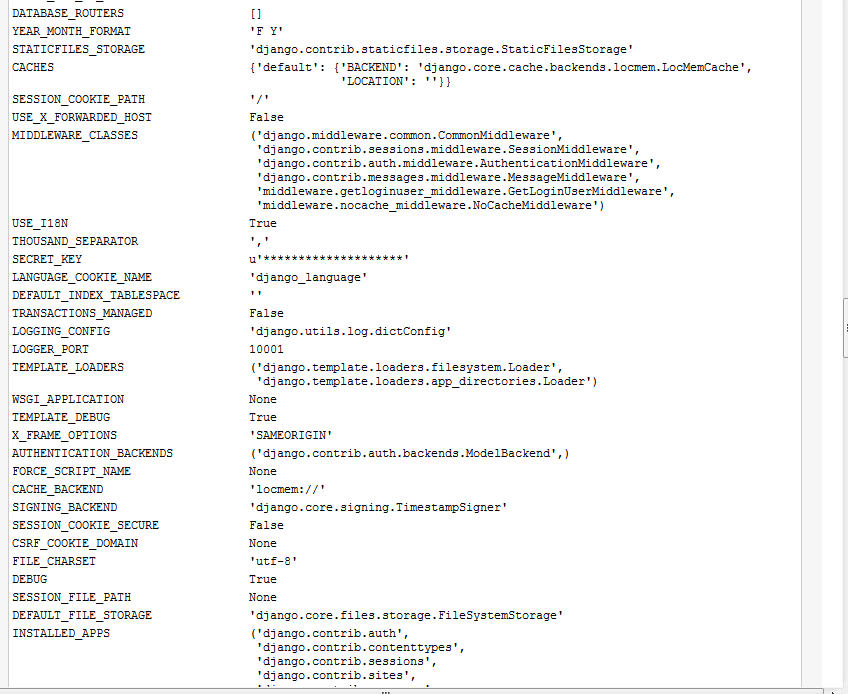

http://demo.taou.com/web/dialogs 这里面的东西就多了

接来下...

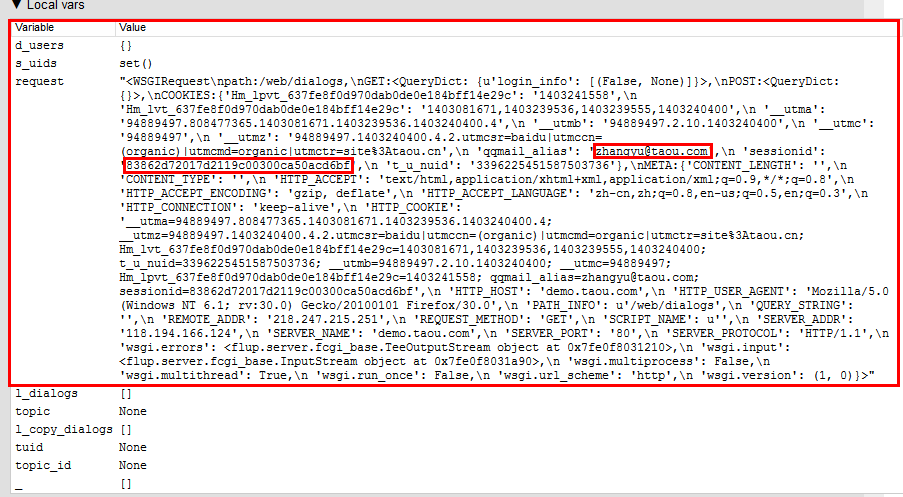

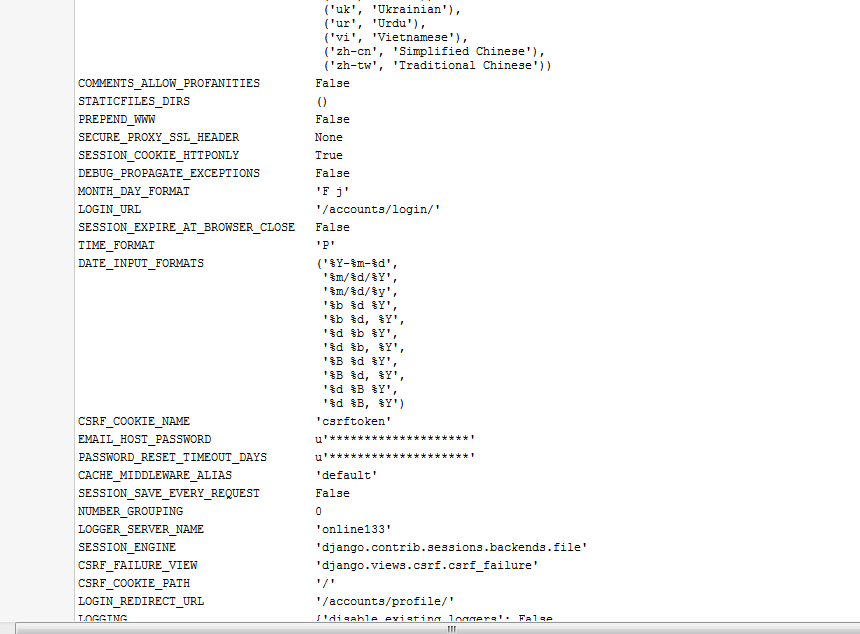

信息量好大 我眼睛看花了。。。

神马QQ企业邮箱 sessionid 数据库和邮箱的密码都有 可惜passwd看不到 = =。 还有啊。。 cookie 之类的。。。。。。。

漏洞证明:

修复方案:

略啦~

版权声明:转载请注明来源 乐乐、@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:4

确认时间:2014-06-20 15:45

厂商回复:

非常感谢~

据称是年久失修不知道干嘛的代码...对应的码农已闪人~

直接咔嚓掉了。泄露的信息比较旧了。

最新状态:

暂无