漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-078093

漏洞标题:某流媒体系统直接Getshell(无需登录,注入,XSS)

相关厂商:世纪葵花

漏洞作者: ki11y0u

提交时间:2014-10-02 11:26

修复时间:2014-12-31 11:28

公开时间:2014-12-31 11:28

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-02: 细节已通知厂商并且等待厂商处理中

2014-10-11: 厂商已经确认,细节仅向厂商公开

2014-10-14: 细节向第三方安全合作伙伴开放

2014-12-05: 细节向核心白帽子及相关领域专家公开

2014-12-15: 细节向普通白帽子公开

2014-12-25: 细节向实习白帽子公开

2014-12-31: 细节向公众公开

简要描述:

又无聊,扫了一下学校C段,扫到个站点,然后问题多多。。。

详细说明:

官方站点

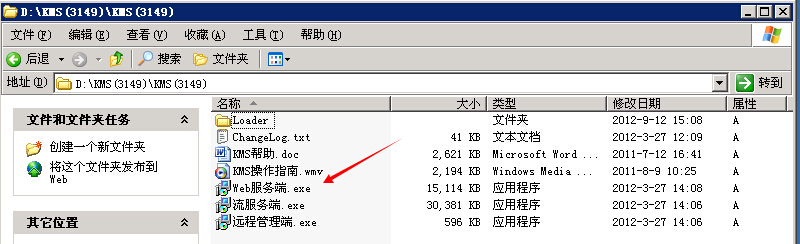

系统好像叫:

这套系统一键环境安装,(本地安装测试通过)

而安装后默认配置不当,导致一些问题。首先环境为:

安装后界面如图:

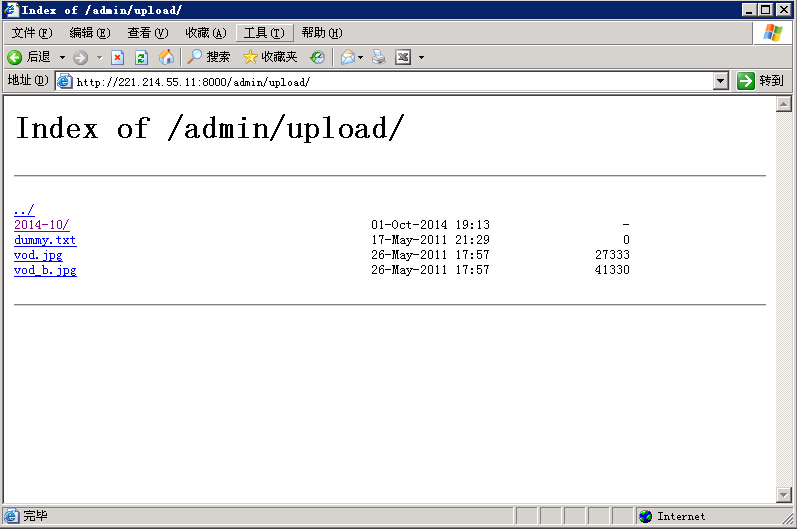

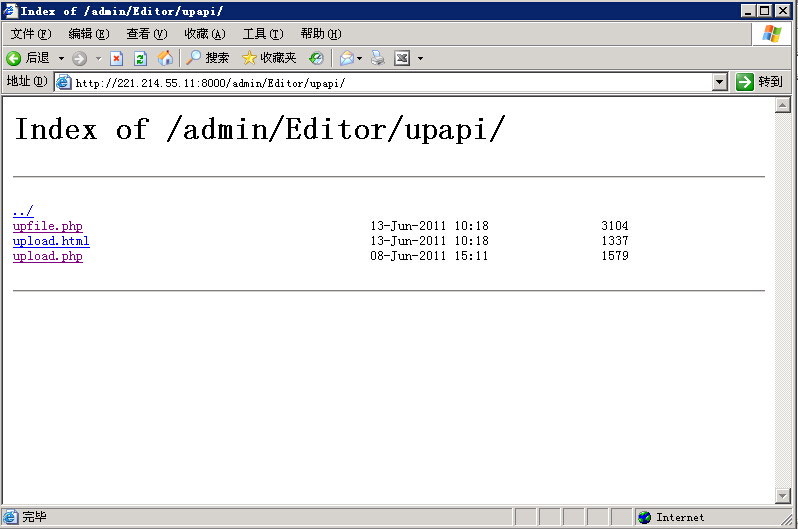

1.目录遍历(敏感目录):

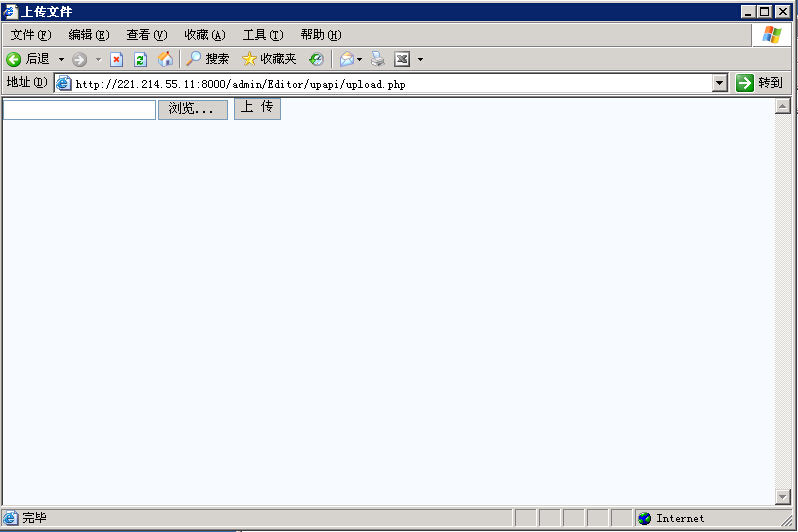

2.直接Getshell

上传只允许图片上传,且验证头文件,由于环境配置导致一些shell报错,图片一句话绕过

上传,利用Nginx解析漏洞,网址绝对路径后a.php成功拿到shell:

而且是管理员权限,也省的提权了。

这个比较严重啊,注入,后台都不用了。然后数据,内网服务器,都面临威胁。去谷歌搜了一下,试了几个都可以成功。有些学校用的都是这个。。。

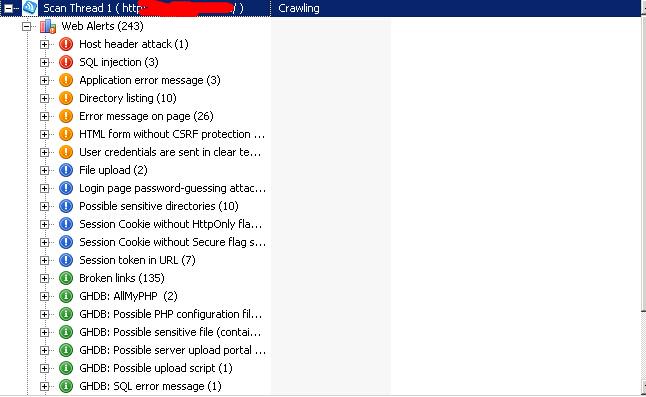

附上AWVS没有扫描完的一张图,SQL注入,XSS。。。

漏洞证明:

修复方案:

你们都是专业的。

版权声明:转载请注明来源 ki11y0u@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2014-10-11 10:41

厂商回复:

最新状态:

暂无