漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-049187

漏洞标题:THEOL网络教学综合平台可暴力破解之%号与初始账号泄漏以及拿北京化工大学作为测试对象

相关厂商:buct.edu.cn

漏洞作者: 动后河

提交时间:2014-01-18 13:13

修复时间:2014-03-04 13:14

公开时间:2014-03-04 13:14

漏洞类型:设计缺陷/逻辑错误

危害等级:低

自评Rank:5

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-18: 细节已通知厂商并且等待厂商处理中

2014-01-23: 厂商已经确认,细节仅向厂商公开

2014-02-02: 细节向核心白帽子及相关领域专家公开

2014-02-12: 细节向普通白帽子公开

2014-02-22: 细节向实习白帽子公开

2014-03-04: 细节向公众公开

简要描述:

看了这个http://www.wooyun.org/bugs/wooyun-2010-024804的

漏洞描述,灵感来了,乌云大大,求邀请码

详细说明:

和www.wooyun.org/bugs/wooyun-2010-02480的后面操作是一样的

但是,获得用户名的方式不同,那个漏洞还要命名有规律,这个。。。。

直接%获得就行了

拿北京化工大学做测试course.buct.edu.cn/homepage/common/opencourse/

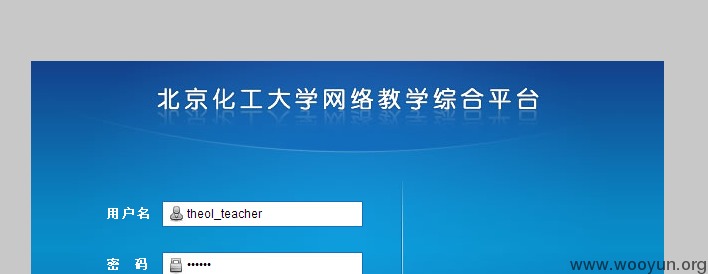

首先初始账号theol_teacher密码123456,进去了

漏洞证明:

修复方案:

删掉系统测试号,过滤%号

乌云大大,求邀请码,我要跟你一辈子

版权声明:转载请注明来源 动后河@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-01-23 08:27

厂商回复:

该漏洞CNVD未具备实例复现条件,已经将所述案例直接通报给赛尔网络公司(CCERT下属应急组织),并抄报CCERT和上海交通大学网络信息中心。

最新状态:

暂无