漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0156387

漏洞标题:一个社工邮箱到成功进入清华某系统后台

相关厂商:清华大学

漏洞作者: 0error-0warning

提交时间:2015-11-27 17:44

修复时间:2016-01-14 11:50

公开时间:2016-01-14 11:50

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-27: 细节已通知厂商并且等待厂商处理中

2015-11-30: 厂商已经确认,细节仅向厂商公开

2015-12-10: 细节向核心白帽子及相关领域专家公开

2015-12-20: 细节向普通白帽子公开

2015-12-30: 细节向实习白帽子公开

2016-01-14: 细节向公众公开

简要描述:

虽然我上不了清华,但是我可以上清华网站。

详细说明:

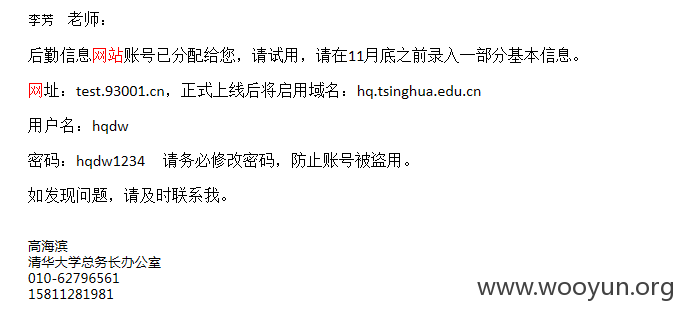

社工到清华大学的一枚邮箱

[email protected]/liuwansen

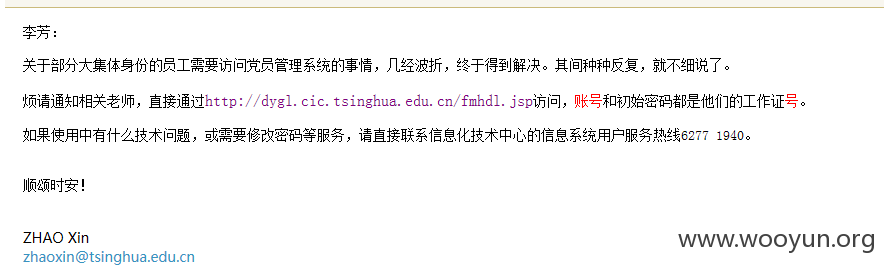

感觉和后勤有关啊 或者是党员 李芳老师对不住了

看看有没有什么信息可以发掘

得到重要信息:

那就看看咯

后台连接直接放在首页,我也是醉了

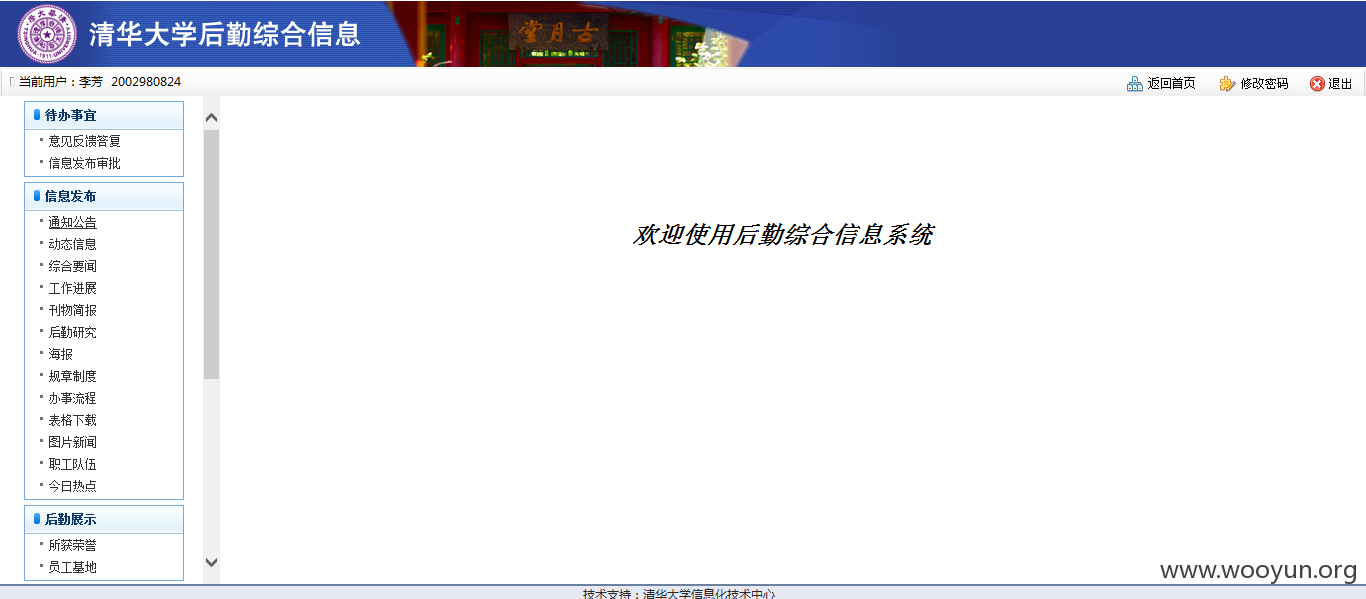

不出意外的进来了

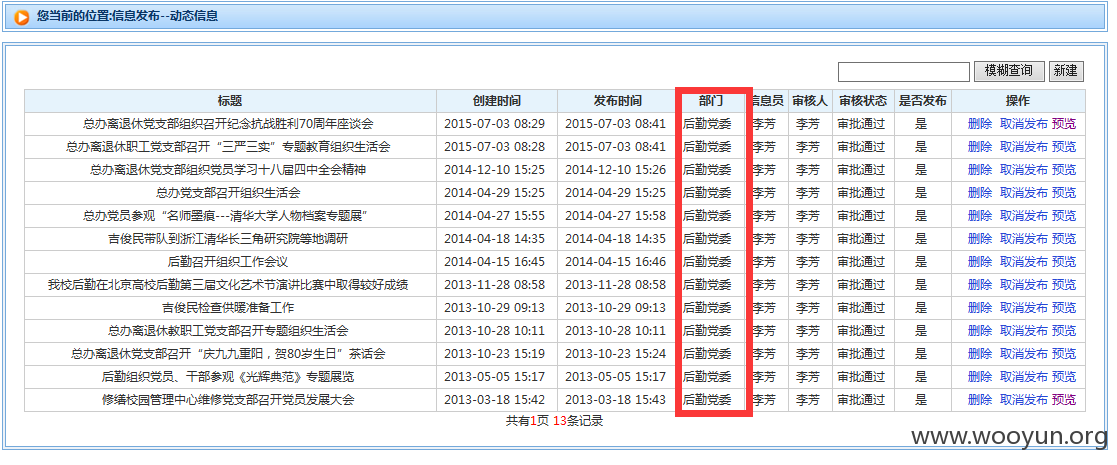

权限也蛮大的了,可以发布、审核等等

后勤党委也验证了之前的猜测

就不继续深入了(其实是没能成功webshell)

接下来看到了这个:

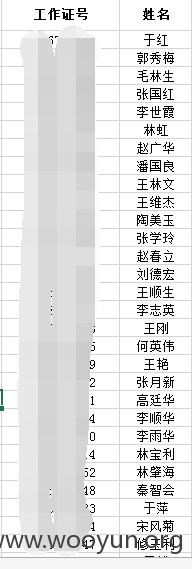

要工作证号,怎么办?当然还是在邮箱里面找:

当然是有的

接下来就是尝试了

结果就一直提示这个

也不去遍历了,毕竟是dang,被请去喝茶就不好了。

so,就此收工咯。

漏洞证明:

如上。

修复方案:

null

版权声明:转载请注明来源 0error-0warning@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-11-30 11:49

厂商回复:

谢谢提醒,我们会尽快处理的。

最新状态:

暂无