漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062204

漏洞标题:某教育系统漏洞通用漏洞,错的离谱可前台传木马

相关厂商:pantosoft.com

漏洞作者: 兜兜揣肉包

提交时间:2014-05-25 19:30

修复时间:2014-08-23 19:30

公开时间:2014-08-23 19:30

漏洞类型:文件上传导致任意代码执行

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-25: 细节已通知厂商并且等待厂商处理中

2014-05-30: 厂商已经确认,细节仅向厂商公开

2014-06-02: 细节向第三方安全合作伙伴开放

2014-07-24: 细节向核心白帽子及相关领域专家公开

2014-08-03: 细节向普通白帽子公开

2014-08-13: 细节向实习白帽子公开

2014-08-23: 细节向公众公开

简要描述:

真的不知道这些程序猿怎么搞的,这个是一点安全意识都没有啊!!!

详细说明:

还有什么说的,前台直接传木马,都不用想的.

漏洞证明:

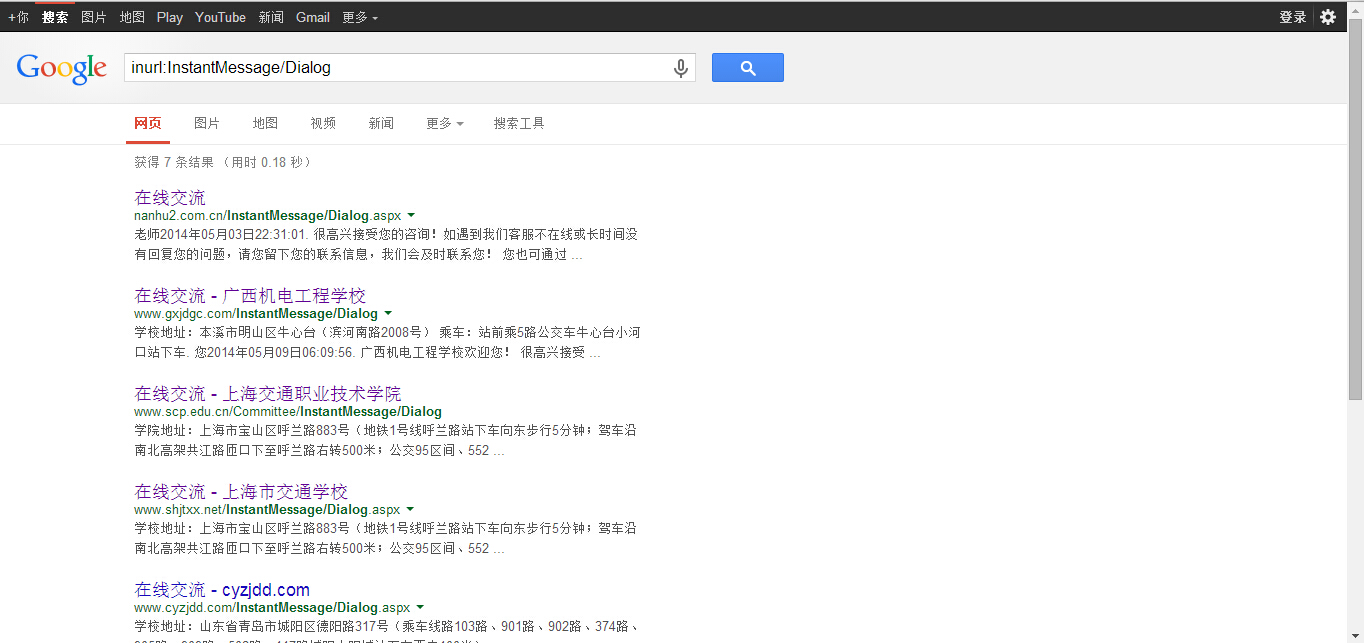

谷歌搜索

inurl:InstantMessage/Dialog

如图:

共有学校:

http://nanhu2.com.cn/InstantMessage/Dialog.aspx (上海市南湖职业学校二分校)

http://www.gxjdgc.com/InstantMessage/Dialog (广西机电工程学校)

http://www.shjtxx.net/InstantMessage/Dialog.aspx (上海市交通学校)

http://www.scp.edu.cn/Committee/InstantMessage/Dialog (上海交通职业技术学院)

http://180.168.98.204/InstantMessage/Dialog (上海市机械工业学校)

http://www.cyzjdd.com/InstantMessage/Dialog.aspx (青岛市城阳区职业教育中心)

http://bxjdgcxx.com/InstantMessage/Dialog (本溪市机电工程学校)

http://www.sdnyzjzx.com/InstantMessage/Dialog.aspx (山东省宁阳县职业中专)

貌似只有一个广西玉林农业学校没有中招

http://gxylnx.com/InstantMessage/Dialog.aspx(广西玉林农业学校)

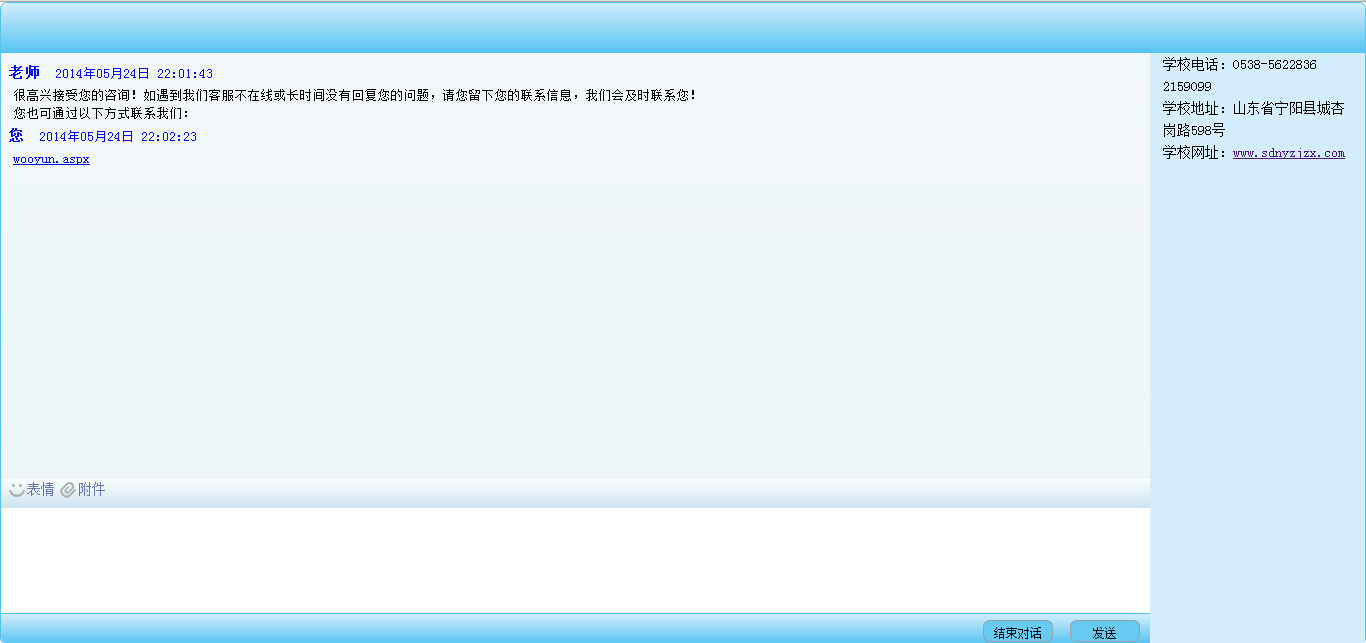

我以http://www.sdnyzjzx.com/InstantMessage/Dialog.aspx (山东省宁阳县职业中专)做一个示范.

直接传木马成功:

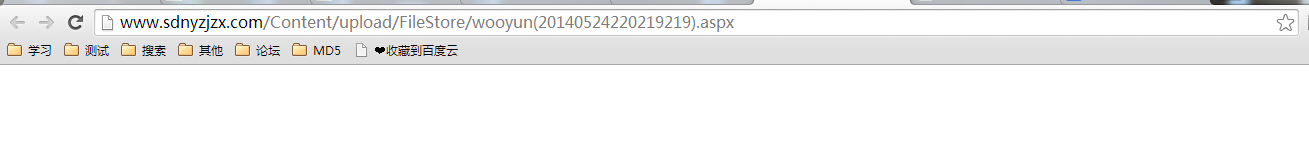

木马地址:

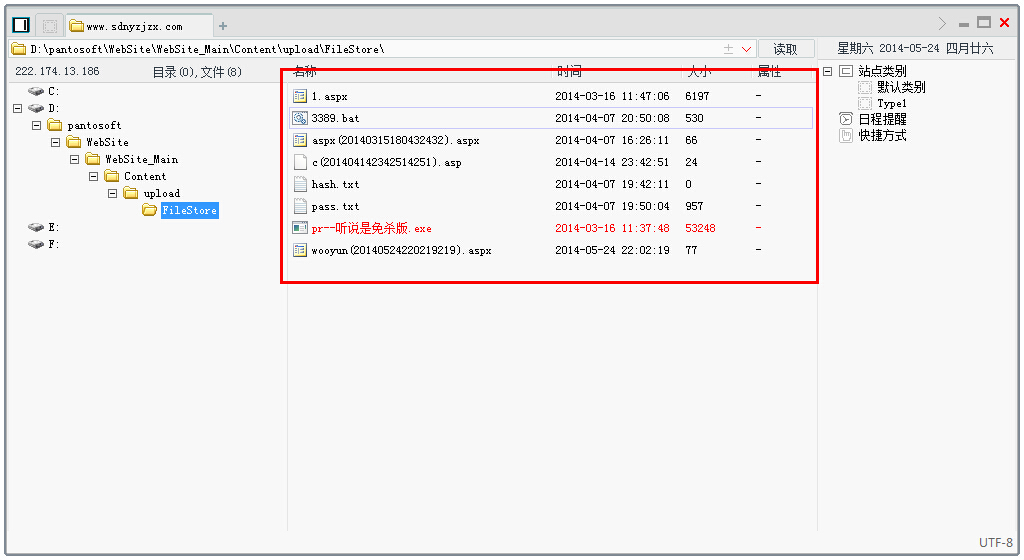

里面就是跑马场:

还记录了大家跑马的时间,我就不删了,你们自己删除吧.

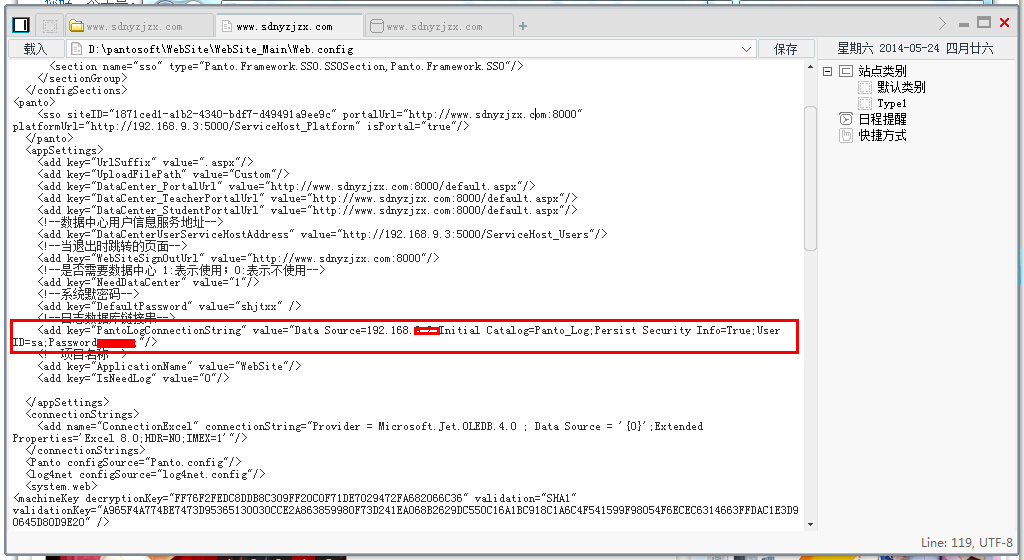

下面就是数据库了,这个很简单:

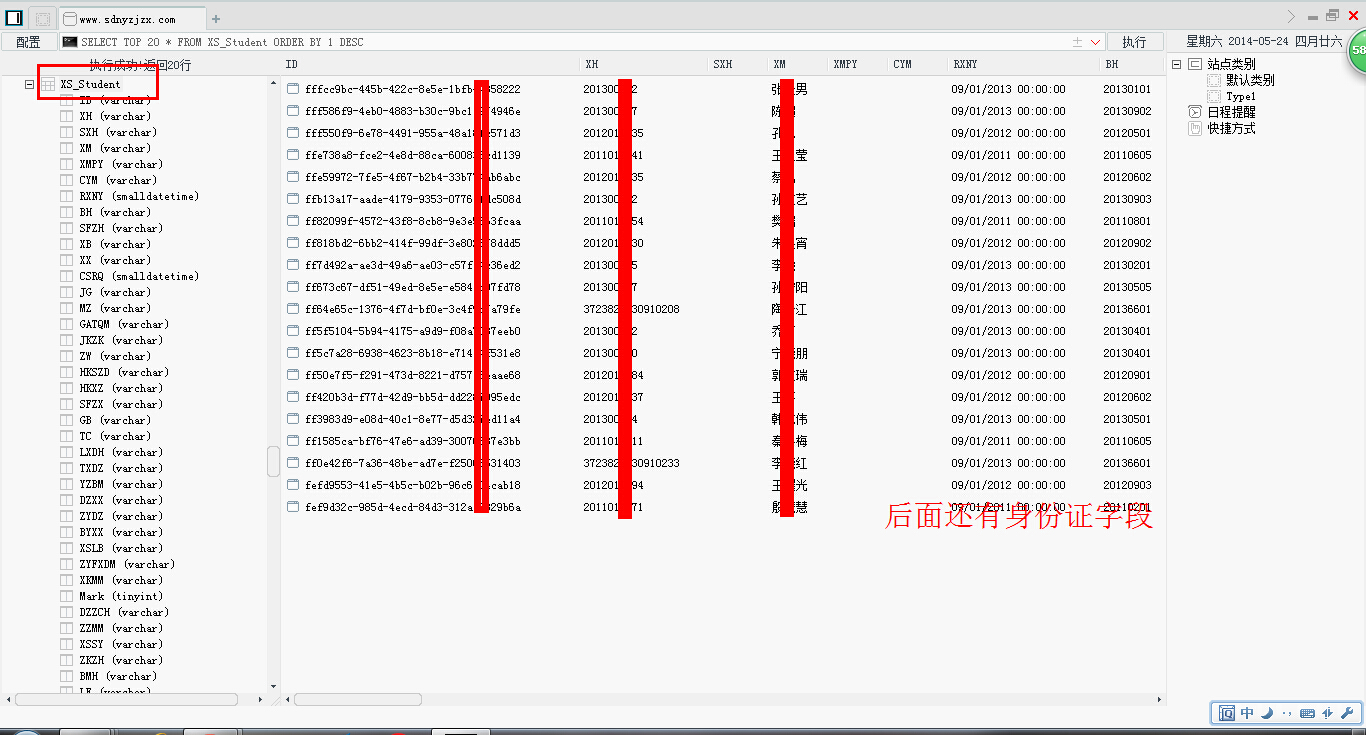

然后我查到了学生的个人信息,还有身份证号码哦.一个学校少说要有四千到五千个学生+一二百老师,特别是上海的学校,总共8个学校,就大约是四万多身份证信息.总数不算多.但是也不少了.特别是大多都是祖国的花朵.

修复方案:

你们更专业

求礼物!!!!!

版权声明:转载请注明来源 兜兜揣肉包@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-05-30 10:54

厂商回复:

CNVD确认并复现所述情况,由CNVD通过公开渠道联系软件生产厂商通报处置。

最新状态:

暂无