漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-07767

漏洞标题:国家电网某应用安全隐患,可导致全国各省电网内网被渗透

相关厂商:国家电网

漏洞作者: Valo洛洛

提交时间:2012-06-01 09:48

修复时间:2012-06-06 09:48

公开时间:2012-06-06 09:48

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:14

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-06-01: 细节已通知厂商并且等待厂商处理中

2012-06-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

国家电网下某应用,在各个省的分站使用相同的系统,导致此问题的产生。

详细说明:

标题挺唬人的。。

国家电网的招标系统,有两套

google site:sgcc.com.cn intext:电力招标 就是各省的招标系统

两套系统均存在任意文件上传问题。

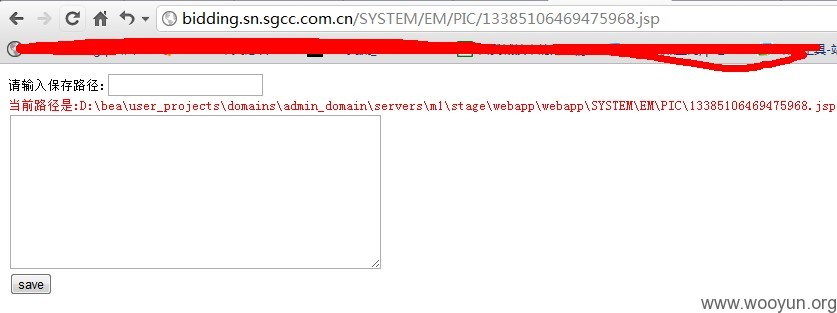

1.以陕西电网为例 http://bidding.sn.sgcc.com.cn/index.do

点击评审专家申请

随意填写,点击保存。

资质证书列表 点击新增

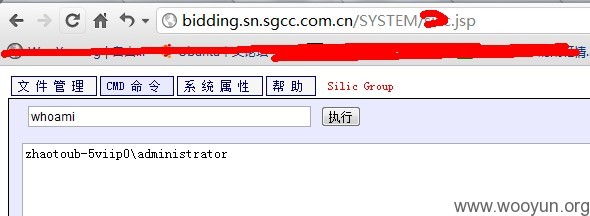

现在我们可以上传任意文件了。

扫一下C。陕西电网各种业务都在。

漏洞证明:

2.新版的系统中貌似已经不能在这里上传了,做了限制,但在另一个地方又出现了问题。

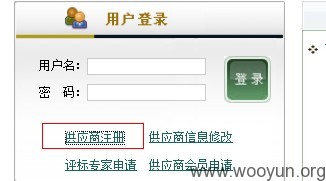

http://bidding.jl.sgcc.com.cn/jsp/login.jsp 以吉林电网为例。

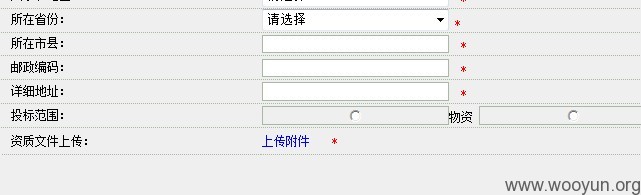

点供应商注册

上传附件做了限制,本地验证

自己写个表单本地提交。

传上去了,但是没有找到路径,这个我也不费劲找了,找到路径只是时间问题。

同样 各业务都在C段

修复方案:

完善系统。

版权声明:转载请注明来源 Valo洛洛@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-06-06 09:48

厂商回复:

最新状态:

暂无