漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0161230

漏洞标题:青客会员系统某处支付验证不严,可0.01元支付(附某处XSS漏洞)

相关厂商:qk365.com

漏洞作者: Ton7BrEak

提交时间:2015-12-14 16:35

修复时间:2016-01-28 17:10

公开时间:2016-01-28 17:10

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-14: 细节已通知厂商并且等待厂商处理中

2015-12-16: 厂商已经确认,细节仅向厂商公开

2015-12-26: 细节向核心白帽子及相关领域专家公开

2016-01-05: 细节向普通白帽子公开

2016-01-15: 细节向实习白帽子公开

2016-01-28: 细节向公众公开

简要描述:

上个漏洞果然忽略了,看来青客也只是一个热情一时的公司。主动在wooyun上面发了私信,企业QQ也联系了。还是官方的话语“以为您反馈”----(已为您反馈)。

投诉了不少内容,都是不了了之。这种内部反馈,我也只能呵呵了。

详细说明:

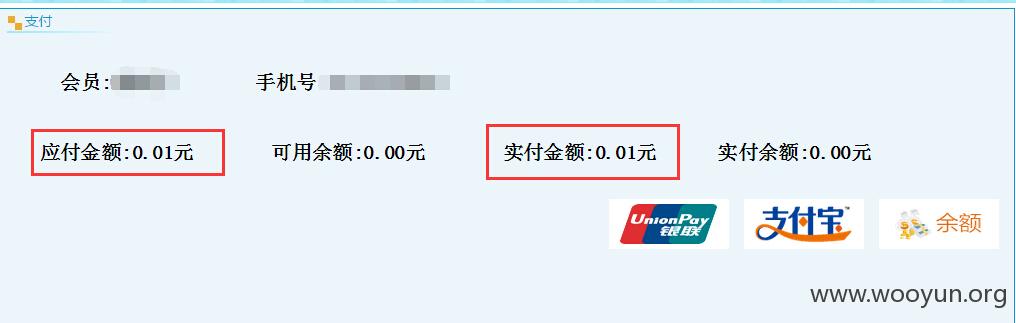

1、付款页面

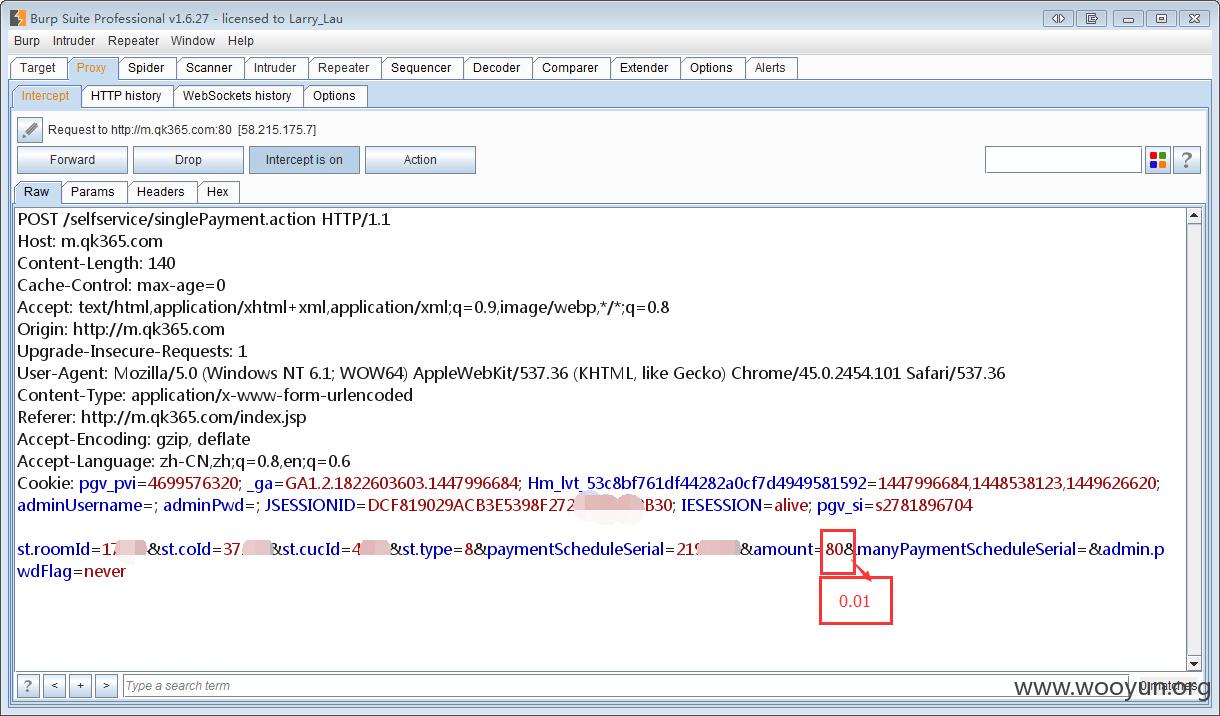

2、直接抓包修改支付金额,这里可以改成0.01元,正常步骤走,就可以成支付0.01元,相当于缴纳了下个月的网费。(这里没有实际付款,避免不必要的麻烦)

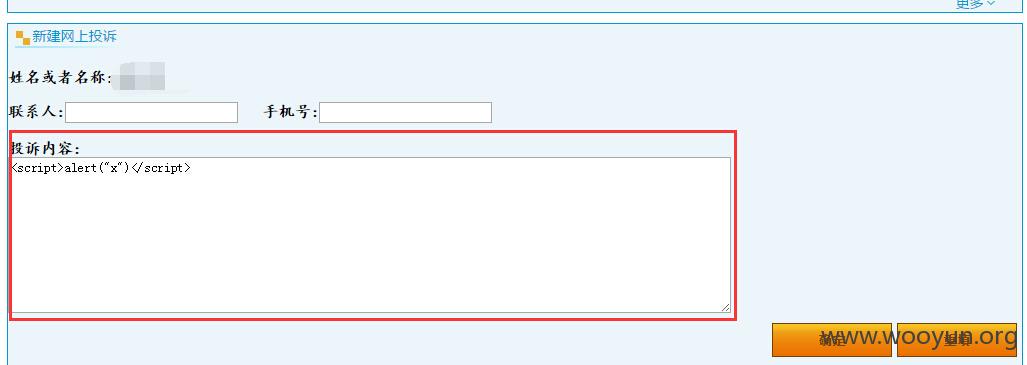

3、另一处xss漏洞。网上投诉,此处可以插入xss代码。

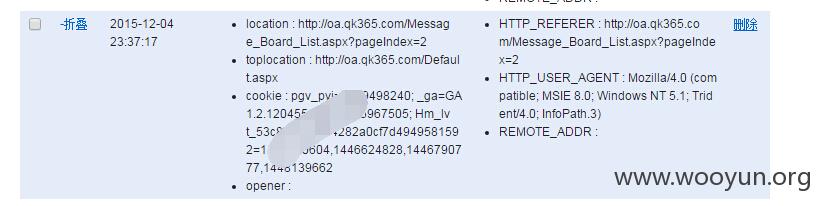

4、证明xss的内容。可惜有过期时间,所以我没有成功进入OA系统

漏洞证明:

RT

修复方案:

你们的反馈机制真是够慢~一点儿都不积极。

版权声明:转载请注明来源 Ton7BrEak@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-12-16 10:00

厂商回复:

我们正积极处理该问题,非常感谢网站及白帽对我们系统问题的检测及告知!

最新状态:

2016-01-27:漏洞已修复,非常感谢网站及白帽对我们的检测及支持!