漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-060905

漏洞标题:74cms 逻辑漏洞导致sql注入

相关厂商:74c,s.com

漏洞作者: menmen519

提交时间:2014-05-19 17:10

修复时间:2014-08-17 17:12

公开时间:2014-08-17 17:12

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-19: 细节已通知厂商并且等待厂商处理中

2014-05-20: 厂商已经确认,细节仅向厂商公开

2014-05-23: 细节向第三方安全合作伙伴开放

2014-07-14: 细节向核心白帽子及相关领域专家公开

2014-07-24: 细节向普通白帽子公开

2014-08-03: 细节向实习白帽子公开

2014-08-17: 细节向公众公开

简要描述:

74cms 逻辑漏洞导致sql注入

详细说明:

include/fun_personal.php(381-398)

当第一次提交的时候,参数做了过滤,然是系统存入数据库时候,又被还原回来了,所以$j=get_resume_basic($uid,$pid);所取出来的数据,是一个干净的没有被转义过的数据,

让数据流向$searchtab['likekey']=$j['intention_jobs'].','.$j['recentjobs'].','.$j['specialty'].','.$j['fullname'];

并且执行updatetable(table('resume_search_key'),$searchtab,"uid='{$uid}' AND id='{$pid}'");

时候,漏洞产生了。

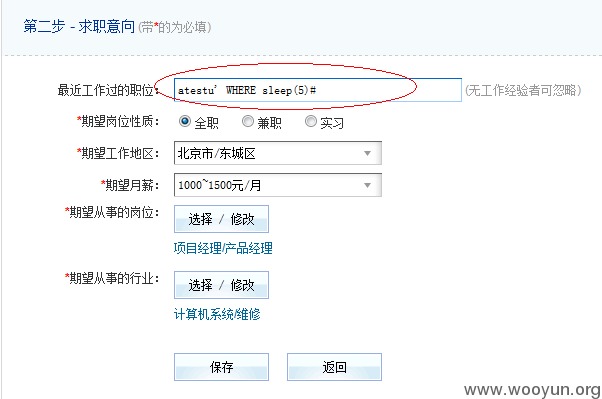

自己填写一份简历,然后修改求职意向那一栏,如图所示

当我们点击提交后,sql完整执行,通过这里可以看出来,这是一个完全可控制的sql注入,所以你可以拿到你任何数据,危害比较大

漏洞证明:

修复方案:

对此get_resume_basic($uid,$pid);取出来的数据,要做转移

版权声明:转载请注明来源 menmen519@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-05-20 15:54

厂商回复:

ok

最新状态:

暂无