漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-031050

漏洞标题:巨人网络-仙途官网存在SQL盲注漏洞可获取数据库内信息

相关厂商:巨人网络

漏洞作者: 黄小昏

提交时间:2013-07-19 12:21

修复时间:2013-09-02 12:22

公开时间:2013-09-02 12:22

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-19: 细节已通知厂商并且等待厂商处理中

2013-07-19: 厂商已经确认,细节仅向厂商公开

2013-07-29: 细节向核心白帽子及相关领域专家公开

2013-08-08: 细节向普通白帽子公开

2013-08-18: 细节向实习白帽子公开

2013-09-02: 细节向公众公开

简要描述:

巨人网络仙途出现盲注一枚

详细说明:

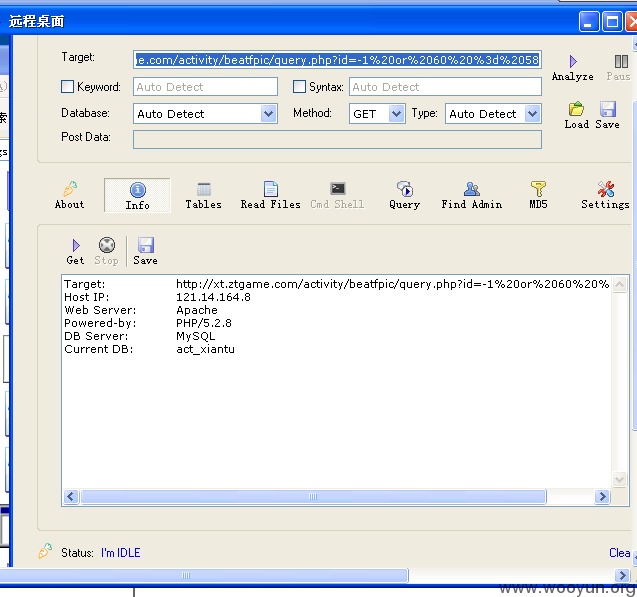

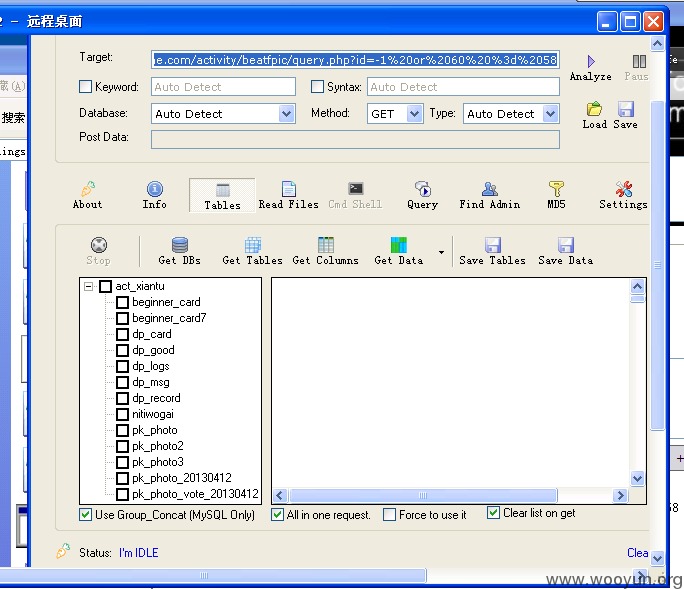

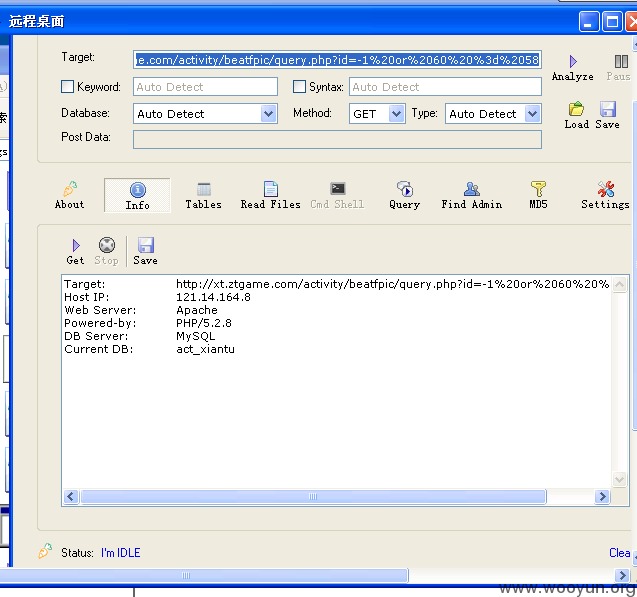

注入点在这里,里面蛮多敏感数据....貌似还有卡密

http://xt.ztgame.com/activity/beatfpic/query.php?id=-1%20or%2060%20%3d%2058

漏洞证明:

修复方案:

A. 确保用户输入的值和类型(如 Integer、Date 等)有效,且符合应用程序预期。B. 利用存储过程,将数据访问抽象化,让用户不直接访问表或视图。当使用存储过程时,请利用 ADO 命令对象来实施它们,以强化变量类型。C. 清理输入以排除上下文更改符号,例如:

[1] '(单引号)

[2] "(引号)

[3] \'(反斜线转义单引号)

[4] \"(反斜杠转义引号)

[5] )(结束括号)

[6] ;(分号)

版权声明:转载请注明来源 黄小昏@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-07-19 14:16

厂商回复:

感谢黄小昏同学的提醒

最新状态:

暂无