漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-055376

漏洞标题:DNSPOD某bug可导致域名安全限制绕过

相关厂商:DNSPod

漏洞作者: 疯子

提交时间:2014-04-03 12:03

修复时间:2014-04-06 13:49

公开时间:2014-04-06 13:49

漏洞类型:账户体系控制不严

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-04-03: 细节已通知厂商并且等待厂商处理中

2014-04-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

渗透一个网站发现的,原先有白帽子提交过,忽略了,为什么忽略呢?可能是因为没对用户造成影响,这次我就以实战的方式来给他们知道一个小BUG对域名造成的威胁!

详细说明:

首先渗透一个网站的时候 发现某个文件里面有一个dnsapi.cn的接口,现在就不找了里面有看到name和password,敏感性的摆渡了一下dnsapi是哪一个dns的,发现是dnspod,然后尝试用账号去登录dnspod,结果出现了限制IP登录!

至少可以判断账号密码是对的了,限制IP?很好的策略,可是依然被绕过了!

漏洞证明:

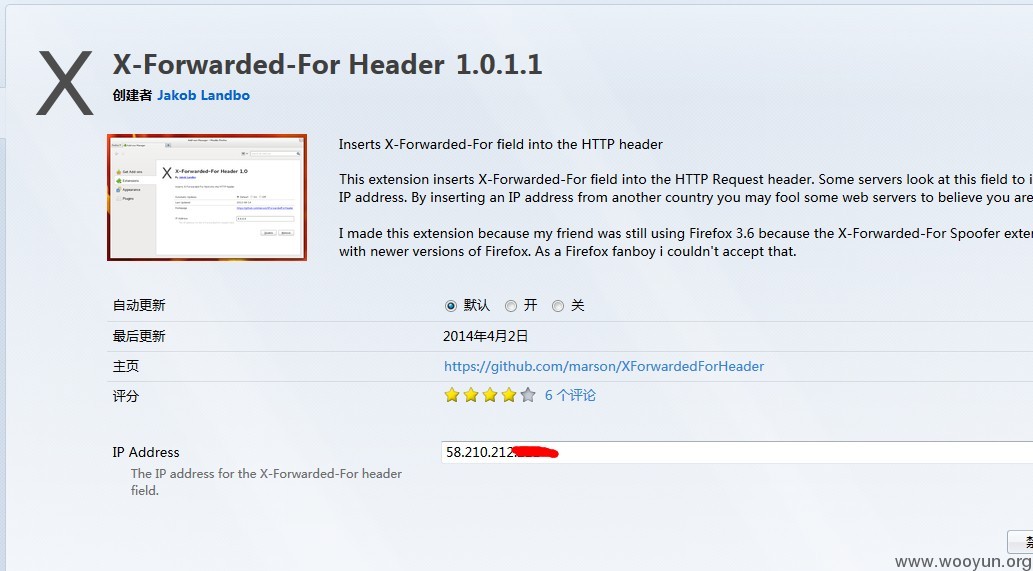

利用工具:X-Forwarded-For

浏览器:火狐

再渗透的时候进过后台,发现他们的管理员登录IP全是一样的,所以就抱着试一下的态度去试了一下,把x-forwarded的改成对应的IP。

然后再去登录,果然成功!

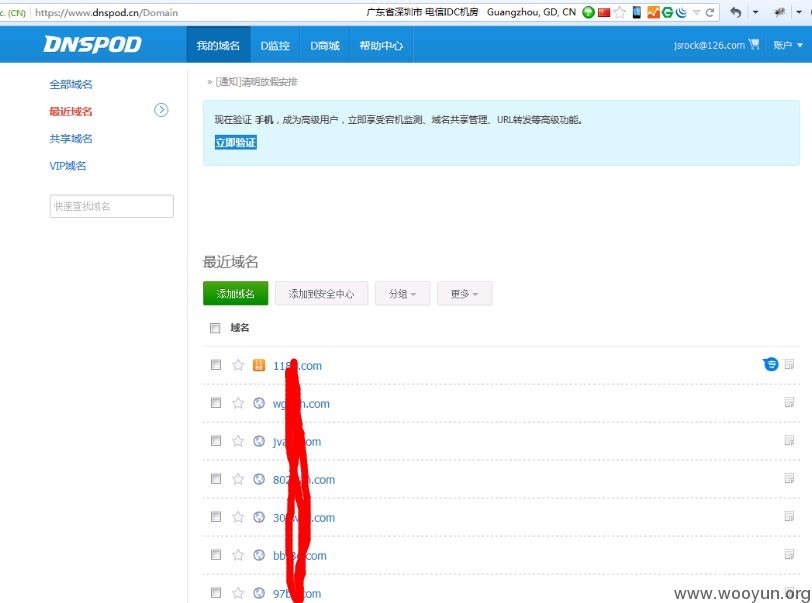

十几个高级域名就这样沦陷了。

修复方案:

dnspod全是富帅!

版权声明:转载请注明来源 疯子@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-04-06 13:49

厂商回复:

漏洞不存在,实为@疯子 自己挂的代理刚好在用户所设置ip白名单内

最新状态:

暂无