漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-049990

漏洞标题:中国移动分站点多处漏洞(命令执行、弱口令)

相关厂商:cncert国家互联网应急中心

漏洞作者: HackBraid

提交时间:2014-01-28 13:10

修复时间:2014-03-14 13:10

公开时间:2014-03-14 13:10

漏洞类型:命令执行

危害等级:中

自评Rank:6

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-28: 细节已通知厂商并且等待厂商处理中

2014-02-01: 厂商已经确认,细节仅向厂商公开

2014-02-11: 细节向核心白帽子及相关领域专家公开

2014-02-21: 细节向普通白帽子公开

2014-03-03: 细节向实习白帽子公开

2014-03-14: 细节向公众公开

简要描述:

命令执行

弱口令

详细说明:

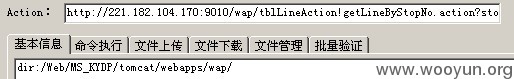

1.眉山移动客运订票WAP

http://221.182.104.170:9010/wap/tblLineAction!getLineByStopNo.action?stopNo=CDS&leaveDate=2014-1-28&lineNo=CDS

乌云中 WooYun: 告别s2之国内某运营商全国性项目大面积命令执行 中的眉山无线城市

http://221.182.104.170:9010/articles!loadHelps.action已修复,应该是不同的应用吧。

2.无线宽带接入设备集中管理系统

http://183.203.151.62/LoginPage.aspx test/test登陆

WooYun: 移动某处无线宽带基站设备集中管理密码泄露 中爆出的账户密码已经修复,但是忘记了默认账户test

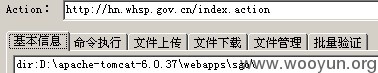

3.中国移动无线城市综合应用管理系统

http://218.204.36.28/license!getExpireDateOfDays.action 命令执行未修复

漏洞证明:

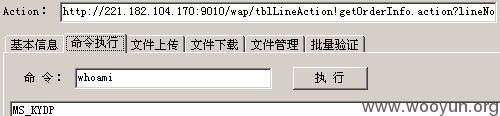

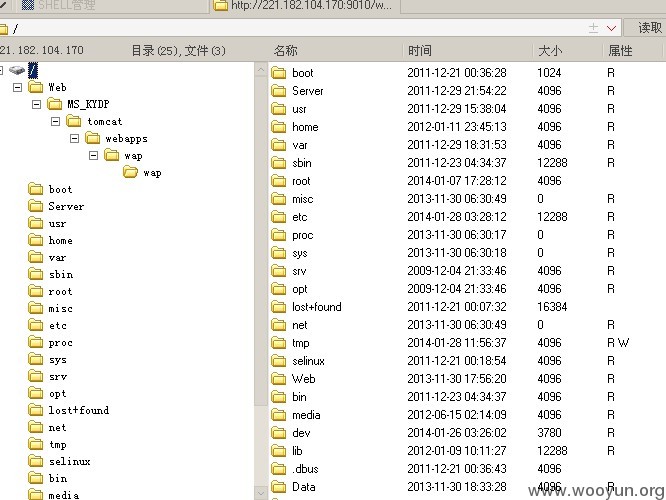

1.眉山移动客运订票WAP:

路径

账户

shell

http://221.182.104.170:9010/wap/bak.jsp

2.无线宽带接入设备集中管理系统

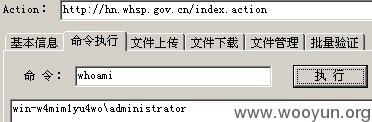

3.中国移动无线城市综合应用管理系统

修复方案:

您懂!

版权声明:转载请注明来源 HackBraid@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-02-01 22:50

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT直接通报中国移动集团公司处置.

最新状态:

暂无