漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0137298

漏洞标题:多个政府部门网站命令执行漏洞打包

相关厂商:cncert国家互联网应急中心

漏洞作者: Devi1o

提交时间:2015-08-30 23:37

修复时间:2015-10-17 10:34

公开时间:2015-10-17 10:34

漏洞类型:系统/服务补丁不及时

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-30: 细节已通知厂商并且等待厂商处理中

2015-09-02: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-09-12: 细节向核心白帽子及相关领域专家公开

2015-09-22: 细节向普通白帽子公开

2015-10-02: 细节向实习白帽子公开

2015-10-17: 细节向公众公开

简要描述:

RT

详细说明:

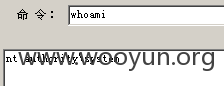

海南省物业管理协会某处远程命令执行漏洞

URL:http://**.**.**.**/web/newsAction!loadNews.action?newsId=402880a03d857fa3013d86d086f30004

内蒙古乌兰察布市政务服务中心某处远程命令执行漏洞

URL:http://**.**.**.**/spAppoExamine/spAppoExamine!examineListAll.action?domainCode=nt¶mSP=

黑龙江省虎林市人民政府某处远程命令执行漏洞

URL:**.**.**.**:8015/index/main!queryById.action?id=4028e4e14e245422014e4c3ed7fe00c1

菏泽市行政权力清单公示平台某处远程命令执行漏洞

URL:**.**.**.**:8083/webdo!getByBM.action?xm.bmbm=16

辽源市司法局旗下某站远程命令执行漏洞

URL:http://**.**.**.**/portel/showNoticeIndexINfo.action?id=2901&categoryId=4

中共资兴市委组织部旗下某站远程命令执行漏洞

URL:http://**.**.**.**:8080/wz-article!detail.action?id=8825&typename=wz

泰州市人民检察院某处远程命令执行漏洞

URL:**.**.**.**/TZJC/FNews_toQueryJwgkFNewsList.action?userFunId=2090&weiXinId=26&isBigdisplay=1&kik=

国家保密局金城出版社某处远程命令执行漏洞

URL:http://**.**.**.**/ContentAction_getContent.action?id=4340812A3198434E9BCF59EDF2B9367C

上海市民政局信息研究中心某处远程命令执行漏洞

URL:http://**.**.**.**/xinwen/index.action

漏洞证明:

URL:http://**.**.**.**/web/newsAction!loadNews.action?newsId=402880a03d857fa3013d86d086f30004

网站信息:dir:D:\tomcat\**.**.**.**\ROOT\

修复方案:

版权声明:转载请注明来源 Devi1o@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-09-02 10:32

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给相应分中心,由其后续协调网站管理单位处置。

最新状态:

暂无