漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-087620

漏洞标题:海尔集团子站可getshell第二弹

相关厂商:海尔集团

漏洞作者: 淡蓝色の忧伤

提交时间:2014-12-18 09:20

修复时间:2015-02-01 09:22

公开时间:2015-02-01 09:22

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-18: 细节已通知厂商并且等待厂商处理中

2014-12-22: 厂商已经确认,细节仅向厂商公开

2015-01-01: 细节向核心白帽子及相关领域专家公开

2015-01-11: 细节向普通白帽子公开

2015-01-21: 细节向实习白帽子公开

2015-02-01: 细节向公众公开

简要描述:

看到杀器大神都搞到商城主站了,小菜膜拜。

详细说明:

问题出在

http://s.haier.com/

用户也不少哦 60万++

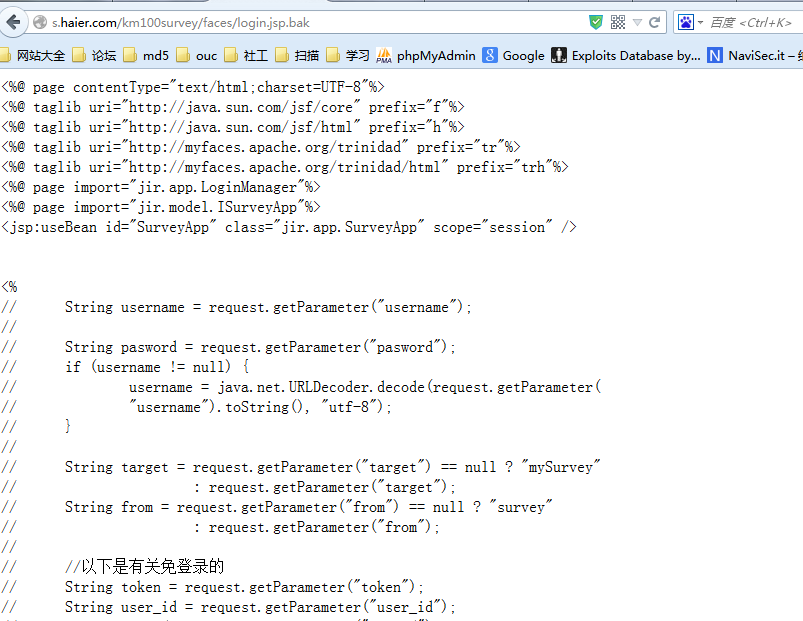

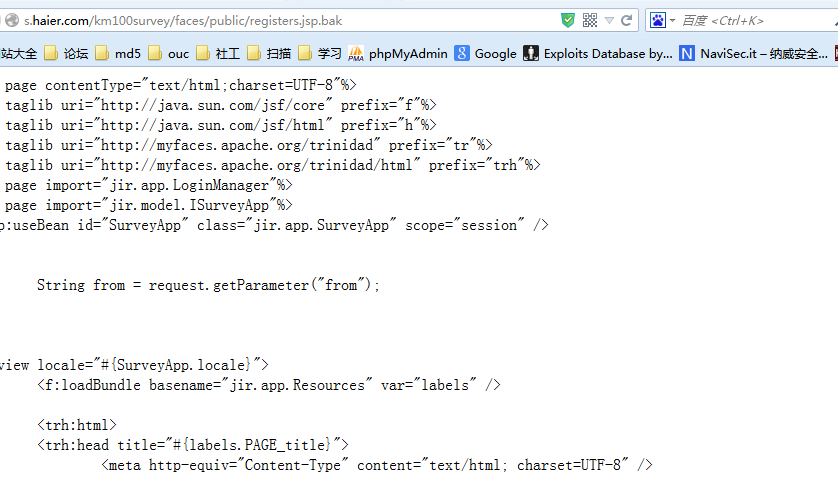

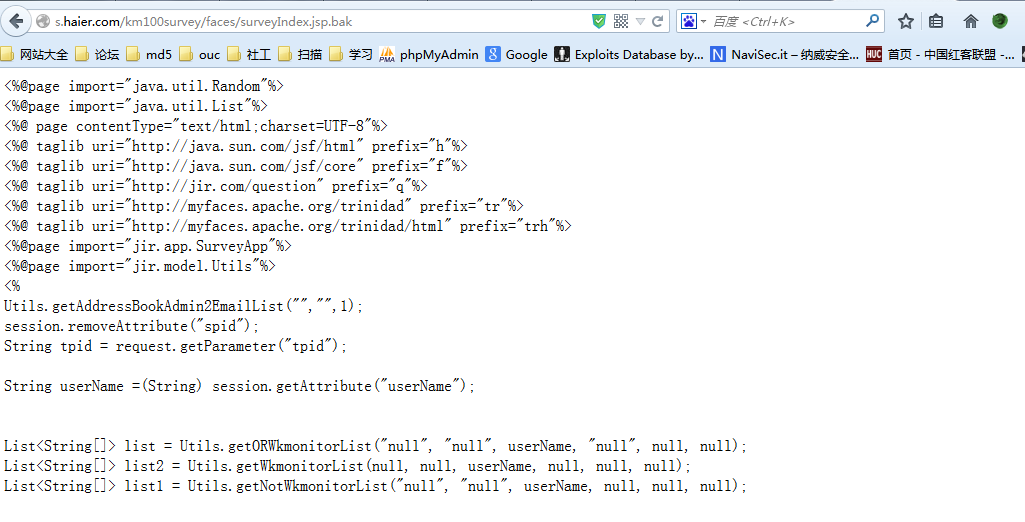

首先各种源码泄露

在jsp文件后面加上.bak

大部分jsp文件都有这种备份,不一一列举

2.觉对路径泄露

s.haier.com/piwik/phpinfo.php

还有很多

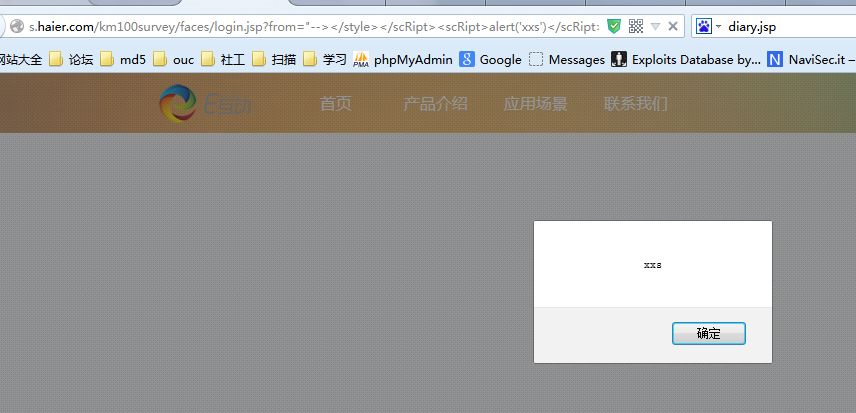

3.反射型xxs

http://s.haier.com/km100survey/faces/public/registers.jsp?from=%22--%3E%3CscRipt%3Ealert%28%27xxs%27%29%3C/scRipt%3E%3C!--

http://s.haier.com/km100survey/faces/public/makepassword.jsp?from=

http://s.haier.com/km100survey/faces/public/registers.jsp?from=

4.重点来了 getshell

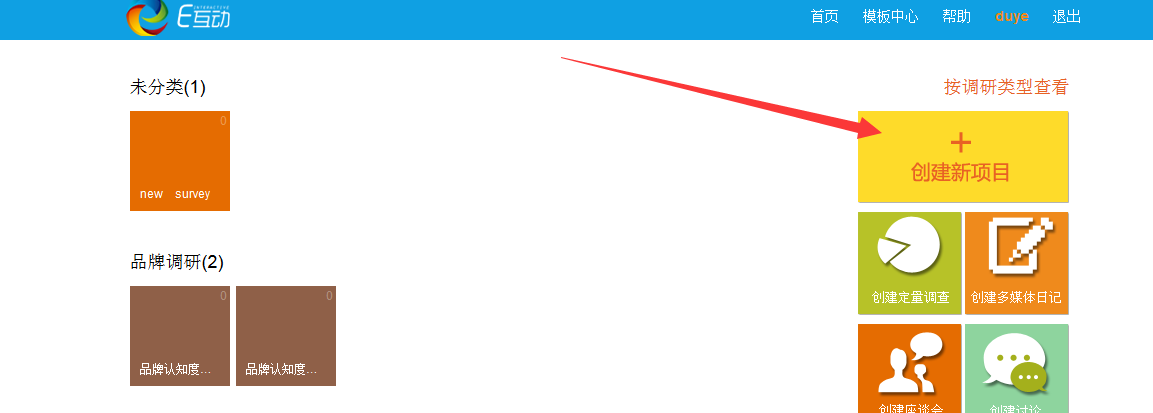

注册账号录进去,在创建项目处

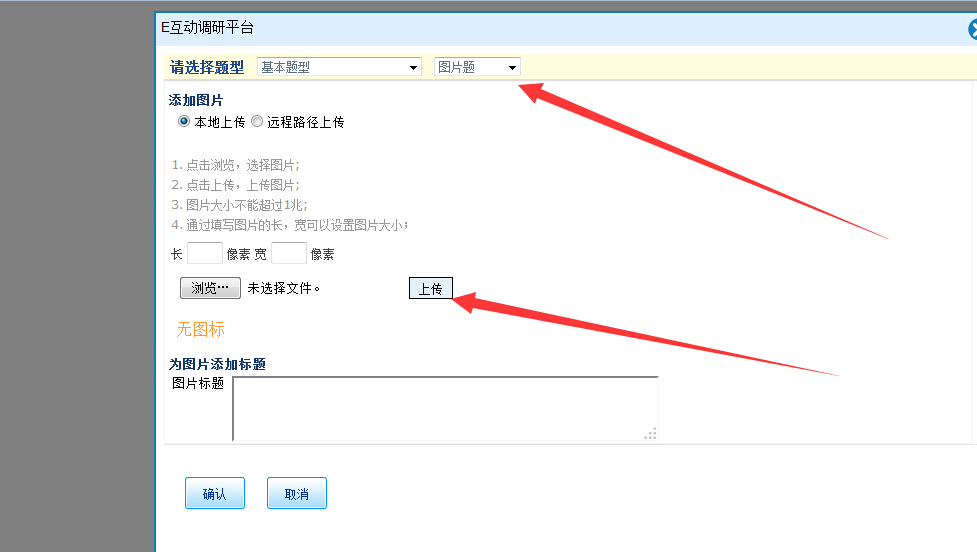

选择图片题,然后上传

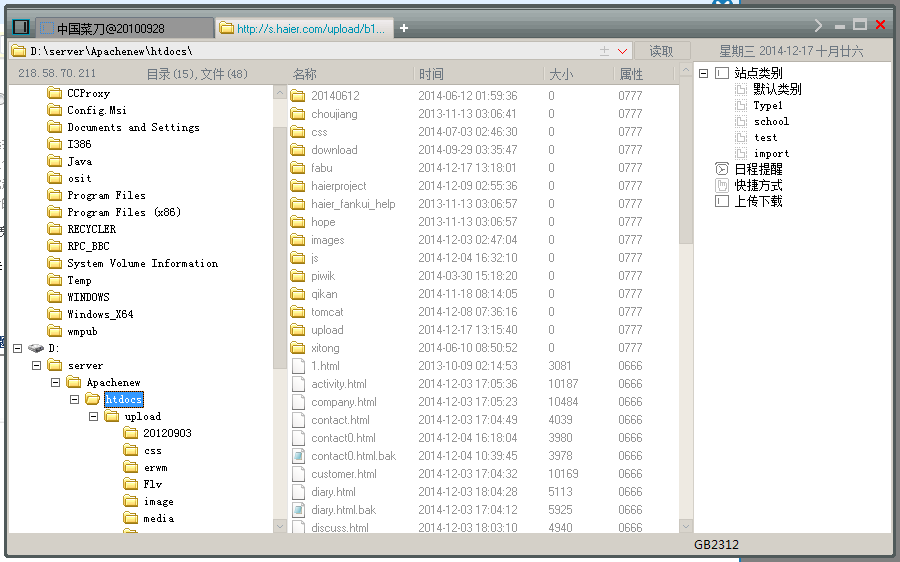

该上传点未做任何过滤,直接上传php一句话 getshell

一句话地址:http://s.haier.com/upload/9bb5980b1f244881854fce4cb03514f6.php

密码 rumeng

话说服务器支持jsp的,但是上传目录不支持jsp执行。

小菜目前功力不够,就不继续了

漏洞证明:

修复方案:

备份都藏好,

限制php报错

检查上传文件

版权声明:转载请注明来源 淡蓝色の忧伤@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2014-12-22 17:15

厂商回复:

谢乌云平台淡蓝色の忧伤的测试与提醒,我方已安排人员进行处理。

最新状态:

暂无